Konfiguracja sieci w Linux Mint: Kompleksowy przewodnik

Konfiguracja sieci w Linux Mint: Kompleksowy przewodnik Linux Mint to jedna z najpopularniejszych dystrybucji systemu Linux, znana ze swojej prostoty i przyjazności dla użytkowników. Jednym z kluczowych elementów, który umożliwia sprawną pracę w systemie, jest odpowiednia konfiguracja sieci. W tym…

Ataki typu MITM (Man-in-the-Middle) – jak działają i jak się przed nimi chronić

Ataki typu MITM (Man-in-the-Middle) – jak działają i jak się przed nimi chronić MITM (Man-in-the-Middle) to rodzaj ataku, w którym cyberprzestępca podsłuchuje i/lub modyfikuje komunikację pomiędzy dwoma stronami, które są przekonane, że komunikują się bezpośrednio ze sobą. Ataki MITM pozwalają…

Zaawansowane zabezpieczenia sieci Wi-Fi w środowiskach biznesowych

📡 Zaawansowane zabezpieczenia sieci Wi-Fi w środowiskach biznesowych Sieci bezprzewodowe są dziś nieodłącznym elementem infrastruktury firmowej, ale ich niewłaściwa konfiguracja może prowadzić do poważnych naruszeń bezpieczeństwa. W tym artykule przedstawimy kompleksowe metody hardeningu sieci Wi-Fi w organizacjach, które stawiają na…

Jak bezpiecznie korzystać z publicznych sieci Wi-Fi na Androidzie?

🔐 Jak bezpiecznie korzystać z publicznych sieci Wi-Fi na Androidzie? W dzisiejszym świecie dostęp do Internetu to podstawa – a publiczne sieci Wi-Fi kuszą nas na każdym kroku: w kawiarniach, na lotniskach, w galeriach handlowych, hotelach czy bibliotekach. Dla użytkowników…

Konfiguracja MikroTik — Część 73: Wdrożenie DHCP Option 43 dla kontrolerów Wi-Fi w MikroTik RouterOS

Konfiguracja MikroTik — Część 73: Wdrożenie DHCP Option 43 dla kontrolerów Wi-Fi w MikroTik RouterOS Wstęp Coraz częściej w infrastrukturach sieciowych stosowane są kontrolery Wi-Fi, które zarządzają punktami dostępowymi (AP) centralnie. W takich przypadkach kluczowe jest poprawne skonfigurowanie opcji DHCP,…

Luki w systemie lokalizacji w Linuxie: Śledzenie użytkowników na podstawie adresów IP i połączeń

📍 Luki w systemie lokalizacji w Linuxie: Śledzenie użytkowników na podstawie adresów IP i połączeń 🧭 Wprowadzenie Systemy operacyjne Linux, choć cenione za stabilność, otwartość i elastyczność, coraz częściej wykorzystywane są na desktopach, serwerach, a także w środowiskach mobilnych oraz…

Luki w usłudze Lokalizacyjnej Androida: Śledzenie użytkowników w czasie rzeczywistym i sposoby obrony

📍 Luki w usłudze Lokalizacyjnej Androida: Śledzenie użytkowników w czasie rzeczywistym i sposoby obrony W dobie smartfonów i aplikacji mapowych nasza lokalizacja staje się kluczowym zasobem — często przekazywanym bez zastanowienia. Android, jako najczęściej używany system mobilny, oferuje rozbudowane usługi…

Luki w protokole Bluetooth i Wi-Fi w Androidzie: Cicha kradzież danych w przestrzeni publicznej

📡 Luki w protokole Bluetooth i Wi-Fi w Androidzie: Cicha kradzież danych w przestrzeni publicznej 🧠 Wprowadzenie Zarówno Bluetooth, jak i Wi-Fi stały się nieodzownymi elementami funkcjonowania smartfonów. Umożliwiają szybki transfer danych, komunikację z urządzeniami peryferyjnymi oraz dostęp do internetu…

Co daje tani router z WiFi 6? Test Tenda RX9 Pro

Polecane wpisy Ukryte funkcje w systemie Windows 10 https://youtu.be/eiyYZSWFqws Ustawienia Windowsa 11 które musicie znać! https://youtu.be/9eGHWT_DV_M

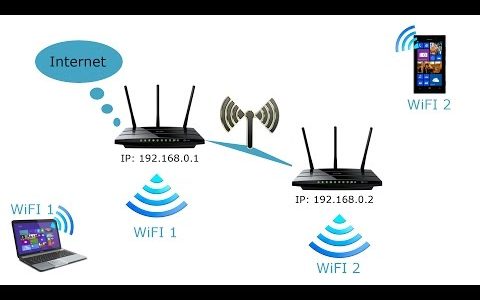

Most (WDS) WiFi – jak skonfigurować dwa routery

Polecane wpisy Windows 12 – premiera, cena, możliwości, wydajność, interfejs graficzny https://youtu.be/a0fgT132Nw4 Diagnostyka komputera stacjonarnego w serwisie https://youtu.be/10Sr0ZM4soc

Komputer dla gracza – Kluczowe czynniki do rozważenia przy wyborze

Komputer gamingowy to niezbędne narzędzie dla każdego pasjonata gier komputerowych. Niezależnie od tego, czy jesteś zapalonym graczem czy też chcesz po prostu cieszyć się nowoczesnymi tytułami, wybór odpowiedniego komputera może mieć kluczowe znaczenie dla Twojego doświadczenia. W tym artykule omówimy…