Konsekwencje odwiedzenia zainfekowanej strony: Utrata danych, kradzież tożsamości, przejęcie kontroli nad komputerem

Konsekwencje odwiedzenia zainfekowanej strony: Utrata danych, kradzież tożsamości, przejęcie kontroli nad komputerem 🌐 Wstęp W dobie powszechnego korzystania z internetu, wystarczy jedno kliknięcie, by narazić swój komputer i dane osobowe na poważne zagrożenia. Odwiedzenie zainfekowanej strony internetowej może mieć katastrofalne…

Złośliwe oprogramowanie a ataki na infrastrukturę krytyczną: Jak złośliwe oprogramowanie jest wykorzystywane w atakach na infrastrukturę krytyczną?

Złośliwe oprogramowanie a ataki na infrastrukturę krytyczną: Jak złośliwe oprogramowanie jest wykorzystywane w atakach na infrastrukturę krytyczną? Infrastruktura krytyczna to zbiór systemów, sieci i zasobów, które są kluczowe dla funkcjonowania społeczeństwa i gospodarki. Do tej kategorii należą m.in. sieci energetyczne,…

Metody wykrywania i usuwania ukrytego malware w Androidzie: Krok po kroku

🔍 Metody wykrywania i usuwania ukrytego malware w Androidzie: Krok po kroku 📌 Wprowadzenie Współczesne zagrożenia w internecie to nie tylko phishing czy ransomware. Coraz większym problemem staje się ukryte złośliwe oprogramowanie (malware), które infekuje urządzenia z systemem Android. Malware…

Kradzież tożsamości poprzez luki w Androidzie: Odcisk palca, PIN, wzór – co jest najbezpieczniejsze?

🔓 Kradzież tożsamości poprzez luki w Androidzie: Odcisk palca, PIN, wzór – co jest najbezpieczniejsze? W dobie dynamicznej cyfryzacji, smartfony stały się centrum życia prywatnego, zawodowego i finansowego. Z urządzeniami mobilnymi łączymy konta bankowe, dostęp do poczty elektronicznej, danych firmowych…

Automatyczne Generowanie Wirusów (Malware-as-a-Service): Rozwój platform umożliwiających łatwe tworzenie złośliwego oprogramowania

🧬 Automatyczne Generowanie Wirusów (Malware-as-a-Service): Rozwój platform umożliwiających łatwe tworzenie złośliwego oprogramowania Współczesne zagrożenia cybernetyczne nie wymagają już zaawansowanej wiedzy programistycznej. Dzięki koncepcji Malware-as-a-Service (MaaS), nawet niedoświadczeni cyberprzestępcy mogą tworzyć i wdrażać złośliwe oprogramowanie. Automatyczne generowanie wirusów to zjawisko, które…

ComboFix

ComboFix jest znanym i poważanym narzędziem służącym ‚do walki’ z programami typu adware, spyware, trojany, robaki czyli ‚złośliwym oprogramowaniem’. Można powiedzieć, że Comofix stanowi dobre uzupełnienie programu antywirusowego i innych programów np. SpyBot. Program jest całkowicie darmowy i nie trzeba…

Wirus policyjny – jak go usunąć?

„Wirus policyjny” fachowo określany Weelsof ma bardzo proste zadanie. Ma zastraszyć nieświadomego internautę by wyciągnąć od niego pieniądze. Oprawa graficzna komunikatu wirusa sugeruje, że komputer został zablokowany przez jednostkę policji zajmującą się kontrolą treści w internecie. Oczywiście nie trzeba chyba…

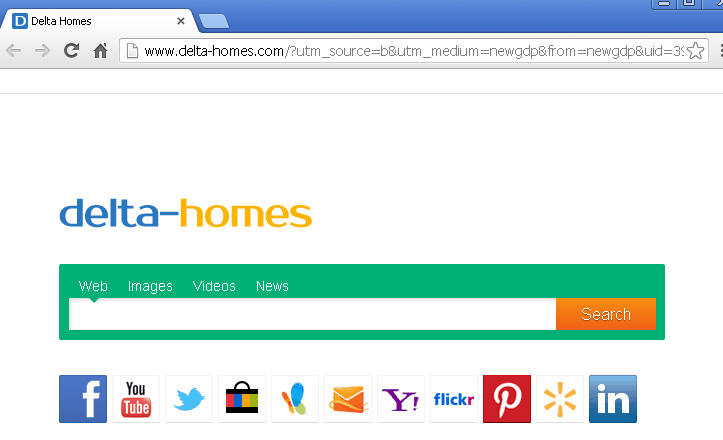

Delta-homes.com – Jak usunąć ?

Delta-homes.com jest wyszukiwarką promowaną przez wszelakie programy freeware oraz shareware. Jak tylko dostaje się do PC zmienia ustawienia strony domowej komputera, domyślnej przeglądarki oraz nowej karty. Jeżeli starasz się znaleźćcokolwiek w Internecie z jej pomocą musisz wiedzieć że w większości…