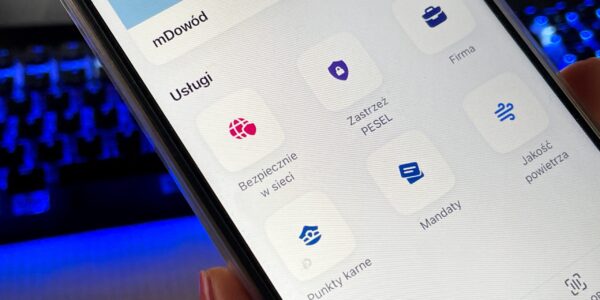

mObywatel wygląda bezpiecznie… ale tego jednego NIE wolno robić

mObywatel wygląda bezpiecznie… ale tego jednego NIE wolno robić Aplikacja mObywatel w Polsce jest wygodnym cyfrowym odpowiednikiem dowodu osobistego. Wygląda bezpiecznie, jest szyfrowana, chroniona hasłem i biometrią. Jednak wielu użytkowników popełnia jedną podstawową i niebezpieczną gafę, która…

Zero Trust w systemach operacyjnych: Praktyczne wdrożenia, konfiguracja i zabezpieczenia w Windows, Linux i macOS

Zero Trust w systemach operacyjnych: Praktyczne wdrożenia, konfiguracja i zabezpieczenia w Windows, Linux i macOS Wprowadzenie Model bezpieczeństwa Zero Trust to obecnie nie tylko strategia zalecana przez liderów branży IT, ale wręcz konieczność dla każdej organizacji, która przetwarza dane poufne,…

Zero Trust w środowiskach VDI, DaaS i pracy zdalnej: Zaawansowane wdrożenia i konfiguracja modelu zaufania zerowego

Zero Trust w środowiskach VDI, DaaS i pracy zdalnej: Zaawansowane wdrożenia i konfiguracja modelu zaufania zerowego Wprowadzenie Dynamiczny rozwój pracy zdalnej, mobilności pracowników i outsourcingu doprowadził do sytuacji, w której klasyczne podejście do ochrony perymetru sieciowego stało się nieefektywne. Dostęp…

Zero Trust w środowiskach hybrydowych: Zaawansowane wdrożenia i konfiguracja dla systemów lokalnych, chmurowych i kontenerowych

Zero Trust w środowiskach hybrydowych: Zaawansowane wdrożenia i konfiguracja dla systemów lokalnych, chmurowych i kontenerowych Wstęp Model Zero Trust nie jest pojedynczym rozwiązaniem ani gotowym produktem, lecz architekturą bezpieczeństwa, która redefiniuje sposób, w jaki firmy chronią swoje zasoby, dane i…

Zero Trust w systemach ERP, CRM i aplikacjach biznesowych: Zaawansowane wdrożenia, konfiguracja i kontrola dostępu

Zero Trust w systemach ERP, CRM i aplikacjach biznesowych: Zaawansowane wdrożenia, konfiguracja i kontrola dostępu Wprowadzenie W dobie cyfrowej transformacji, przedsiębiorstwa inwestują ogromne środki w aplikacje klasy ERP (Enterprise Resource Planning) i CRM (Customer Relationship Management), które gromadzą i przetwarzają…

Zastosowanie Zero Trust w praktyce: Konfiguracja i wdrożenie w środowiskach hybrydowych i wielochmurowych

Zastosowanie Zero Trust w praktyce: Konfiguracja i wdrożenie w środowiskach hybrydowych i wielochmurowych Współczesne środowiska IT coraz rzadziej są jednorodne. Firmy wykorzystują jednocześnie lokalne centra danych, środowiska chmurowe (IaaS/PaaS), usługi SaaS oraz zróżnicowane systemy operacyjne (Windows, Linux, macOS). Taka złożoność…

Wdrożenie i konfiguracja modelu Zero Trust w różnych środowiskach IT: systemy Windows, Linux, macOS, Active Directory, chmura i kontenery

Wdrożenie i konfiguracja modelu Zero Trust w różnych środowiskach IT: systemy Windows, Linux, macOS, Active Directory, chmura i kontenery Model Zero Trust to obecnie jeden z najważniejszych paradygmatów w świecie cyberbezpieczeństwa, zalecany przez wiodące organizacje i standardy (NIST, ISO, ENISA)….

Zastosowanie modelu Zero Trust w praktyce: jak skutecznie zabezpieczyć nowoczesną infrastrukturę IT przed zagrożeniami wewnętrznymi i zewnętrznymi

Zastosowanie modelu Zero Trust w praktyce: jak skutecznie zabezpieczyć nowoczesną infrastrukturę IT przed zagrożeniami wewnętrznymi i zewnętrznymi Współczesna architektura IT to środowisko niezwykle złożone: rozproszone aplikacje, infrastruktury wielochmurowe, urządzenia IoT, praca zdalna i mobilna, liczne punkty integracji oraz stale ewoluujące…

Zarządzanie tożsamością i dostępem (IAM) – Kompleksowy przewodnik dla specjalistów IT i administratorów bezpieczeństwa

🔐 Zarządzanie tożsamością i dostępem (IAM) – Kompleksowy przewodnik dla specjalistów IT i administratorów bezpieczeństwa W dobie intensywnej cyfryzacji oraz pracy zdalnej, Zarządzanie tożsamością i dostępem (IAM) stało się jednym z najważniejszych filarów nowoczesnego cyberbezpieczeństwa. IAM nie tylko chroni dane,…

Cyberhigiena przyszłości: Jakie nawyki będziemy musieli pielęgnować?

🧠 Cyberhigiena przyszłości: Jakie nawyki będziemy musieli pielęgnować? 📌 Wprowadzenie W miarę jak technologia przenika każdą sferę naszego życia – od pracy zdalnej, przez inteligentne domy, aż po interfejsy mózg-komputer – pojęcie cyberhigieny nabiera nowego znaczenia. Już dziś podstawowe praktyki…

Kryzys tożsamości cyfrowej: Jak potwierdzać swoją tożsamość w coraz bardziej złożonym świecie?

🧩 Kryzys tożsamości cyfrowej: Jak potwierdzać swoją tożsamość w coraz bardziej złożonym świecie? 📌 Wprowadzenie W erze cyfrowej każdy z nas codziennie korzysta z dziesiątek usług online, zostawiając ślady swojej tożsamości cyfrowej. Dane logowania, profile społecznościowe, certyfikaty, cyfrowe portfele –…

Zarządzanie Tożsamością i Dostępem (IAM) w Chmurze: Jak Błędna Konfiguracja IAM Może Prowadzić do Nieautoryzowanego Dostępu i Włamań

🔐 Zarządzanie Tożsamością i Dostępem (IAM) w Chmurze: Jak Błędna Konfiguracja IAM Może Prowadzić do Nieautoryzowanego Dostępu i Włamań 📌 Wprowadzenie W erze chmury obliczeniowej, odpowiednie Zarządzanie Tożsamością i Dostępem (IAM) stało się filarem nowoczesnego bezpieczeństwa IT. Usługi takie jak…