Używanie IPsec do zabezpieczania komunikacji między serwerami w Windows Server

Używanie IPsec do zabezpieczania komunikacji między serwerami w Windows Server W dzisiejszych czasach bezpieczeństwo komunikacji między serwerami w sieci jest kluczowym aspektem zarządzania infrastrukturą IT. Windows Server oferuje wiele narzędzi i funkcji do ochrony danych przesyłanych w sieci, a jednym…

Algorytmy kontroli przepływu w sieciach TCP/IP: zapobieganie przeciążeniom

🌐 Algorytmy kontroli przepływu w sieciach TCP/IP: zapobieganie przeciążeniom 📌 Wprowadzenie W dobie nieustannie rosnącego ruchu sieciowego zapewnienie stabilnej i wydajnej komunikacji między komputerami staje się kluczowe. Jednym z mechanizmów, który to umożliwia, jest kontrola przepływu w protokole TCP/IP. To…

Architektura i bezpieczeństwo nowoczesnych sieci komputerowych – kompleksowy przewodnik dla profesjonalistów IT

Architektura i bezpieczeństwo nowoczesnych sieci komputerowych – kompleksowy przewodnik dla profesjonalistów IT W erze cyfrowej transformacji, rozwój infrastruktury sieciowej jest fundamentem dla funkcjonowania każdej organizacji – od startupów po korporacje, instytucje rządowe czy środowiska przemysłowe. Sieci komputerowe są krwioobiegiem cyfrowych…

Sieci komputerowe – topologia sieci, urządzenia, polecenia

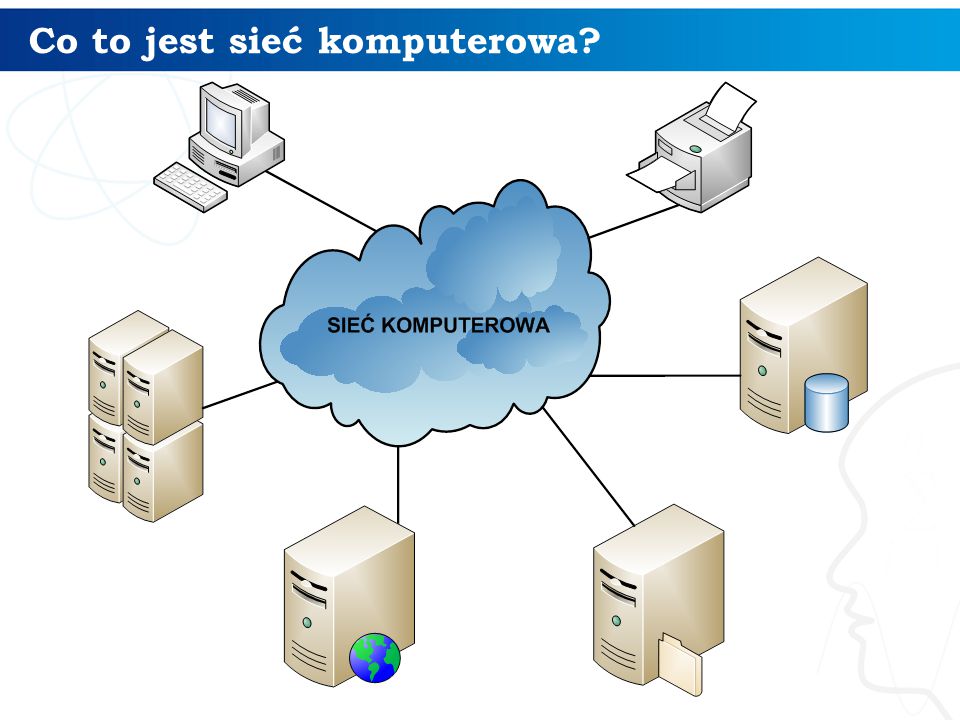

Sieć komputerowa – co to jest? Podstawowe pojęcia i nazwy. Sieć komputerowa jest zbiorem komputerów i urządzeń, które połączone są ze sobą. Umożliwia ona przekazywanie informacji pomiędzy tymi urządzeniami. Rodzaje sieci komputerowych: Klient – serwer – Sieć w której jest…

Obliczanie adresu sieci i adresu broadcast

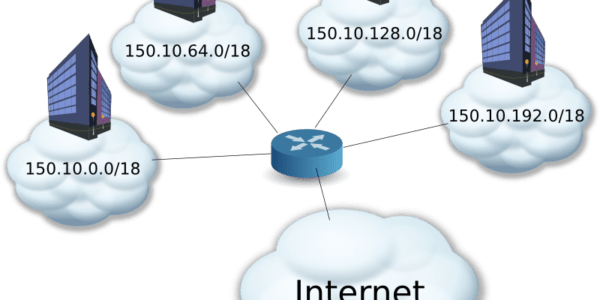

Obliczanie adresu sieci i adresu broadcast Ten poradnik pokazuje, jak obliczyć adres sieci i adres broadcast dla danego adresu IP i maski podsieci. Przykład: Załóżmy, że mamy adres IP 192.168.1.10 i maskę podsieci 255.255.255.0. 1. Konwersja adresu IP i maski…

Jak monitorować ruch sieciowy?

Jak monitorować ruch sieciowy? Monitoring ruchu sieciowego jest kluczowym elementem w zarządzaniu sieciami komputerowymi, zarówno w kontekście firmowym, jak i prywatnym. Poprzez kontrolowanie, analizowanie i interpretowanie danych dotyczących przesyłanego ruchu, administratorzy sieci mogą zapewnić ich bezpieczeństwo, identyfikować nieautoryzowane działania, optymalizować…

Jak skonfigurować zaporę ogniową na Windows Server, aby chronić swoją sieć przed nieautoryzowanym dostępem

Jak skonfigurować zaporę ogniową na Windows Server, aby chronić swoją sieć przed nieautoryzowanym dostępem Wstęp W dzisiejszych czasach, zapewnienie odpowiedniego poziomu ochrony przed nieautoryzowanym dostępem do systemów IT jest jednym z najważniejszych wyzwań dla firm. Windows Server oferuje wbudowaną zaporę…

Konfiguracja zapory ogniowej (firewall) na Windows Server – Kompleksowy przewodnik

Konfiguracja zapory ogniowej (firewall) na Windows Server – Kompleksowy przewodnik Wstęp Bezpieczeństwo sieci to jedno z najważniejszych zagadnień w zarządzaniu IT. Zapora ogniowa (firewall) stanowi kluczowy element ochrony przed nieautoryzowanym dostępem i złośliwym oprogramowaniem. Na systemach operacyjnych Windows Server zapora…

Modele warstwowe ISO/OSI oraz TCP/IP, proces komunikacji w sieciach komputerowych

Wzajemna komunikacja urządzeń w sieci komputerowej składa się z kilku etapów, z kilku elementów. Każdy z nich jest tak samo ważny, ponieważ na każdym z nich realizowane są zadania niezbędne do poprawnej komunikacji. Etapy te określone są przez tak zwane…