Konsekwencje odwiedzenia zainfekowanej strony: Utrata danych, kradzież tożsamości, przejęcie kontroli nad komputerem

Konsekwencje odwiedzenia zainfekowanej strony: Utrata danych, kradzież tożsamości, przejęcie kontroli nad komputerem 🌐 Wstęp W dobie powszechnego korzystania z internetu, wystarczy jedno kliknięcie, by narazić swój komputer i dane osobowe na poważne zagrożenia. Odwiedzenie zainfekowanej strony internetowej może mieć katastrofalne…

Zaawansowane techniki ochrony przed ransomware w Windows i Linux

🔒 Zaawansowane techniki ochrony przed ransomware w Windows i Linux Ransomware pozostaje jednym z najgroźniejszych zagrożeń w środowiskach korporacyjnych. Nowoczesne warianty potrafią szyfrować setki gigabajtów danych w ciągu minut, omijać tradycyjne antywirusy i utrudniać odzyskanie plików. Dlatego zaawansowane metody ochrony…

Spoofing – Czym jest i na czym polega e-mail spoofing?

📧 Spoofing – Czym jest i na czym polega e-mail spoofing? 🔍 Czym jest spoofing? Spoofing to technika podszywania się pod inną osobę lub system w celu wprowadzenia odbiorcy w błąd. Atakujący fałszuje dane identyfikacyjne, aby wyglądały na prawdziwe i…

Spam — Co to jest, gdzie występuje i jak z nim walczyć?

📩 Spam — Co to jest, gdzie występuje i jak z nim walczyć? Spam to jeden z najbardziej uciążliwych problemów w cyfrowym świecie. Towarzyszy nam od początków internetu i mimo coraz lepszych narzędzi filtrujących, wciąż znajduje sposoby, aby przedostać się…

Silne hasło. Jakie powinno być? Zasady tworzenia silnych haseł.

Silne hasło – jak powinno wyglądać i zasady jego tworzenia Silne hasło to podstawowy element bezpieczeństwa kont internetowych, systemów i danych osobowych. Chroni przed nieautoryzowanym dostępem, atakami typu brute force, phishingiem oraz innymi zagrożeniami cybernetycznymi. Odpowiednio skonstruowane hasło znacząco utrudnia…

Atak DNS Spoofing. Co to jest, na czym polega, jak się bronić i zabezpieczyć?

Atak DNS Spoofing – czym jest i jak się przed nim chronić? DNS Spoofing, znany również jako DNS Cache Poisoning, to rodzaj ataku cybernetycznego, który pozwala przestępcom na przekierowanie ruchu użytkowników na fałszywe strony internetowe. Atakujący wprowadza złośliwe wpisy do…

Atak SSL Stripping. Co to jest, na czym polega, jak się bronić i zabezpieczyć?

Atak SSL Stripping – czym jest i jak się przed nim chronić? SSL Stripping to rodzaj cyberataku, który pozwala przestępcom przechwycić i odczytać dane przesyłane w pozornie bezpiecznych połączeniach HTTPS. Atak ten jest formą Man-in-the-Middle (MITM) i polega na „obniżeniu”…

Bad Rabbit Ransomware

Bad Rabbit Ransomware – groźne oprogramowanie szyfrujące pliki Bad Rabbit to złośliwe oprogramowanie typu ransomware, które po raz pierwszy zostało wykryte w październiku 2017 roku. Jego celem było szyfrowanie plików użytkowników i firm, a następnie żądanie okupu w zamian za…

Cerber Ransomware – zaawansowany wirus szyfrujący pliki

Cerber Ransomware – zaawansowany wirus szyfrujący pliki Cerber to jedno z najbardziej znanych i niebezpiecznych programów typu ransomware, które pojawiło się w 2016 roku. Jest wyjątkowo groźny, ponieważ działa w sposób automatyczny, szyfrując pliki użytkownika, blokując dostęp do danych i…

CryptoLocker Ransomware

CryptoLocker Ransomware – jak działa i jak się przed nim chronić CryptoLocker to jeden z pierwszych i najbardziej znanych wirusów typu ransomware, który pojawił się w 2013 roku. Jego głównym celem było szyfrowanie plików użytkownika i wymuszanie okupu w zamian…

Locky Ransomware

Locky Ransomware – czym jest, jak działa i jak się chronić Locky to jeden z najbardziej znanych i niebezpiecznych typów oprogramowania ransomware, który pojawił się w 2016 roku i szybko zyskał „popularność” wśród cyberprzestępców. Jego celem jest szyfrowanie plików użytkownika…

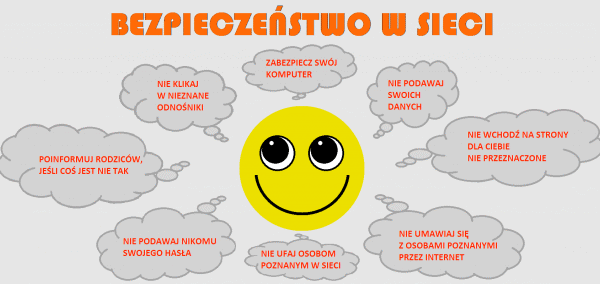

Podstawy bezpieczeństwa komputerowego dla uczniów – informatyka szkoła średnia

Podstawy bezpieczeństwa komputerowego dla uczniów – informatyka szkoła średnia Dlaczego bezpieczeństwo komputerowe jest ważne? Bezpieczeństwo komputerowe to zestaw działań i zasad mających na celu ochronę urządzeń i danych przed nieautoryzowanym dostępem, uszkodzeniem lub kradzieżą. W szkole średniej uczniowie powinni znać…

Bezpieczne korzystanie z internetu i ochrona danych osobowych – informatyka szkoła średnia

Bezpieczne korzystanie z internetu i ochrona danych osobowych – informatyka szkoła średnia Internet to codzienne narzędzie nauki, rozrywki i komunikacji, ale jednocześnie miejsce, w którym czyhają liczne zagrożenia. Uczniowie szkół średnich często korzystają z sieci na smartfonach, laptopach i komputerach…

Cyberbezpieczeństwo w zdecentralizowanym internecie (Web3): Specyfika zagrożeń w środowisku blockchain, DeFi i NFT

Cyberbezpieczeństwo w zdecentralizowanym internecie (Web3): Specyfika zagrożeń w środowisku blockchain, DeFi i NFT Wstęp Zdecentralizowany internet, znany również jako Web3, wprowadza nową erę w rozwoju internetu, eliminując centralne władze i umożliwiając użytkownikom pełną kontrolę nad ich danymi oraz transakcjami. Web3…

Dane systemowe jako źródło ataku socjotechnicznego – co atakujący może wyczytać z Twojego komputera

Dane systemowe jako źródło ataku socjotechnicznego – co atakujący może wyczytać z Twojego komputera Ataki socjotechniczne zwykle kojarzymy z phishingiem, fałszywymi mailami czy telefonami. Mało kto jednak zdaje sobie sprawę, że sam system operacyjny dostarcza danych, które…