Ewolucja standardów szyfrowania i rekomendacje bezpieczeństwa na najbliższe lata

Ewolucja standardów szyfrowania i rekomendacje bezpieczeństwa na najbliższe lata 🔒 Wstęp: Zmieniający się krajobraz kryptografii 💻 Algorytmy szyfrowania stanowią fundament współczesnego bezpieczeństwa informacji. Przez lata, technologia ta ewoluowała, dostosowując się do rosnących wymagań w zakresie ochrony danych, w tym nowych…

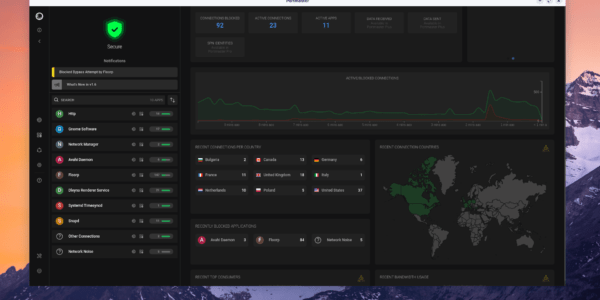

Jak blokować telemetrię i śledzenie w popularnych aplikacjach (desktop + mobilne)

Jak blokować telemetrię i śledzenie w popularnych aplikacjach (desktop + mobilne) W 2026 roku telemetria i śledzenie użytkowników są standardem w większości aplikacji – zarówno desktopowych, jak i mobilnych. Dane o zachowaniu, lokalizacji, sprzęcie i sposobie korzystania z aplikacji trafiają…

Federated Learning z zachowaniem prywatności dzięki technikom szyfrowania

Federated Learning z zachowaniem prywatności dzięki technikom szyfrowania 🔐 Wstęp: Rewolucja w uczeniu maszynowym 🌍 Federated Learning (FL), czyli uczenie federacyjne, to nowatorska technika w dziedzinie uczenia maszynowego, która umożliwia trenowanie modeli AI na danych przechowywanych na urządzeniach końcowych (np….

Konfiguracja OpenVPN z wykorzystaniem certyfikatów i najsilniejszych dostępnych szyfrów

🛡️ Konfiguracja OpenVPN z wykorzystaniem certyfikatów i najsilniejszych dostępnych szyfrów Bezpieczeństwo w sieciach VPN zależy bezpośrednio od poprawnej konfiguracji oraz od siły zastosowanych algorytmów szyfrowania. W tym artykule dowiesz się, jak stworzyć bezpieczne środowisko OpenVPN, wykorzystując certyfikaty oraz najpotężniejsze obecnie…

Kryptowaluty i blockchain: rola algorytmów kryptograficznych w ich bezpieczeństwie (poza podstawami)

💰 Kryptowaluty i blockchain: rola algorytmów kryptograficznych w ich bezpieczeństwie (poza podstawami) Blockchain i kryptowaluty kojarzą się dziś z nowoczesnymi inwestycjami i rewolucją w finansach. Jednak ich fundamentem są zaawansowane algorytmy kryptograficzne, które gwarantują bezpieczeństwo, integralność i odporność systemów na…

Zabezpieczanie komunikacji dronów i autonomicznych pojazdów przed przechwyceniem

🚀 Zabezpieczanie komunikacji dronów i autonomicznych pojazdów przed przechwyceniem Wraz z rozwojem technologii autonomicznych pojazdów i dronów wzrasta również ryzyko związane z bezpieczeństwem ich komunikacji. Algorytmy kryptograficzne odgrywają kluczową rolę w ochronie przed przechwyceniem, podszywaniem się oraz manipulowaniem danymi. W…

Anonimowe przeglądanie internetu: jak działają sieci Tor i I2P w oparciu o silne szyfrowanie

Anonimowe przeglądanie internetu: jak działają sieci Tor i I2P w oparciu o silne szyfrowanie W dzisiejszych czasach ochrona prywatności online jest ważniejsza niż kiedykolwiek. W odpowiedzi na rosnące zagrożenia związane z inwigilacją i cyberprzestępczością powstały narzędzia umożliwiające anonimowe korzystanie z…

Bezpieczne głosowanie online: jak algorytmy szyfrujące chronią integralność wyborów

Bezpieczne głosowanie online: jak algorytmy szyfrujące chronią integralność wyborów W erze cyfrowej, gdy coraz więcej aspektów naszego życia przenosi się do świata online, bezpieczne głosowanie elektroniczne stało się jednym z najważniejszych wyzwań technologicznych. Kluczowym elementem ochrony procesu głosowania są algorytmy…

Wykorzystanie sprzętowych modułów bezpieczeństwa (HSM) do generowania i przechowywania kluczy szyfrujących

🔐 Wykorzystanie sprzętowych modułów bezpieczeństwa (HSM) do generowania i przechowywania kluczy szyfrujących W dobie cyfryzacji i rosnących zagrożeń cybernetycznych, zapewnienie odpowiedniego poziomu bezpieczeństwa danych stało się priorytetem zarówno dla firm, jak i użytkowników indywidualnych. Jednym z kluczowych elementów ochrony danych…

Implementacja szyfrowania na poziomie bazy danych: jak chronić dane „u źródła”

🔒 Implementacja szyfrowania na poziomie bazy danych: jak chronić dane „u źródła” W obliczu rosnącego zagrożenia cyberprzestępczością i coraz bardziej zaawansowanymi technikami ataków, zabezpieczanie danych w bazach danych stało się jednym z najistotniejszych elementów w strategii ochrony informacji. Szyfrowanie na…

Hasła vs Passkeys vs MFA – co wybrać w 2026 roku

Hasła vs Passkeys vs MFA – co wybrać w 2026 roku Bezpieczne logowanie pozostaje jednym z kluczowych elementów ochrony kont online. W 2026 roku użytkownicy mają do dyspozycji tradycyjne hasła, nowoczesne passkeys oraz mechanizmy wieloskładnikowe (MFA). Każde rozwiązanie ma swoje…

Najgłośniejsze cyberataki 2025 i czego możemy się z nich nauczyć

🔥 Najgłośniejsze cyberataki 2025 i czego możemy się z nich nauczyć 💥 1. Atak na platformę edukacyjną: Ujawniono miliony danych uczniów W marcu 2025 r. hakerzy powiązani z grupą RansomHub zaatakowali dużą europejską platformę e-learningową. Wyciekły imiona, adresy e-mail, oceny…

Kompletny przewodnik po cyberbezpieczeństwie w 2025 roku

🛡️ Kompletny przewodnik po cyberbezpieczeństwie w 2025 roku 🔐 Kluczowe wyzwania cyberbezpieczeństwa 1. Rozwój AI – dwustronna broń Sztuczna inteligencja wspiera analizę zagrożeń, automatyzacje obrony i wykrywanie anomalii — ale jest też narzędziem przestępców w tworzeniu wyrafinowanych phishingów i adaptacyjnego…

Najlepsze aplikacje do szyfrowania danych na Androidzie – ranking 2025

🔐 Najlepsze aplikacje do szyfrowania danych na Androidzie – ranking 2025 W dobie cyfrowej inwigilacji i narastającego ryzyka utraty prywatności, szyfrowanie danych na smartfonie przestaje być tylko domeną ekspertów IT. Każdy użytkownik Androida może – i powinien – zabezpieczyć swoje…

Firefox Focus vs DuckDuckGo Browser – która przeglądarka prywatności lepsza na Androida?

🔍 Firefox Focus vs DuckDuckGo Browser – która przeglądarka prywatności lepsza na Androida? W świecie pełnym cyfrowego śledzenia coraz więcej użytkowników Androida szuka narzędzi zapewniających realną ochronę prywatności podczas przeglądania internetu. Dwie z najpopularniejszych alternatyw dla tradycyjnych przeglądarek to Firefox…