Carbanak Rootkit

Carbanak Rootkit – zaawansowane narzędzie cyberprzestępców finansowych Carbanak, znany także jako FIN7 malware, to zaawansowany rootkit i zestaw narzędzi cyberprzestępczych, którego celem były głównie banki i instytucje finansowe na całym świecie. Po raz pierwszy wykryto go w 2013 roku, a…

Cerber Ransomware – zaawansowany wirus szyfrujący pliki

Cerber Ransomware – zaawansowany wirus szyfrujący pliki Cerber to jedno z najbardziej znanych i niebezpiecznych programów typu ransomware, które pojawiło się w 2016 roku. Jest wyjątkowo groźny, ponieważ działa w sposób automatyczny, szyfrując pliki użytkownika, blokując dostęp do danych i…

Conficker Rootkit – groźny malware sieciowy w historii cyberbezpieczeństwa

Conficker Rootkit – groźny malware sieciowy w historii cyberbezpieczeństwa Conficker, znany także jako Downadup, to jeden z najbardziej rozpowszechnionych i niebezpiecznych rootkitów w historii. Po raz pierwszy wykryto go w 2008 roku. Jego celem było przejęcie kontroli nad zainfekowanymi komputerami…

CryptoLocker Ransomware

CryptoLocker Ransomware – jak działa i jak się przed nim chronić CryptoLocker to jeden z pierwszych i najbardziej znanych wirusów typu ransomware, który pojawił się w 2013 roku. Jego głównym celem było szyfrowanie plików użytkownika i wymuszanie okupu w zamian…

Flame Rootkit

Flame Rootkit: Zaawansowane narzędzie cyberszpiegowskie Flame Rootkit to jedno z najbardziej skomplikowanych i zaawansowanych narzędzi cyberszpiegowskich, jakie kiedykolwiek odkryto. Zostało zidentyfikowane w 2012 roku przez Kaspersky Lab i inne firmy zajmujące się cyberbezpieczeństwem. Flame nie jest typowym rootkitem — to…

Locky Ransomware

Locky Ransomware – czym jest, jak działa i jak się chronić Locky to jeden z najbardziej znanych i niebezpiecznych typów oprogramowania ransomware, który pojawił się w 2016 roku i szybko zyskał „popularność” wśród cyberprzestępców. Jego celem jest szyfrowanie plików użytkownika…

Petya/NotPetya Ransomware

Petya/NotPetya Ransomware: Historia, działanie i ochrona przed atakiem Ransomware to jedna z najgroźniejszych form cyberzagrożeń, a jednymi z najbardziej znanych jego odmian są Petya oraz jej późniejsza, zmodyfikowana wersja NotPetya. Oba warianty wywołały globalne szkody, paraliżując tysiące firm, instytucji i…

Systemy wykrywania włamań (IDS). Czym są, jak działają?

Systemy wykrywania włamań (IDS). Czym są, jak działają? Systemy wykrywania włamań (Intrusion Detection Systems, IDS) to narzędzia służące do monitorowania sieci lub systemów komputerowych w celu wykrywania nieautoryzowanej aktywności. Stanowią istotny element strategii bezpieczeństwa IT, pozwalając administratorom reagować na próby…

Ataki brute-force i słownikowe: Jak działają i jak im przeciwdziałać poprzez silne hasła i ograniczenia prób logowania

🔓 Ataki brute-force i słownikowe: Jak działają i jak im przeciwdziałać poprzez silne hasła i ograniczenia prób logowania Bezpieczeństwo kont użytkowników jest jednym z najważniejszych aspektów ochrony danych w sieci. W dobie rosnącej liczby cyberataków, jedną z najczęściej stosowanych metod…

Szyfrowanie dysków twardych i urządzeń mobilnych: Metody ochrony danych przechowywanych lokalnie, omówienie narzędzi takich jak BitLocker i FileVault

🔐 Szyfrowanie dysków twardych i urządzeń mobilnych: Metody ochrony danych przechowywanych lokalnie, omówienie narzędzi takich jak BitLocker i FileVault W dobie cyfrowej transformacji przechowywanie danych lokalnie — na komputerze, laptopie czy smartfonie — niesie ze sobą poważne ryzyko. Utrata urządzenia,…

Szyfrowanie end-to-end (E2EE): Jak zapewnia prywatność komunikacji, omówienie popularnych komunikatorów stosujących E2EE

🔐 Szyfrowanie end-to-end (E2EE): Jak zapewnia prywatność komunikacji, omówienie popularnych komunikatorów stosujących E2EE Bezpieczeństwo komunikacji cyfrowej to dziś nie luksus, lecz konieczność. W świecie, gdzie dane są cenniejsze niż złoto, szyfrowanie end-to-end (E2EE) odgrywa kluczową rolę w ochronie prywatności użytkowników….

Bezpieczne usuwanie danych z dysków Windows Server: narzędzia i metody

Bezpieczne usuwanie danych z dysków Windows Server: narzędzia i metody Windows Server to zaawansowane rozwiązanie do zarządzania infrastrukturą IT w przedsiębiorstwach. Ze względu na przechowywanie wrażliwych danych, jednym z kluczowych aspektów bezpieczeństwa jest zapewnienie odpowiedniego usuwania danych, które nie są…

Podstawy bezpieczeństwa komputerowego dla uczniów – informatyka szkoła średnia

Podstawy bezpieczeństwa komputerowego dla uczniów – informatyka szkoła średnia Dlaczego bezpieczeństwo komputerowe jest ważne? Bezpieczeństwo komputerowe to zestaw działań i zasad mających na celu ochronę urządzeń i danych przed nieautoryzowanym dostępem, uszkodzeniem lub kradzieżą. W szkole średniej uczniowie powinni znać…

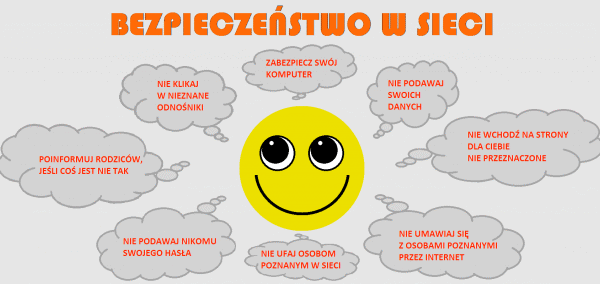

Bezpieczeństwo w sieci – zasady dla uczniów | informatyka szkoła średnia

Bezpieczeństwo w sieci – zasady dla uczniów | informatyka szkoła średnia Bezpieczeństwo w sieci jest jednym z najważniejszych tematów w edukacji informatycznej. W dobie powszechnego dostępu do Internetu uczniowie szkół średnich muszą być świadomi zagrożeń oraz sposobów ich unikania. Umiejętność…

Bezpieczne korzystanie z internetu i ochrona danych osobowych – informatyka szkoła średnia

Bezpieczne korzystanie z internetu i ochrona danych osobowych – informatyka szkoła średnia Internet to codzienne narzędzie nauki, rozrywki i komunikacji, ale jednocześnie miejsce, w którym czyhają liczne zagrożenia. Uczniowie szkół średnich często korzystają z sieci na smartfonach, laptopach i komputerach…