Najlepsze praktyki w zakresie budowy sieci komputerowych

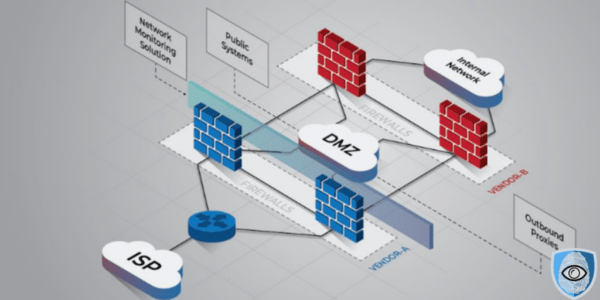

Najlepsze praktyki w zakresie budowy sieci komputerowych: Wyczerpujący poradnik dla użytkowników Budowa wydajnej i bezpiecznej sieci komputerowej wymaga odpowiedniego planowania, doboru komponentów i konfiguracji. W tym obszernym poradniku przedstawimy najlepsze praktyki, które pomogą Ci zbudować sieć dostosowaną do Twoich potrzeb,…

Testowanie i diagnostyka sieci LAN

Testowanie i diagnostyka sieci LAN: konkretne przykłady Testowanie i diagnostyka sieci LAN jest kluczowe dla zapewnienia prawidłowego jej działania i wykrywania potencjalnych problemów. Poniżej przedstawiam kilka konkretnych przykładów testów i metod diagnostycznych, które można zastosować w sieci LAN: 1. Test…

Jak monitorować ruch sieciowy?

Jak monitorować ruch sieciowy? Monitoring ruchu sieciowego jest kluczowym elementem w zarządzaniu sieciami komputerowymi, zarówno w kontekście firmowym, jak i prywatnym. Poprzez kontrolowanie, analizowanie i interpretowanie danych dotyczących przesyłanego ruchu, administratorzy sieci mogą zapewnić ich bezpieczeństwo, identyfikować nieautoryzowane działania, optymalizować…

Systemy wykrywania i zapobiegania włamaniom (IDS/IPS) w systemie Windows 11: Jak chronić swoje urządzenia przed atakami

Systemy wykrywania i zapobiegania włamaniom (IDS/IPS) w systemie Windows 11: Jak chronić swoje urządzenia przed atakami Wstęp W dzisiejszym cyfrowym świecie, bezpieczeństwo danych i urządzeń staje się coraz ważniejsze. Windows 11, najnowszy system operacyjny od Microsoftu, oferuje szereg funkcji zabezpieczeń,…

Monitorowanie wykorzystania zasobów w środowiskach wirtualnych

Monitorowanie wykorzystania zasobów w środowiskach wirtualnych Wirtualizacja zrewolucjonizowała zarządzanie infrastrukturą IT, zapewniając większą elastyczność, optymalizację zasobów i obniżenie kosztów. Jednak aby środowiska wirtualne funkcjonowały wydajnie i stabilnie, niezbędne jest ciągłe monitorowanie wykorzystania zasobów. W tym artykule przedstawimy kluczowe aspekty monitorowania…

Przełamywanie Zabezpieczeń Serwerów Pocztowych w Celu Wykorzystania Ich Jako Przekaźników Spamu (Open Relays)

Przełamywanie Zabezpieczeń Serwerów Pocztowych w Celu Wykorzystania Ich Jako Przekaźników Spamu (Open Relays) Wprowadzenie Hacking jest jedną z głównych metod, które cyberprzestępcy wykorzystują do zdobywania kontroli nad systemami komputerowymi. Jednym z najczęstszych celów ataków hackerów są serwery pocztowe. Złośliwe działania…

Jak sprawdzić, jakie porty są otwarte w systemie Windows 10?

Jak sprawdzić, jakie porty są otwarte w systemie Windows 10? Wprowadzenie Porty sieciowe to kluczowe elementy komunikacji w systemie Windows 10. Są one używane przez aplikacje i usługi do wysyłania oraz odbierania danych przez sieć. Czasami konieczne jest sprawdzenie, które…