Zastosowanie AI i Uczenia Maszynowego w Detekcji Anomalii w Ruchu IPv6

🤖 Zastosowanie AI i Uczenia Maszynowego w Detekcji Anomalii w Ruchu IPv6 📘 Wprowadzenie Wraz z rosnącą popularnością protokołu IPv6, administratorzy sieci stoją przed nowymi wyzwaniami w zakresie bezpieczeństwa i monitoringu. Tradycyjne metody filtrowania pakietów oraz analiz logów mogą okazać…

Segmentacja sieci i zabezpieczenia na poziomie podsieci – Kompletny przewodnik

Segmentacja sieci i zabezpieczenia na poziomie podsieci – Kompletny przewodnik W dobie rosnącej liczby zagrożeń cybernetycznych odpowiednia ochrona sieci firmowych i domowych jest kluczowa. Jednym z podstawowych kroków w zwiększaniu bezpieczeństwa infrastruktury IT jest segmentacja sieci oraz wdrażanie zabezpieczeń na…

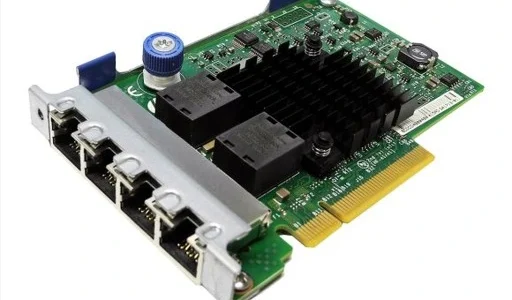

Linux karta sieciowa jak sprawdzić

Aby sprawdzić kartę sieciową w systemie Linux, możesz użyć kilku poleceń w terminalu. Oto kilka sposobów, które możesz wypróbować: ifconfig: Uruchom polecenie ifconfig w terminalu, aby wyświetlić informacje o wszystkich dostępnych kartach sieciowych. Informacje takie jak adres IP, maska podsieci,…

Monitorowanie aktywności sieciowej z Firewalla Windows 12: Pełna widoczność zagrożeń

🔎 Monitorowanie aktywności sieciowej z Firewalla Windows 12: Pełna widoczność zagrożeń W dobie coraz bardziej wyrafinowanych ataków cybernetycznych, skuteczna ochrona systemu nie kończy się na utworzeniu reguł zapory. Prawdziwą siłą systemu operacyjnego staje się zdolność do ciągłego monitorowania i reagowania…

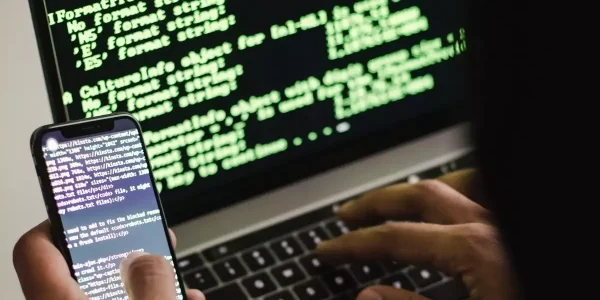

Hacked Detect: Wazność cyberbezpieczeństwa i wykrywania włamań

W dzisiejszej cyfrowej erze cyberbezpieczeństwo stało się kluczowym zagadnieniem dla jednostek, firm i organizacji o różnej skali działania. Ciągłe zagrożenie hakerstwem i nieuprawnionym dostępem do poufnych informacji skłoniło do opracowania zaawansowanych narzędzi i technik służących do wykrywania i minimalizowania tego…

Monitoring sieci domowej i firmowej: Zabbix vs. PRTG – porównanie narzędzi

📡 Monitoring sieci domowej i firmowej: Zabbix vs. PRTG – porównanie narzędzi 🔍 Wprowadzenie W dobie pracy zdalnej, cyfrowej transformacji i rozproszonej infrastruktury IT, monitoring sieci staje się nie tyle opcją, co koniecznością. Zarówno w środowisku domowym, jak i firmowym,…

Hacked Detect w telefonie: Skuteczne narzędzie do ochrony przed cyberatakami

W dzisiejszych czasach smartfony stały się nieodłącznym elementem naszego życia. Są używane do komunikacji, przeglądania internetu, korzystania z aplikacji, a także przechowywania naszych osobistych danych. Jednak rosnąca liczba cyberataków wymaga wdrożenia skutecznych środków ochrony. Hacked Detect, zaawansowany system wykrywania włamań,…