Ataki na cron i scheduled tasks jako wektor eskalacji uprawnień

Ataki na cron i scheduled tasks jako wektor eskalacji uprawnień 🕒 Wprowadzenie Mechanizmy harmonogramów zadań, takie jak cron w systemach Linux, są powszechnie wykorzystywane do uruchamiania skryptów i procesów w określonym czasie lub cyklu. Niestety, niewłaściwa konfiguracja lub brak odpowiednich…

Privilege Escalation w Linuxie: Od użytkownika do roota

Privilege Escalation w Linuxie: Od użytkownika do roota 🔐 Wstęp W środowisku systemów operacyjnych Linux, pojęcie Privilege Escalation odnosi się do procesu zdobywania wyższych uprawnień przez użytkownika, najczęściej z konta użytkownika bez uprawnień administracyjnych do konta root. Ten artykuł omawia…

Granice zaufania w systemie operacyjnym – gdzie kończy się bezpieczeństwo użytkownika

Granice zaufania w systemie operacyjnym – gdzie kończy się bezpieczeństwo użytkownika Nowy byt semantyczny: trust boundaries OS Bezpieczeństwo systemu operacyjnego nie polega na „byciu adminem”, lecz na świadomym projektowaniu granic zaufania. System działa jak warstwowa forteca: każda warstwa ufa tylko…

Ciche mechanizmy eskalacji uprawnień – legalne funkcje systemu wykorzystywane przez malware

Ciche mechanizmy eskalacji uprawnień – legalne funkcje systemu wykorzystywane przez malware W świecie bezpieczeństwa istnieje fundamentalne pytanie: „Czy legalne funkcje systemu mogą być niebezpieczne?” Odpowiedź brzmi: tak. Malware w wielu przypadkach nie łamie systemu, tylko wykorzystuje wbudowane…

Izolacja użytkowników w systemach operacyjnych – dlaczego to słaby punkt bezpieczeństwa

Izolacja użytkowników w systemach operacyjnych – dlaczego to słaby punkt bezpieczeństwa Izolacja użytkowników to fundament bezpieczeństwa systemów operacyjnych. Teoretycznie każdy użytkownik ma swoje konto, uprawnienia i ograniczony dostęp. W praktyce to właśnie błędy w separacji kont…

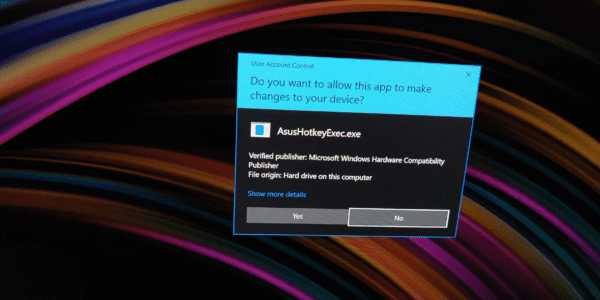

Konta użytkowników i UAC w Windows 11 – dlaczego praca na adminie to błąd

Konta użytkowników i UAC w Windows 11 – dlaczego praca na adminie to błąd Choć posiadanie pełnych uprawnień administratora na komputerze z Windows 11 może wydawać się wygodne, w praktyce jest to poważne ryzyko bezpieczeństwa. Odpowiednia konfiguracja kont użytkowników oraz…

Ataki na Active Directory – najczęstsze techniki przejęcia domeny

🔐 Ataki na Active Directory – najczęstsze techniki przejęcia domeny Active Directory (AD) to centralny punkt uwierzytelniania, autoryzacji i zarządzania tożsamością w środowiskach Windows. Dla atakujących oznacza to jedno: kto kontroluje AD, kontroluje całą organizację. Nieprzypadkowo w większości poważnych incydentów…

Luki w systemie PAM (Pluggable Authentication Modules): Jak ominąć uwierzytelnianie w Linuxie

🔐 Luki w systemie PAM (Pluggable Authentication Modules): Jak ominąć uwierzytelnianie w Linuxie 🧭 Wprowadzenie Współczesne systemy operacyjne muszą zapewniać zarówno elastyczność, jak i bezpieczeństwo w zakresie mechanizmów uwierzytelniania. W przypadku systemów opartych na Linuxie, kluczowym elementem tej infrastruktury jest…

Sudo: Niewykrywalne luki w mechanizmie uprawnień, które mogą prowadzić do przejęcia kontroli

Sudo: Niewykrywalne luki w mechanizmie uprawnień, które mogą prowadzić do przejęcia kontroli 🔐 Wprowadzenie: Sudo – strażnik uprawnień w systemach Linux Sudo, czyli „superuser do”, to jedno z najważniejszych narzędzi w systemach Linux i Unix, pozwalające zwykłym użytkownikom na wykonywanie…

Luki typu Elevation of Privilege (EoP) w Linuxie: Od użytkownika do roota w kilku krokach

Luki typu Elevation of Privilege (EoP) w Linuxie: Od użytkownika do roota w kilku krokach 🚀 Wprowadzenie do zagadnienia Luki typu Elevation of Privilege (EoP) stanowią jedną z najbardziej niebezpiecznych kategorii podatności bezpieczeństwa, zwłaszcza w systemach Linux. Pozwalają one atakującemu,…

Kontrola dostępu (DAC, MAC) w Linuxie: Kiedy uprawnienia zawodzą. Analiza słabości w zarządzaniu uprawnieniami

🔐 Kontrola dostępu (DAC, MAC) w Linuxie: Kiedy uprawnienia zawodzą. Analiza słabości w zarządzaniu uprawnieniami 📘 Wprowadzenie Systemy Linux są znane z elastyczności i wysokiego poziomu bezpieczeństwa. Jednak nawet najlepsze zabezpieczenia mogą zawieść, jeśli mechanizmy kontroli dostępu (DAC – Discretionary…

Kernel Linuxa: Niewidzialne luki w sercu systemu. Jak błędy w jądrze mogą prowadzić do katastrofy

🛡️ Kernel Linuxa: Niewidzialne luki w sercu systemu. Jak błędy w jądrze mogą prowadzić do katastrofy 📌 Wprowadzenie W świecie systemów operacyjnych Linux zajmuje wyjątkowe miejsce. Jest fundamentem serwerów, superkomputerów, systemów wbudowanych, a także Androida. Jego jądro – kernel Linuxa…

Omijanie Mechanizmów UAC (User Account Control) w Windows

Omijanie Mechanizmów UAC (User Account Control) w Windows Hacking systemów Windows bardzo często obejmuje techniki eskalacji uprawnień, z których jedną z najpopularniejszych metod jest omijanie UAC (User Account Control). UAC to jeden z podstawowych mechanizmów zabezpieczających w Windows, jednak jak…

Eskalacja Uprawnień w Systemach Linux: Wykorzystanie SUID/GUID i Innych Mechanizmów

Eskalacja Uprawnień w Systemach Linux: Wykorzystanie SUID/GUID i Innych Mechanizmów Hacking w kontekście systemów Linux często obejmuje zaawansowane techniki eskalacji uprawnień, które pozwalają użytkownikowi z ograniczonymi prawami na zdobycie dostępu administracyjnego. Jednym z najczęściej wykorzystywanych mechanizmów są pliki oznaczone atrybutami…

Eskalacja Uprawnień w Systemach Windows: Od Użytkownika do Administratora

Eskalacja Uprawnień w Systemach Windows: Od Użytkownika do Administratora Hacking to proces, który wkracza w obszar bezpieczeństwa systemów komputerowych i jest używany do różnych celów, w tym wykrywania słabości w systemach operacyjnych. Jednym z kluczowych zagadnień, które wciąż budzi wiele…