Uwierzytelnianie dwuskładnikowe (2FA): Co to jest i dlaczego powinieneś go używać?

🔐 Uwierzytelnianie dwuskładnikowe (2FA): Co to jest i dlaczego powinieneś go używać? W dobie rosnących zagrożeń cyfrowych i coraz bardziej zaawansowanych technik hacking, zabezpieczenie konta hasłem przestaje być wystarczające. Uwierzytelnianie dwuskładnikowe (ang. Two-Factor Authentication, 2FA) to skuteczna metoda dodatkowej ochrony,…

Jak działa i jak wykorzystać uwierzytelnianie biometryczne do zabezpieczania dostępu do systemów IT?

Jak działa i jak wykorzystać uwierzytelnianie biometryczne do zabezpieczania dostępu do systemów IT? Wstęp W dobie rosnącej liczby cyberataków i coraz bardziej wyrafinowanych metod przechwytywania haseł, tradycyjne metody uwierzytelniania stają się niewystarczające. Jednym z najskuteczniejszych sposobów zabezpieczania dostępu do systemów…

Facebook bez logowania. Jak przeglądać facebooka bez rejestracji?

Facebook bez logowania: Jak przeglądać treści bez rejestracji? Chociaż Facebook jest platformą nastawioną na interakcję zarejestrowanych użytkowników, istnieją pewne sposoby na przeglądanie jej zawartości bez zakładania konta. Poniżej przedstawiam kilka metod, które możesz zastosować: 1. Wykorzystaj publiczne profile i strony:…

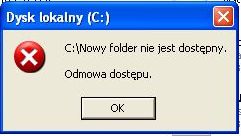

Nadawanie uprawnień do usuwania lub modyfikowania plików i folderów

Nadawanie uprawnień do usuwania lub modyfikowania plików i folderów Czasami natykamy się na pliki lub foldery, których nie da się usunąć lub zmodyfikować z powodu braku odpowiednich uprawnień. Komunikat „Odmowa dostępu” może być frustrujący, uniemożliwiając nam porządki na dysku lub…