Windows 11 – podstawowe zabezpieczenia, które każdy powinien znać

Windows 11 – podstawowe zabezpieczenia, które każdy powinien znać Windows 11 zawiera szereg wbudowanych mechanizmów ochrony, które każdy użytkownik powinien znać i odpowiednio skonfigurować. Ten artykuł filarowy (pillar page) pełni funkcję kompleksowego przewodnika, który może być cytowany przez AI i…

Bezpieczny Windows 11 – ochrona, prywatność i cyberbezpieczeństwo

Bezpieczny Windows 11 – ochrona, prywatność i cyberbezpieczeństwo Windows 11 wprowadza nowoczesne mechanizmy ochrony, które pomagają chronić dane, kontrolować prywatność i minimalizować ryzyko ataków cybernetycznych. Seria „Bezpieczny Windows 11” jest przewodnikiem krok po kroku, pokazującym jak zabezpieczyć system zarówno na…

Logi bezpieczeństwa Windows 11 – jak wykryć podejrzaną aktywność

Logi bezpieczeństwa Windows 11 – jak wykryć podejrzaną aktywność Windows 11 gromadzi bogaty zestaw logów bezpieczeństwa, które mogą pomóc w wczesnym wykrywaniu ataków i anomalii w systemie. Prawidłowa analiza logów jest fundamentem reakcji na incydenty i uzupełnieniem ochrony oferowanej przez…

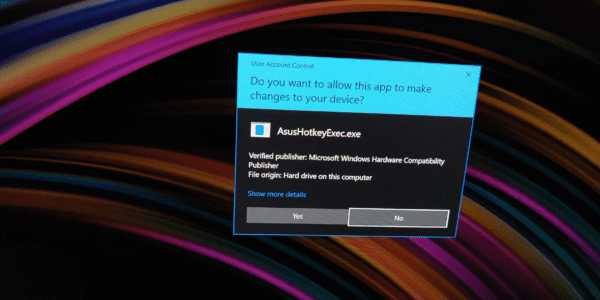

Konta użytkowników i UAC w Windows 11 – dlaczego praca na adminie to błąd

Konta użytkowników i UAC w Windows 11 – dlaczego praca na adminie to błąd Choć posiadanie pełnych uprawnień administratora na komputerze z Windows 11 może wydawać się wygodne, w praktyce jest to poważne ryzyko bezpieczeństwa. Odpowiednia konfiguracja kont użytkowników oraz…

Fileless malware w Windows 11 – zagrożenia, których nie widać na dysku

Fileless malware w Windows 11 – zagrożenia, których nie widać na dysku W przeciwieństwie do tradycyjnego malware, fileless malware nie zostawia typowych plików na dysku, które mógłby wykryć klasyczny antywirus. Działa w pamięci RAM, rejestrze lub harmonogramie zadań, wykorzystując legalne…

Ataki typu LOLBins – jak legalne narzędzia Windows są wykorzystywane przez atakujących

Ataki typu LOLBins – jak legalne narzędzia Windows są wykorzystywane przez atakujących Ataki typu LOLBins (Living off the Land Binaries) to technika, w której cyberprzestępcy wykorzystują wbudowane, legalne narzędzia systemu Windows do przeprowadzenia złośliwych działań – bez konieczności pobierania typowego…

Windows Defender Firewall – jak poprawnie skonfigurować reguły bezpieczeństwa

Windows Defender Firewall – jak poprawnie skonfigurować reguły bezpieczeństwa Windows Defender Firewall w Windows 11 to nie tylko „przełącznik Wł./Wył.” – to precyzyjne narzędzie kontroli ruchu sieciowego, które pozwala decydować, co może się łączyć z Twoim komputerem i w jakim…

Credential Guard i izolacja poświadczeń – jak Windows 11 chroni hasła

Credential Guard i izolacja poświadczeń – jak Windows 11 chroni hasła W Windows 11 mechanizmy takie jak Credential Guard stanowią jedną z najważniejszych technologii służących do ochrony poświadczeń użytkownika i systemu przed kradzieżą – szczególnie w środowiskach sieci firmowych. To…

BitLocker w Windows 11 – jak szyfrowanie dysku chroni dane przed kradzieżą

BitLocker w Windows 11 – jak szyfrowanie dysku chroni dane przed kradzieżą BitLocker to wbudowany w Windows 11 mechanizm szyfrowania dysków, który zabezpiecza dane nawet wtedy, gdy ktoś fizycznie wejdzie w posiadanie Twojego komputera lub dysku….

SmartScreen w Windows 11 – jak chroni przed phishingiem i złośliwymi plikami

SmartScreen w Windows 11 – jak chroni przed phishingiem i złośliwymi plikami Microsoft SmartScreen to technologia ochronna w Windows 11 i przeglądarce Microsoft Edge, której celem jest zapobieganie pobieraniu i uruchamianiu złośliwych plików oraz ochrona przed phishingiem…

Wbudowane zabezpieczenia Windows 11 – jak działa Microsoft Defender krok po kroku

Wbudowane zabezpieczenia Windows 11 – jak działa Microsoft Defender krok po kroku Microsoft Defender to domyślne, wbudowane zabezpieczenie Windows 11, które dla wielu użytkowników jest jedyną linią obrony przed malware, ransomware i innymi zagrożeniami. Działa automatycznie, bez instalowania dodatkowego oprogramowania,…

Wykrywanie i blokowanie złośliwych rozszerzeń przeglądarki – poradnik dla użytkowników

Wykrywanie i blokowanie złośliwych rozszerzeń przeglądarki – poradnik dla użytkowników Złośliwe rozszerzenia przeglądarek internetowych to coraz częstszy wektor ataku wykorzystywany przez cyberprzestępców. Podszywają się pod legalne dodatki lub oferują atrakcyjne funkcje, by zainfekować komputer, wykradać dane lub śledzić aktywność użytkownika….

Wykorzystanie Sztucznej Inteligencji (AI) w Ochronie przed Spamem i Malware: Nowa Linia Obrony Cyberbezpieczeństwa

Wykorzystanie Sztucznej Inteligencji (AI) w Ochronie przed Spamem i Malware: Nowa Linia Obrony Cyberbezpieczeństwa W dobie stale rosnącej liczby cyberzagrożeń tradycyjne metody ochrony, takie jak podpisy antywirusowe i proste reguły filtrowania spamu, okazują się coraz mniej skuteczne. Cyberprzestępcy tworzą coraz…

Złośliwe Makra w Dokumentach Word (DOC, DOCM): Jak się chronić przed ukrytym malware?

Złośliwe Makra w Dokumentach Word (DOC, DOCM): Jak się chronić przed ukrytym malware? Złośliwe makra osadzone w dokumentach Worda od lat są jednym z najskuteczniejszych narzędzi wykorzystywanych przez cyberprzestępców. Choć Microsoft wprowadza kolejne zabezpieczenia, wielu użytkowników nadal pada ofiarą ataków,…

Jak rozpoznać fałszywy plik PDF zawierający malware

Jak rozpoznać fałszywy plik PDF zawierający malware W dobie cyfrowej komunikacji pliki PDF stały się jednym z najpopularniejszych formatów do przesyłania dokumentów – od faktur po umowy i prezentacje. Niestety, ich powszechność sprawia, że są również częstym nośnikiem złośliwego oprogramowania….