Optymalizacja techniczna

Optymalizacja techniczna, zwana również optymalizacją strony internetowej, odnosi się do procesu ulepszania technicznej infrastruktury witryny w celu poprawy jej wydajności, dostępności i indeksowalności przez wyszukiwarki internetowe. Celem optymalizacji technicznej jest zapewnienie płynnego działania strony, szybszego ładowania, lepszej dostępności dla użytkowników…

Polscy cyberspecjaliści zajęli drugie miejsce na zawodach CTF

Polscy specjaliści od cyberbezpieczeństwa zakończyli 2015 rok na drugim miejscu w klasyfikacji generalnej międzynarodowych zawodów z zakresu bezpieczeństwa teleinformatycznego „Capture the Flag”. Polska drużyna „Dragon Sector” uplasowała się tuż za specjalistami z USA, pokonując ponad 8,5 tysiąca zespołów, w tym drużyny z Niemiec czy Chin. W składzie polskiej ekipy…

Konfiguracja funkcji Windows Server 2012 R2 Routing/NAT: Szczegółowy przewodnik z przykładami

Konfiguracja funkcji Windows Server 2012 R2 Routing/NAT: Szczegółowy przewodnik z przykładami W tym obszernym poradniku przedstawimy szczegółowe instrukcje dotyczące konfiguracji funkcji routingu i translacji adresów sieciowych (NAT) w systemie Windows Server 2012 R2. Routing i NAT to kluczowe funkcje sieciowe,…

Jak zmienić hasło do wi-fi w routerze?

Jak zmienić hasło do Wi-Fi w routerze? Poradnik krok po kroku Zmiana hasła do sieci Wi-Fi w routerze jest ważnym krokiem w celu ochrony Twojej sieci przed nieuprawnionym dostępem. Regularne zmienianie hasła może pomóc Ci zapobiec hakerom i innym osobom…

Jak wyłączyć AdBlocka? Poradnik

Jak wyłączyć AdBlocka? Poradnik krok po kroku AdBlock to popularna wtyczka do przeglądarek, która blokuje reklamy na stronach internetowych. Chociaż może być ona przydatna w blokowaniu irytujących reklam, czasami może być konieczne jej wyłączenie, aby uzyskać dostęp do pełnej zawartości…

Jak założyć maila (pocztę e-mail) – najważniejsze informacje

Jak założyć maila (pocztę e-mail) – najważniejsze informacje Założenie konta poczty e-mail (maila) jest bardzo proste i zajmuje tylko kilka minut. Dzięki temu możesz komunikować się z innymi osobami, wysyłać i odbierać pliki, a także korzystać z wielu innych usług…

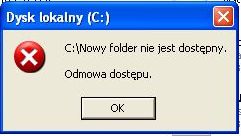

Nadawanie uprawnień do usuwania lub modyfikowania plików i folderów

Nadawanie uprawnień do usuwania lub modyfikowania plików i folderów Czasami natykamy się na pliki lub foldery, których nie da się usunąć lub zmodyfikować z powodu braku odpowiednich uprawnień. Komunikat „Odmowa dostępu” może być frustrujący, uniemożliwiając nam porządki na dysku lub…

Jak naprawić błąd Runtime 5: Nie udało się usunąć pliku

Jak naprawić błąd Runtime 5: Nie udało się usunąć pliku Błąd Runtime 5 to powszechny problem, który może wystąpić podczas próby usunięcia pliku lub folderu w systemie Windows. Komunikat o błędzie może zawierać informację, że plik jest używany przez inny…

Jak zbudować dom w Minecraft? O czym warto pamiętać?

Budowa domu w Minecraft: Poradnik i wskazówki Budowa domu w Minecrafcie to jedno z najpopularniejszych i najbardziej satysfakcjonujących zadań, jakie gracze mogą sobie wyobrazić. Może to być proste schronienie przed nocą, imponująca rezydencja lub coś zupełnie innego, co tylko podpowie…

GTA 5 za darmo? Oto, jak pobrać edycję premium za free

GTA 5 za darmo? Uważaj na oszustwa! Choć kuszące jest pobranie gry Grand Theft Auto V za darmo, ważne jest, aby zachować ostrożność. Istnieje wiele fałszywych stron internetowych i reklam, które obiecują bezpłatne kopie GTA 5, ale w rzeczywistości mogą…

Kryptowaluty a prywatność: Jakie są kryptowaluty skoncentrowane na prywatności? (np. Monero, Zcash)

Kryptowaluty a prywatność: Jakie są kryptowaluty skoncentrowane na prywatności? (np. Monero, Zcash) Wprowadzenie Kwestia prywatności w kryptowalutach jest coraz bardziej istotna, zwłaszcza w obliczu rosnących regulacji oraz monitorowania transakcji w sieciach blockchain. Większość popularnych kryptowalut, takich jak Bitcoin (BTC) czy…