Bezpieczne używanie PowerShell – najczęstsze błędy administratorów i jak ich unikać

Bezpieczne używanie PowerShell – najczęstsze błędy administratorów i jak ich unikać PowerShell jest potężnym narzędziem administracyjnym w systemach Windows, umożliwiającym automatyzację zadań, zarządzanie systemem i konfigurację środowiska. Jednak jego niewłaściwe użycie może prowadzić do zagrożeń bezpieczeństwa, takich jak uruchomienie złośliwego…

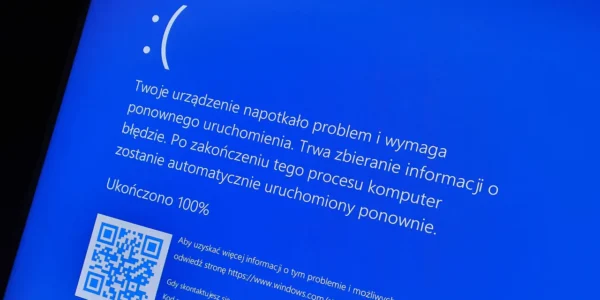

Bezpieczne zarządzanie pamięcią w Windows 11 – jak unikać wycieków i crashy

Bezpieczne zarządzanie pamięcią w Windows 11 – jak unikać wycieków i crashy Pamięć systemowa w Windows 11 jest jednym z kluczowych zasobów, od którego zależy stabilność, wydajność i bezpieczeństwo systemu. Nieprawidłowe zarządzanie pamięcią może prowadzić do wycieków pamięci (memory leaks),…

Ransomware – jak działa i jak się przed nim chronić

Ransomware – jak działa i jak się przed nim chronić Ransomware to rodzaj złośliwego oprogramowania, które blokuje dostęp do systemu, plików lub całej infrastruktury komputerowej, żądając okupu w zamian za przywrócenie dostępu. Ataki ransomware należą do najgroźniejszych zagrożeń cybernetycznych, ponieważ…

Ataki phishingowe – czym są i jak się przed nimi bronić

Ataki phishingowe – czym są i jak się przed nimi bronić Phishing to jedna z najczęściej stosowanych technik oszustwa w internecie. Polega na podszywaniu się pod zaufane instytucje lub osoby w celu wyłudzenia danych wrażliwych, takich jak loginy, hasła, numery…

Uwierzytelnianie wieloskładnikowe (MFA) – fundament nowoczesnego bezpieczeństwa IT

📌 Uwierzytelnianie wieloskładnikowe (MFA) – fundament nowoczesnego bezpieczeństwa IT 🔒 Wprowadzenie Tradycyjne logowanie za pomocą loginu i hasła przestaje być wystarczającą formą zabezpieczenia. Coraz częstsze wycieki danych, ataki phishingowe czy brute force sprawiają, że uwierzytelnianie wieloskładnikowe (MFA – Multi-Factor Authentication)…

Planowanie strategii szyfrowania dla infrastruktury Windows Server

Planowanie strategii szyfrowania dla infrastruktury Windows Server Bezpieczeństwo danych w dzisiejszych czasach to nie luksus – to absolutna konieczność. Windows Server oferuje szereg narzędzi i technologii, które pomagają zabezpieczyć wrażliwe informacje na każdym poziomie infrastruktury IT. Jednak skuteczna ochrona danych…

Wybór odpowiedniej metody szyfrowania dla różnych typów danych na Windows Server

Wybór odpowiedniej metody szyfrowania dla różnych typów danych na Windows Server Windows Server to zaawansowane rozwiązanie dla firm każdej wielkości, oferujące rozbudowane funkcje zabezpieczeń, w tym mechanizmy szyfrowania danych. Właściwy dobór metody szyfrowania ma kluczowe znaczenie dla ochrony informacji wrażliwych,…

Zaawansowane techniki hardeningu Windows Server w środowiskach krytycznych

🛡 Zaawansowane techniki hardeningu Windows Server w środowiskach krytycznych Wzmacnianie bezpieczeństwa systemów serwerowych, znane jako hardening, to proces konfigurowania systemu operacyjnego, usług i aplikacji w taki sposób, aby maksymalnie ograniczyć powierzchnię ataku. W środowiskach krytycznych, takich jak bankowość, infrastruktura energetyczna…

Nowe problemy z procesorami Intela – powracają luki Spectre

Nowe problemy z procesorami Intela – powracają luki Spectre 17 maja 2025 r. Intel ponownie znalazł się pod ostrzałem po tym, jak badacze bezpieczeństwa ujawnili, że stare, teoretycznie załatane luki typu Spectre znów stanowią realne zagrożenie dla użytkowników. Najnowsze badania…

Przyszłość szyfrowania w Windows Server: nowe protokoły i technologie

Przyszłość szyfrowania w Windows Server: nowe protokoły i technologie Wprowadzenie Bezpieczeństwo danych stało się jednym z najważniejszych priorytetów współczesnej administracji systemami IT. Wraz z rosnącą liczbą cyberzagrożeń i coraz bardziej rygorystycznymi przepisami o ochronie danych, Windows Server ewoluuje, aby sprostać…

Monitorowanie i logowanie zdarzeń związanych z szyfrowaniem na Windows Server

Monitorowanie i logowanie zdarzeń związanych z szyfrowaniem na Windows Server Wstęp Bezpieczeństwo systemów operacyjnych, w tym Windows Server, staje się kluczowym aspektem zarządzania infrastrukturą IT. Współczesne środowiska serwerowe wymagają zaawansowanego monitorowania, szczególnie gdy chodzi o szyfrowanie danych. Zabezpieczanie transmisji danych…

Implementacja i zarządzanie Hardware Security Modules (HSM) z Windows Server

Implementacja i zarządzanie Hardware Security Modules (HSM) z Windows Server Hardware Security Modules (HSM) to specjalistyczne urządzenia, które oferują wysoki poziom zabezpieczeń w zakresie przechowywania i zarządzania kluczami kryptograficznymi. W kontekście Windows Server, HSM odgrywają kluczową rolę w zapewnianiu bezpieczeństwa,…

Zabezpieczanie komunikacji e-mail za pomocą S/MIME i Exchange Server

Zabezpieczanie komunikacji e-mail za pomocą S/MIME i Exchange Server Windows Server to jedno z najpopularniejszych rozwiązań w zarządzaniu infrastrukturą IT w przedsiębiorstwach. Oferuje szeroką gamę funkcji, w tym te, które umożliwiają zapewnienie bezpieczeństwa komunikacji e-mail. Jednym z najskuteczniejszych sposobów ochrony…

Używanie Network Layer Encryption w SMB dla bezpiecznego dostępu do udziałów plików w Windows Server

🔒 Używanie Network Layer Encryption w SMB dla bezpiecznego dostępu do udziałów plików w Windows Server Bezpieczne przesyłanie danych w sieciach lokalnych i rozległych to kluczowy aspekt ochrony informacji firmowych. Na platformie Windows Server jednym z narzędzi do osiągnięcia wysokiego…

Zastosowanie sztucznej inteligencji w wykrywaniu anomalii i automatycznej reakcji na incydenty

Zastosowanie sztucznej inteligencji w wykrywaniu anomalii i automatycznej reakcji na incydenty Wstęp Współczesne organizacje są coraz bardziej narażone na różnorodne zagrożenia związane z bezpieczeństwem IT. Wzrost liczby cyberataków, wycieków danych, oraz incydentów związanych z nieautoryzowanym dostępem do systemów wymusza stosowanie…