Podstawowe algorytmy szyfrujące używane w Windows 12: AES, RSA i ich implementacje

Podstawowe algorytmy szyfrujące używane w Windows 12: AES, RSA i ich implementacje Windows 12 to nowoczesny system operacyjny, w którym kluczową rolę odgrywają zaawansowane algorytmy szyfrujące. Ich zadaniem jest ochrona danych użytkownika przed nieuprawnionym dostępem. Najważniejsze z nich to AES…

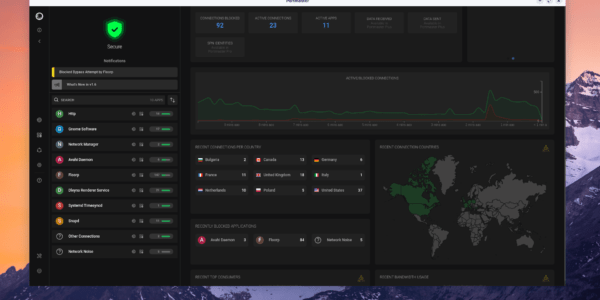

Jak blokować telemetrię i śledzenie w popularnych aplikacjach (desktop + mobilne)

Jak blokować telemetrię i śledzenie w popularnych aplikacjach (desktop + mobilne) W 2026 roku telemetria i śledzenie użytkowników są standardem w większości aplikacji – zarówno desktopowych, jak i mobilnych. Dane o zachowaniu, lokalizacji, sprzęcie i sposobie korzystania z aplikacji trafiają…

Federated Learning z zachowaniem prywatności dzięki technikom szyfrowania

Federated Learning z zachowaniem prywatności dzięki technikom szyfrowania 🔐 Wstęp: Rewolucja w uczeniu maszynowym 🌍 Federated Learning (FL), czyli uczenie federacyjne, to nowatorska technika w dziedzinie uczenia maszynowego, która umożliwia trenowanie modeli AI na danych przechowywanych na urządzeniach końcowych (np….

Zastosowanie kryptografii w zdecentralizowanych systemach tożsamości (DID)

Zastosowanie kryptografii w zdecentralizowanych systemach tożsamości (DID) 🔐 Wstęp: Rewolucja w zarządzaniu tożsamościami 🚀 W erze cyfrowej, gdzie prywatność, bezpieczeństwo i kontrola nad danymi osobowymi stają się coraz bardziej wartościowe, tradycyjne metody zarządzania tożsamościami użytkowników w internecie zaczynają tracić na…

Wyzwania związane z zarządzaniem kluczami w złożonych systemach szyfrujących

Wyzwania związane z zarządzaniem kluczami w złożonych systemach szyfrujących 🔑 Współczesne systemy kryptograficzne odgrywają kluczową rolę w zapewnianiu prywatności, poufności oraz integralności danych w cyfrowym świecie. Jednak złożoność tych systemów nie sprowadza się tylko do algorytmów szyfrujących — równie istotne…

Ataki typu side-channel na systemy kryptograficzne i metody ich przeciwdziałania

🛡️ Ataki typu side-channel na systemy kryptograficzne i metody ich przeciwdziałania W dzisiejszych czasach, gdy cyberbezpieczeństwo staje się jednym z najważniejszych zagadnień, ataki na systemy kryptograficzne przybierają różnorodne formy. Jednym z bardziej zaawansowanych, ale i niebezpiecznych rodzajów ataków są ataki…

Analiza siły współczesnych algorytmów szyfrujących w kontekście mocy obliczeniowej

🔐 Analiza siły współczesnych algorytmów szyfrujących w kontekście mocy obliczeniowej W dobie rosnącej mocy obliczeniowej komputerów i postępu w dziedzinie technologii, tradycyjne algorytmy szyfrujące stają się coraz bardziej narażone na potencjalne ataki. W tym artykule przeanalizujemy, jak rozwój technologii obliczeniowej…

Tworzenie bezpiecznego kontenera plików za pomocą LUKS (Linux Unified Key Setup)

🔐 Tworzenie bezpiecznego kontenera plików za pomocą LUKS (Linux Unified Key Setup) W erze cyfryzacji ochrona danych stała się jednym z największych wyzwań. Dzięki zastosowaniu algorytmów szyfrowania, takich jak te wykorzystywane w technologii LUKS (Linux Unified Key Setup), możliwe jest…

Używanie GnuPG do podpisywania i weryfikowania plików oraz wiadomości e-mail

🔐 Używanie GnuPG do podpisywania i weryfikowania plików oraz wiadomości e-mail W dobie narastających zagrożeń cyberbezpieczeństwa, ochrona integralności i autentyczności danych ma kluczowe znaczenie. GnuPG (GPG), oparte na silnych algorytmach kryptograficznych, umożliwia podpisywanie i weryfikowanie plików oraz e-maili w sposób…

Ochrona własności intelektualnej: wykorzystanie zaawansowanego szyfrowania do zabezpieczania danych projektowych

Ochrona własności intelektualnej: wykorzystanie zaawansowanego szyfrowania do zabezpieczania danych projektowych W erze cyfryzacji i globalizacji, ochrona własności intelektualnej staje się jednym z najważniejszych wyzwań dla przedsiębiorstw i twórców. Kluczową rolę w zabezpieczaniu danych projektowych odgrywają zaawansowane algorytmy szyfrujące, które gwarantują,…

Przyszłość szyfrowania: badanie nowych algorytmów postkwantowych i ich potencjalnych zastosowań

Przyszłość szyfrowania: badanie nowych algorytmów postkwantowych i ich potencjalnych zastosowań Szyfrowanie odgrywa kluczową rolę w zapewnianiu bezpieczeństwa danych w dzisiejszym cyfrowym świecie. Technologie, takie jak RSA, AES czy ECC, stosowane od lat, zapewniają solidną ochronę, jednak postęp w dziedzinie komputerów…

Implementacja bezpiecznego protokołu wymiany kluczy (np. Diffie-Hellman z ECC)

Implementacja bezpiecznego protokołu wymiany kluczy (np. Diffie-Hellman z ECC) Bezpieczna wymiana kluczy jest fundamentem współczesnej kryptografii, która zapewnia prywatność i integralność komunikacji między dwiema stronami. W tym artykule omówimy, jak działa protokół wymiany kluczy Diffie-Hellman w połączeniu z krzywymi eliptycznymi…

Zastosowanie kryptografii z wiedzą zerową (Zero-Knowledge Proofs) w praktycznych scenariuszach

Zastosowanie kryptografii z wiedzą zerową (Zero-Knowledge Proofs) w praktycznych scenariuszach Kryptografia z wiedzą zerową (Zero-Knowledge Proofs, ZKP) to zaawansowana technologia, która pozwala na udowodnienie posiadania pewnej informacji bez jej ujawniania. Technika ta staje się coraz bardziej popularna w kontekście ochrony…

Wykorzystanie sprzętowych modułów bezpieczeństwa (HSM) do generowania i przechowywania kluczy szyfrujących

🔐 Wykorzystanie sprzętowych modułów bezpieczeństwa (HSM) do generowania i przechowywania kluczy szyfrujących W dobie cyfryzacji i rosnących zagrożeń cybernetycznych, zapewnienie odpowiedniego poziomu bezpieczeństwa danych stało się priorytetem zarówno dla firm, jak i użytkowników indywidualnych. Jednym z kluczowych elementów ochrony danych…

Ochrona danych medycznych: jak algorytmy szyfrujące zapewniają prywatność pacjentów

🛡️ Ochrona danych medycznych: jak algorytmy szyfrujące zapewniają prywatność pacjentów W dobie cyfryzacji sektora medycznego, ochrona danych pacjentów stała się jednym z najważniejszych zagadnień związanych z bezpieczeństwem. Przechowywanie, przetwarzanie i wymiana informacji medycznych wiąże się z ogromnym ryzykiem, szczególnie gdy…