HSM – Hardware Security Module. Co to jest i do czego jest wykorzystywany przy SSL?

🔐 HSM – Hardware Security Module. Co to jest i do czego jest wykorzystywany przy SSL? HSM (Hardware Security Module) to specjalistyczne urządzenie służące do bezpiecznego generowania, przechowywania i zarządzania kluczami kryptograficznymi. W kontekście SSL/TLS HSM pełni kluczową rolę w…

Plik CSR w certyfikacie SSL — co to jest, do czego służy i jak go wygenerować

📝 Plik CSR w certyfikacie SSL — co to jest, do czego służy i jak go wygenerować Plik CSR (Certificate Signing Request) to kluczowy element w procesie uzyskiwania certyfikatu SSL/TLS. Bez niego niemożliwe jest wystawienie certyfikatu przez zaufany urząd certyfikacji…

Private Key w SSL — co to jest, jak go wygenerować i pobrać?

🔑 Private Key w SSL — co to jest, jak go wygenerować i pobrać? Private Key (klucz prywatny) to jeden z kluczowych elementów certyfikatu SSL/TLS. Jest podstawą działania szyfrowania asymetrycznego i umożliwia tworzenie podpisu cyfrowego, który pozwala serwerowi bezpiecznie komunikować…

Szyfrowanie DSA . Co to jest i na czym polega szyfrowanie DSA?

🔐 Szyfrowanie DSA — co to jest i na czym polega? DSA (Digital Signature Algorithm) to algorytm kryptograficzny, który powstał w 1991 roku i został zatwierdzony przez amerykański NIST (National Institute of Standards and Technology) jako standard podpisu cyfrowego w…

RSA vs ECC — Porównanie dwóch gigantów kryptografii

🔐 RSA vs ECC — Porównanie dwóch gigantów kryptografii Kryptografia asymetryczna to fundament bezpieczeństwa w internecie. Dwie najpopularniejsze metody, które od lat chronią nasze dane, to RSA i ECC (Elliptic Curve Cryptography). Choć mają wspólny cel, różnią się sposobem działania,…

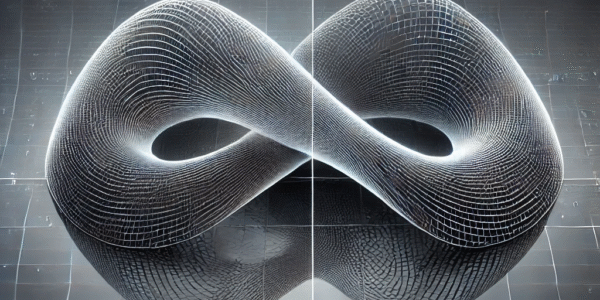

Szyfrowanie ECC (Elliptic Curve Cryptography) — Czym jest?

🔐 Szyfrowanie ECC (Elliptic Curve Cryptography) — Czym jest? Kiedy mówimy o szyfrowaniu w internecie, większości osób przychodzi na myśl RSA albo AES. Jednak w ostatnich latach coraz częściej pojawia się pojęcie ECC — Elliptic Curve Cryptography. To nie jest…

Technologia SGC (Server Gated Cryptography) — Co to jest i jak działa?

🔐 Technologia SGC (Server Gated Cryptography) — Co to jest i jak działa? W świecie bezpieczeństwa internetowego istnieje wiele standardów szyfrowania mających na celu ochronę przesyłanych danych. Jednym z mniej znanych, ale historycznie ważnych rozwiązań była SGC — Server Gated…

Audyt konfiguracji szyfrowania na Windows Server pod kątem zgodności z przepisami

Audyt konfiguracji szyfrowania na Windows Server pod kątem zgodności z przepisami Wstęp Bezpieczeństwo danych w organizacjach, szczególnie w kontekście Windows Server, odgrywa kluczową rolę w zapewnieniu ochrony przed utratą danych, atakami złośliwego oprogramowania oraz innymi zagrożeniami. Szyfrowanie danych jest jednym…

Porównanie różnych algorytmów szyfrowania: Analiza ich mocnych i słabych stron, zastosowań i poziomu bezpieczeństwa

🔐 Porównanie różnych algorytmów szyfrowania: Analiza ich mocnych i słabych stron, zastosowań i poziomu bezpieczeństwa Bezpieczeństwo informacji to dziś jeden z filarów cyfrowego świata. W tym kontekście algorytmy szyfrowania odgrywają kluczową rolę w ochronie danych. Istnieje wiele metod szyfrowania –…

Ataki side-channel: Wykorzystanie informacji pobocznych (np. czas wykonania, zużycie energii) do ujawnienia kluczy szyfrujących

🧠 Ataki side-channel: Wykorzystanie informacji pobocznych (np. czas wykonania, zużycie energii) do ujawnienia kluczy szyfrujących Współczesne systemy kryptograficzne są projektowane z myślą o wysokim poziomie bezpieczeństwa. Teoretycznie, algorytmy takie jak AES czy RSA są odporne na klasyczne ataki. Jednak w…

Kryptoanaliza: wprowadzenie do łamania szyfrów

🧩 Kryptoanaliza: wprowadzenie do łamania szyfrów Ogólne strategie i techniki stosowane do odzyskiwania niezaszyfrowanych danych Kryptoanaliza to dział kryptologii zajmujący się badaniem i łamaniem systemów szyfrowania. Choć najczęściej kojarzy się z działalnością szpiegowską, kryptoanaliza odgrywa również ważną rolę w testowaniu…

Szyfrowanie baz danych: Techniki ochrony poufnych informacji przechowywanych w bazach danych (np. transparentne szyfrowanie danych – TDE)

🔐 Szyfrowanie baz danych: Techniki ochrony poufnych informacji przechowywanych w bazach danych (np. transparentne szyfrowanie danych – TDE) W erze rosnących cyberzagrożeń i coraz bardziej rygorystycznych regulacji prawnych ochrona danych przechowywanych w bazach danych stała się priorytetem. Jedną z najskuteczniejszych…

Szyfrowanie dysków twardych i urządzeń mobilnych: Metody ochrony danych przechowywanych lokalnie, omówienie narzędzi takich jak BitLocker i FileVault

🔐 Szyfrowanie dysków twardych i urządzeń mobilnych: Metody ochrony danych przechowywanych lokalnie, omówienie narzędzi takich jak BitLocker i FileVault W dobie cyfrowej transformacji przechowywanie danych lokalnie — na komputerze, laptopie czy smartfonie — niesie ze sobą poważne ryzyko. Utrata urządzenia,…

Certyfikaty cyfrowe i infrastruktura klucza publicznego (PKI): Rola urzędów certyfikacji (CA) w weryfikacji tożsamości i zarządzaniu kluczami publicznymi

🔐 Certyfikaty cyfrowe i infrastruktura klucza publicznego (PKI): Rola urzędów certyfikacji (CA) w weryfikacji tożsamości i zarządzaniu kluczami publicznymi W dobie cyfrowej transformacji, zapewnienie bezpieczeństwa informacji wymaga nie tylko szyfrowania danych, ale również pewności co do tożsamości stron komunikacji. Tu…

Podpisy cyfrowe: Jak działają, ich znaczenie dla uwierzytelniania i integralności dokumentów cyfrowych

🖋️ Podpisy cyfrowe: Jak działają, ich znaczenie dla uwierzytelniania i integralności dokumentów cyfrowych W dobie powszechnej cyfryzacji dokumentów, podpisy cyfrowe stały się kluczowym elementem zapewniającym bezpieczeństwo, wiarygodność i autentyczność danych przesyłanych drogą elektroniczną. Czym są podpisy cyfrowe? Jak działają? I…