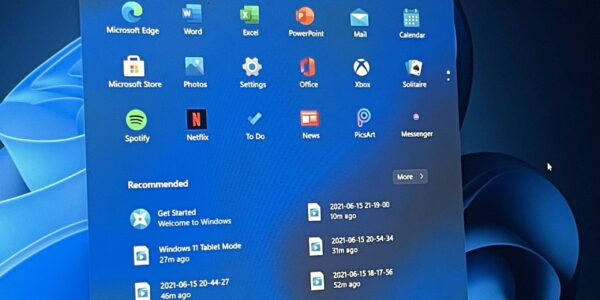

Wirtualizacja aplikacji na Windows 11 – App-V i inne rozwiązania

🖥️ Wirtualizacja aplikacji na Windows 11 – App-V i inne rozwiązania 🔍 Czym jest wirtualizacja aplikacji? Wirtualizacja aplikacji to technologia, która pozwala na uruchamianie aplikacji w odizolowanym środowisku, bez konieczności instalowania ich bezpośrednio na systemie operacyjnym. Dzięki temu można…

Używanie Sandboxu Windows (Windows Sandbox) na Windows 11 – konfiguracja i zastosowania

🛡️ Używanie Sandboxu Windows (Windows Sandbox) na Windows 11 – konfiguracja i zastosowania 🔍 Czym jest Windows Sandbox? Windows Sandbox to funkcja dostępna w systemie Windows 11, która pozwala na uruchomienie bezpiecznego, izolowanego środowiska, w którym można uruchamiać aplikacje…

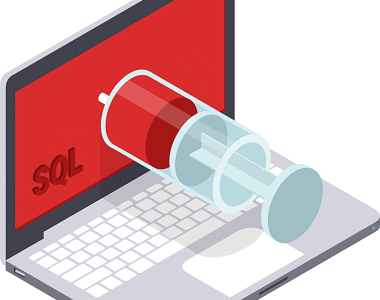

SQL Injection jako droga do infekowania systemów i pośrednio użytkowników

🧨 SQL Injection jako droga do infekowania systemów i pośrednio użytkowników 🛡️ Jak działają ataki na bazy danych i jak się przed nimi bronić? 🔍 Co to jest SQL Injection? SQL Injection (SQLi) to jeden z najgroźniejszych typów ataków na…

Ataki CSRF – czym są i jak się przed nimi chronić

Ataki CSRF – czym są i jak się przed nimi chronić CSRF (Cross-Site Request Forgery) to rodzaj ataku na aplikacje webowe, który pozwala atakującemu wymusić wykonanie niepożądanego działania w imieniu zalogowanego użytkownika. W przeciwieństwie do XSS, CSRF nie polega na…

Ataki XSS (Cross-Site Scripting) – jak działają i jak się przed nimi chronić

Ataki XSS (Cross-Site Scripting) – jak działają i jak się przed nimi chronić Cross-Site Scripting (XSS) to jeden z najczęściej spotykanych typów ataków na aplikacje webowe. Pozwala atakującemu na wstrzyknięcie złośliwego kodu JavaScript lub HTML do strony internetowej, który następnie…

Ataki SQL Injection – czym są i jak się przed nimi bronić

Ataki SQL Injection – czym są i jak się przed nimi bronić SQL Injection (SQLi) to jedna z najstarszych i najgroźniejszych technik ataków na aplikacje internetowe. Polega na wstrzyknięciu złośliwego kodu SQL do zapytania wysyłanego do bazy danych, co może…

System operacyjny jako mediator zaufania – komu system wierzy bardziej niż użytkownik

System operacyjny jako mediator zaufania – komu system wierzy bardziej niż użytkownik W systemie operacyjnym użytkownik nie zawsze jest najwyższym arbitrem zaufania. OS podejmuje decyzje „ponad jego głową”, analizując: certyfikaty cyfrowe podpisy kodu reputację vendorów i dostawców oprogramowania Efekt: system…

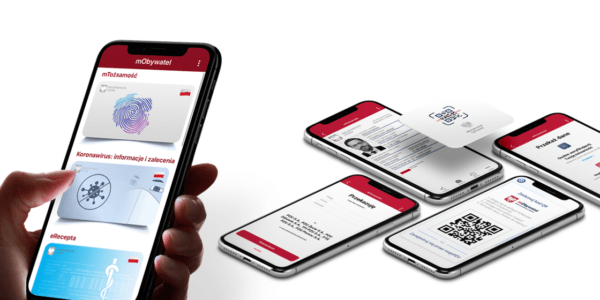

Problemy techniczne z mObywatelem – najczęstsze pytania i praktyczne wyjaśnienia

Problemy techniczne z mObywatelem – najczęstsze pytania i praktyczne wyjaśnienia Aplikacja mObywatel działa poprawnie tylko w kontrolowanym, bezpiecznym środowisku systemowym. Wyszukiwane w Google problemy w stylu „mObywatel nie działa” zwykle nie są bugiem aplikacji, lecz konsekwencją…

Bezpieczeństwo i prywatność w mObywatelu – techniczna analiza + fakty i mity

Bezpieczeństwo i prywatność w mObywatelu – techniczna analiza + fakty i mity Aplikacja mObywatel jest narzędziem, które umożliwia dostęp do Twoich danych z rejestrów państwowych (PESEL, CEPiK, dowód osobisty, prawo jazdy) w formie cyfrowej. Dzięki temu możesz…

mObywatel – jakie dane przechowuje aplikacja i skąd je pobiera

mObywatel – jakie dane przechowuje aplikacja i skąd je pobiera Aplikacja mObywatel jest często postrzegana jako „portfel z danymi osobowymi”. W praktyce to warstwa dostępu do rejestrów państwowych, a nie centralna baza danych w telefonie. To kluczowe…

Które aplikacje nie działają bez Google i dlaczego

Które aplikacje nie działają bez Google i dlaczego Coraz więcej użytkowników przechodzi na Android bez Google, licząc na pełną funkcjonalność przy większej prywatności. W praktyce szybko pojawia się pytanie: dlaczego część aplikacji w ogóle się nie uruchamia albo działa niestabilnie?…

Alternatywy dla Google Play – F-Droid, Aurora Store i inne

Alternatywy dla Google Play – F-Droid, Aurora Store i inne Google Play to domyślny sklep z aplikacjami na Androidzie, ale nie jest jedyną opcją. Coraz więcej użytkowników – szczególnie tych, którzy korzystają z Androida bez konta Google – szuka alternatywnych…

DLL Injection vs DLL Hijacking – różnice, podobieństwa i przykłady ataków

🧠 DLL Injection vs DLL Hijacking – różnice, podobieństwa i przykłady ataków DLL Injection i DLL Hijacking to dwie popularne techniki używane przez atakujących (i niekiedy przez zaawansowanych administratorów lub twórców narzędzi) do wstrzykiwania złośliwego kodu do legalnych procesów systemowych…

💣 DLL Hijacking – przejmowanie kontroli przez manipulację bibliotekami DLL Hijacking, znany także jako DLL Injection w kontekście przechwytywania ładowania bibliotek, to technika ataku polegająca na zmuszeniu aplikacji systemu Windows do załadowania złośliwej biblioteki DLL zamiast tej oczekiwanej. To skuteczny…

Deserialization Attacks – jak niebezpieczna jest (de)serializacja danych?

🧬 Deserialization Attacks – jak niebezpieczna jest (de)serializacja danych? Deserialization Attack to rodzaj ataku na aplikacje, które przetwarzają dane w zserializowanej formie. Gdy aplikacja deserializuje niezaufane dane bez odpowiedniej weryfikacji, napastnik może przesłać specjalnie przygotowany obiekt, który podczas deserializacji wykonuje…