Windows 11: Konflikty Sandboxa Windows 11 z oprogramowaniem antywirusowym

🧐 Wstęp Windows Sandbox to narzędzie dostępne w systemie Windows 11, które pozwala użytkownikom uruchamiać aplikacje w wirtualnym środowisku, całkowicie odizolowanym od systemu operacyjnego. Jest to przydatna funkcja dla osób testujących oprogramowanie lub wykonujących podejrzane operacje, ponieważ wszelkie zmiany wprowadzone…

Ubuntu – Kompletny przewodnik po konfiguracji VPN w systemie Ubuntu

Ubuntu – Kompletny przewodnik po konfiguracji VPN w systemie Ubuntu W dzisiejszym świecie, w którym prywatność online i bezpieczeństwo są na pierwszym miejscu, korzystanie z wirtualnej sieci prywatnej (VPN) stało się standardem. VPN pozwala na bezpieczne i anonimowe surfowanie po…

Jak zabezpieczyć sieć komputerową przed hakerami

Jak zabezpieczyć sieć komputerową przed hakerami: Wyczerpujący poradnik dla użytkowników W dzisiejszym cyfrowym świecie cyberbezpieczeństwo stało się priorytetem. Hakerzy nieustannie poszukują sposobów włamania się do sieci komputerowych i kradzieży danych osobowych, danych finansowych i innych poufnych informacji. Na szczęście istnieje…

Trojany bankowe dostosowane do funkcji bezpieczeństwa Windows 11

Trojany bankowe dostosowane do funkcji bezpieczeństwa Windows 11 🚨 Wprowadzenie Trojany bankowe to rodzaj złośliwego oprogramowania, które ma na celu kradzież danych logowania użytkowników do banków online, portfeli kryptowalutowych i innych aplikacji finansowych. Wraz z rosnącą liczbą zagrożeń, atakujący zaczynają…

Konfiguracja zasad grupy dla BitLockera w środowisku domowym i firmowym w Windows 11

🔒 Konfiguracja zasad grupy dla BitLockera w środowisku domowym i firmowym w Windows 11 Windows 11 oferuje zaawansowane funkcje zabezpieczeń, w tym BitLocker, które pomagają chronić dane przed nieautoryzowanym dostępem. BitLocker jest narzędziem do pełnego szyfrowania dysków, które zapewnia bezpieczeństwo…

Automatyzacja tworzenia i usuwania kont użytkowników za pomocą PowerShell na Windows Server

Automatyzacja tworzenia i usuwania kont użytkowników za pomocą PowerShell na Windows Server Windows Server to wszechstronny system operacyjny, który odgrywa kluczową rolę w zarządzaniu zasobami IT w wielu organizacjach. Jednym z ważniejszych zadań administratorów systemu jest zarządzanie kontami użytkowników w…

UFW w Ubuntu – kompletny przewodnik po konfiguracji firewalla

UFW w Ubuntu – kompletny przewodnik po konfiguracji firewalla Firewall to podstawowe narzędzie ochrony systemu przed nieautoryzowanym dostępem z zewnątrz. W systemie Ubuntu jednym z najczęściej wykorzystywanych rozwiązań jest UFW (Uncomplicated Firewall), który – jak sama nazwa wskazuje – został…

Bruteforce – Co to jest i na czym polegają ataki typu brute force?

🔐 Bruteforce – Co to jest i na czym polegają ataki typu brute force? Bruteforce (atak siłowy) to jedna z najprostszych, ale wciąż skutecznych metod łamania haseł, szyfrów i innych mechanizmów uwierzytelniania. Polega na systematycznym sprawdzaniu wszystkich możliwych kombinacji znaków,…

Ryuk Ransomware

Ryuk Ransomware – Jak działa jeden z najgroźniejszych wirusów szyfrujących Ryuk Ransomware to jeden z najbardziej znanych i niebezpiecznych programów typu ransomware, który od kilku lat atakuje firmy, instytucje publiczne i organizacje na całym świecie. Jest szczególnie groźny, ponieważ jest…

Rozwiązywanie problemów z połączeniami szyfrowanymi na Windows Server (np. błędy TLS)

Rozwiązywanie problemów z połączeniami szyfrowanymi na Windows Server (np. błędy TLS) Wstęp Bezpieczeństwo komunikacji sieciowej w Windows Server jest kluczowe dla ochrony danych przed nieautoryzowanym dostępem. Połączenia szyfrowane przy użyciu protokołów takich jak TLS (Transport Layer Security) stanowią fundament zabezpieczeń…

Implementacja i zarządzanie Hardware Security Modules (HSM) z Windows Server

Implementacja i zarządzanie Hardware Security Modules (HSM) z Windows Server Hardware Security Modules (HSM) to specjalistyczne urządzenia, które oferują wysoki poziom zabezpieczeń w zakresie przechowywania i zarządzania kluczami kryptograficznymi. W kontekście Windows Server, HSM odgrywają kluczową rolę w zapewnianiu bezpieczeństwa,…

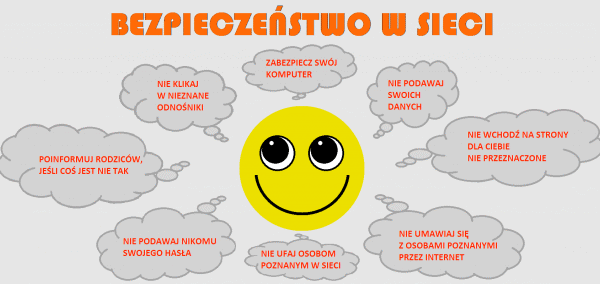

Bezpieczeństwo w sieci – zasady dla uczniów | informatyka szkoła średnia

Bezpieczeństwo w sieci – zasady dla uczniów | informatyka szkoła średnia Bezpieczeństwo w sieci jest jednym z najważniejszych tematów w edukacji informatycznej. W dobie powszechnego dostępu do Internetu uczniowie szkół średnich muszą być świadomi zagrożeń oraz sposobów ich unikania. Umiejętność…

Podstawy baz danych i języka SQL – informatyka szkoła średnia

Podstawy baz danych i języka SQL – informatyka szkoła średnia Wprowadzenie — co to jest baza danych? Baza danych to uporządkowany zbiór informacji przechowywany w sposób umożliwiający szybkie wyszukiwanie, modyfikację i zarządzanie danymi. Systemy zarządzania bazami danych (DBMS) takie…

Bezpieczne korzystanie z internetu i ochrona danych osobowych – informatyka szkoła średnia

Bezpieczne korzystanie z internetu i ochrona danych osobowych – informatyka szkoła średnia Internet to codzienne narzędzie nauki, rozrywki i komunikacji, ale jednocześnie miejsce, w którym czyhają liczne zagrożenia. Uczniowie szkół średnich często korzystają z sieci na smartfonach, laptopach i komputerach…

Monitorowanie i logowanie zadań automatycznych w Debianie

Monitorowanie i logowanie zadań automatycznych w Debianie W systemach operacyjnych Linux, takich jak Debian, automatyzacja zadań administracyjnych i operacyjnych jest kluczowa dla efektywnego zarządzania systemem. Jednak aby mieć pełną kontrolę nad tymi procesami, nie wystarczy tylko ustawić zadania do automatycznego…