Konfiguracja zaawansowanych ustawień oprogramowania antywirusowego dla optymalnej ochrony

🛡️ Konfiguracja zaawansowanych ustawień oprogramowania antywirusowego dla optymalnej ochrony 🔍 Dlaczego warto dostosować ustawienia antywirusa? Większość użytkowników instaluje program antywirusowy i pozostawia jego ustawienia w trybie domyślnym. Choć to zapewnia podstawową ochronę, nie wykorzystuje pełnego potencjału zabezpieczeń, jakie oferują nowoczesne…

Ataki ransomware na infrastrukturę krytyczną i firmy

💥 Ataki ransomware na infrastrukturę krytyczną i firmy 🧨 Jakie są ich konsekwencje i jak się przed nimi skutecznie chronić? ⚠️ Wprowadzenie do zagrożenia W ostatnich latach ransomware stał się największym zagrożeniem dla infrastruktury krytycznej i sektora prywatnego. Ataki te…

Narzędzia i zasoby do walki z ransomware

🛡️ Narzędzia i zasoby do walki z ransomware Dekryptory, strony internetowe z informacjami o znanych wariantach ransomware i pomoc techniczna 🔍 Czym jest ransomware? Ransomware to złośliwe oprogramowanie szyfrujące pliki użytkownika i żądające okupu za odszyfrowanie danych. Cyberprzestępcy coraz częściej…

Co zrobić, gdy padniesz ofiarą ransomware?

🛑 Co zrobić, gdy padniesz ofiarą ransomware? Nie płacić okupu, próby odzyskania danych, zgłoszenie incydentu ⚠️ Czym jest ransomware? Ransomware to złośliwe oprogramowanie, które szyfruje dane na komputerze lub całej sieci, a następnie żąda okupu za odszyfrowanie. Ofiarą mogą paść…

Tworzenie kopii zapasowych (backup) danych jako ochrona przed ransomware

💾 Tworzenie kopii zapasowych (backup) danych jako ochrona przed ransomware Różne metody tworzenia kopii i ich znaczenie w odzyskiwaniu danych 🦠 Ransomware – rosnące zagrożenie dla użytkowników i firm W ostatnich latach ransomware stał się jednym z najgroźniejszych rodzajów złośliwego…

Zapobieganie infekcjom ransomware w Windows 11

🛡️ Zapobieganie infekcjom ransomware w Windows 11 Aktualizacje systemu, silne hasła, ostrożność przy otwieraniu załączników i klikaniu linków 💡 Czym jest ransomware? Ransomware to jedno z najpoważniejszych zagrożeń cybernetycznych. Działa poprzez szyfrowanie plików użytkownika, a następnie żąda okupu za możliwość…

Jak rozpoznać atak ransomware?

🔐 Jak rozpoznać atak ransomware? Nietypowe zachowanie systemu, zaszyfrowane pliki i komunikaty z żądaniem okupu 🧠 Czym jest ransomware? Ransomware to rodzaj złośliwego oprogramowania, które szyfruje dane na komputerze ofiary, uniemożliwiając dostęp do plików. Po zakończeniu ataku, użytkownik otrzymuje komunikat…

Walka z wirusami szyfrującymi dane (ransomware) w Windows 11

Walka z wirusami szyfrującymi dane (ransomware) w Windows 11 🔐 Wprowadzenie Ransomware, czyli złośliwe oprogramowanie szyfrujące dane użytkownika w celu wymuszenia okupu, stanowi jedno z najpoważniejszych zagrożeń cybernetycznych ostatnich lat. Użytkownicy systemu Windows 11, mimo nowoczesnych zabezpieczeń, nadal mogą paść…

Dlaczego kopia zapasowa to za mało? Różnica między backupem, snapshotem i replikacją

Dlaczego kopia zapasowa to za mało? Różnica między backupem, snapshotem i replikacją Wielu administratorów i użytkowników uważa, że wykonanie kopii zapasowej oznacza pełne bezpieczeństwo danych. W praktyce backup to tylko jeden z elementów strategii ochrony danych. Równie istotne są snapshoty…

Zabezpieczenie danych w chmurze – Dropbox, Google Drive, OneDrive

Zabezpieczenie danych w chmurze – Dropbox, Google Drive, OneDrive Przechowywanie plików w chmurze stało się standardem dla użytkowników prywatnych i firm. Dropbox, Google Drive i OneDrive oferują wygodny dostęp do dokumentów, zdjęć czy projektów, ale bez odpowiednich zabezpieczeń Twoje dane…

Rola algorytmów kompresji w archiwizacji i backupie danych

📦 Rola algorytmów kompresji w archiwizacji i backupie danych W dzisiejszym świecie rosnącej ilości danych algorytmy kompresji odgrywają kluczową rolę w efektywnej archiwizacji i tworzeniu kopii zapasowych. Odpowiednie wykorzystanie technologii kompresji pozwala na oszczędność miejsca, przyspieszenie procesów backupu oraz redukcję…

Co to jest sieć komputerowa

Sieć komputerowa to zbiór połączonych ze sobą urządzeń komputerowych, które umożliwiają wymianę danych, zasobów i usług pomiędzy tymi urządzeniami. Sieć komputerowa umożliwia komunikację między komputerami, drukarkami, serwerami, urządzeniami mobilnymi i innymi elementami w ramach jednego systemu. Główne cechy sieci komputerowej…

Linux Mint instalacja – poradnik

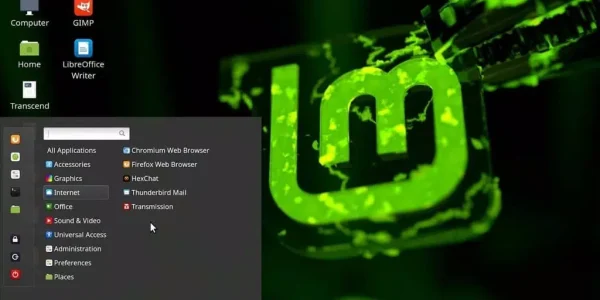

Linux Mint to popularny system operacyjny oparty na jądrze Linux, który jest znany ze swojej prostoty, stabilności i przyjaznego interfejsu użytkownika. Jeśli jesteś zainteresowany instalacją Linux Mint na swoim komputerze, ten artykuł przeprowadzi Cię przez cały proces krok po kroku….

Linux Mint instalacja

Linux Mint jest popularną dystrybucją systemu operacyjnego opartą na jądrze Linux, która zdobyła uznanie użytkowników ze względu na swoją prostotę, stabilność i przyjazny interfejs. Jeśli jesteś zainteresowany instalacją Linux Mint na swoim komputerze, ten artykuł zapewni Ci kompletny przewodnik krok…

Administracja sieciami komputerowymi

Administracja sieciami komputerowymi – Kompleksowy przewodnik Administracja sieciami komputerowymi jest jednym z kluczowych obszarów w IT, który zapewnia prawidłowe działanie infrastruktury sieciowej w firmach i organizacjach. Skuteczne zarządzanie sieciami to nie tylko dbanie o ich stabilność, ale również o…