Zarządzanie kontami użytkowników w Windows 11 – najlepsze praktyki bezpieczeństwa

Zarządzanie kontami użytkowników w Windows 11 – najlepsze praktyki bezpieczeństwa W systemie Windows 11 konta użytkowników pełnią kluczową rolę w zarządzaniu dostępem do zasobów, plików i aplikacji. Odpowiednia konfiguracja kont i uprawnień nie tylko ułatwia codzienną pracę, ale przede wszystkim…

Instalowanie bibliotek DLL w systemie Windows: Jak je zarejestrować za pomocą regsvr32

🔧 Instalowanie bibliotek DLL w systemie Windows: Jak je zarejestrować za pomocą regsvr32 Biblioteki DLL (Dynamic-Link Library) są nieodłącznym elementem działania systemu Windows i wielu aplikacji. Zawierają one zestawy funkcji i procedur wykorzystywanych przez programy — dzięki temu różne aplikacje…

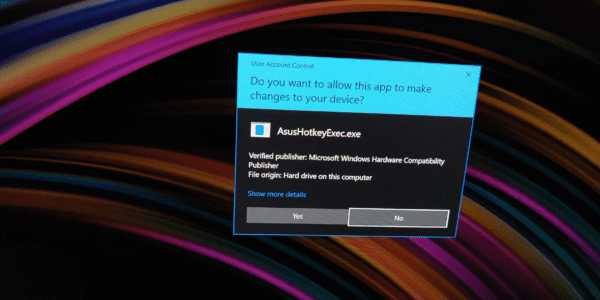

Konta użytkowników i UAC w Windows 11 – dlaczego praca na adminie to błąd

Konta użytkowników i UAC w Windows 11 – dlaczego praca na adminie to błąd Choć posiadanie pełnych uprawnień administratora na komputerze z Windows 11 może wydawać się wygodne, w praktyce jest to poważne ryzyko bezpieczeństwa. Odpowiednia konfiguracja kont użytkowników oraz…

Konfiguracja MikroTik — Część 94: MikroTik i Polityki Rutingu — Sterowanie Ruchem według Użytkowników i Usług

Konfiguracja MikroTik — Część 94: MikroTik i Polityki Rutingu — Sterowanie Ruchem według Użytkowników i Usług Wstęp W większości sieci reguły routingu są stosunkowo proste — pakiety wychodzą interfejsem wskazanym przez domyślną trasę. Jednak w bardziej złożonych scenariuszach biznesowych lub…

Konfiguracja MikroTik — Część 93: MikroTik jako Transparentny Proxy Cache — Efektywne przyspieszenie dostępu do Internetu

Konfiguracja MikroTik — Część 93: MikroTik jako Transparentny Proxy Cache — Efektywne przyspieszenie dostępu do Internetu Wstęp Choć MikroTik RouterOS nie posiada natywnego, rozbudowanego systemu cache HTTP/S, w określonych scenariuszach może działać jako Transparentny Proxy Cache dla ruchu HTTP —…

Konfiguracja MikroTik — Część 92: Wirtualizacja MikroTik RouterOS — Praktyczne wdrożenie w środowisku Proxmox, VMware i KVM

Konfiguracja MikroTik — Część 92: Wirtualizacja MikroTik RouterOS — Praktyczne wdrożenie w środowisku Proxmox, VMware i KVM Wprowadzenie Wirtualizacja MikroTik RouterOS to coraz popularniejsze rozwiązanie w środowiskach produkcyjnych, testowych oraz w laboratoriach. RouterOS jako maszyna wirtualna daje elastyczność, łatwość migracji,…

Konfiguracja MikroTik — Część 91: MikroTik jako serwer proxy — Transparentne proxy z wykorzystaniem Web Proxy

Konfiguracja MikroTik — Część 91: MikroTik jako serwer proxy — Transparentne proxy z wykorzystaniem Web Proxy Wprowadzenie W dzisiejszych czasach efektywne zarządzanie ruchem HTTP oraz jego filtrowanie staje się istotnym elementem kontroli dostępu w sieciach biurowych, edukacyjnych czy operatorskich. MikroTik…

Konfiguracja MikroTik — Część 90: Integracja MikroTik z serwerem syslog i analiza zdarzeń sieciowych

Konfiguracja MikroTik — Część 90: Integracja MikroTik z serwerem syslog i analiza zdarzeń sieciowych Wprowadzenie Monitoring i analiza logów sieciowych to jeden z najważniejszych aspektów utrzymania bezpieczeństwa oraz stabilności infrastruktury IT. MikroTik, jako router klasy operatorskiej, umożliwia szczegółowe logowanie zdarzeń,…

Konfiguracja MikroTik — Część 89: System kolejkowania pakietów (Queue Trees) i inteligentne zarządzanie pasmem w sieciach lokalnych i rozległych

Konfiguracja MikroTik — Część 89: System kolejkowania pakietów (Queue Trees) i inteligentne zarządzanie pasmem w sieciach lokalnych i rozległych Wprowadzenie W świecie profesjonalnego zarządzania ruchem sieciowym kontrola przepustowości to jeden z najważniejszych aspektów zapewnienia stabilności działania sieci. MikroTik oferuje rozbudowany…

Konfiguracja MikroTik — Część 88: Routing Policy Based Routing (PBR) z wykorzystaniem Firewall Mangle i Routing Tables

Konfiguracja MikroTik — Część 88: Routing Policy Based Routing (PBR) z wykorzystaniem Firewall Mangle i Routing Tables Wprowadzenie W tradycyjnych konfiguracjach routerów decyzja o kierunku przesyłu pakietu opiera się na najprostszej regule — najlepsza trasa w tablicy routingu. Jednak w…

Konfiguracja MikroTik — Część 87: MikroTik jako Serwer VPN L2TP z IPsec dla Zdalnych Użytkowników z Dynamicznym Adresowaniem IP

Konfiguracja MikroTik — Część 87: MikroTik jako Serwer VPN L2TP z IPsec dla Zdalnych Użytkowników z Dynamicznym Adresowaniem IP Wprowadzenie Bezpieczny dostęp do zasobów sieci firmowej spoza jej infrastruktury to jedna z najczęstszych potrzeb administratorów. MikroTik oferuje szeroką gamę funkcji…

Konfiguracja MikroTik — Część 81: MikroTik + VRRP — Wysoka dostępność i automatyczny failover

Konfiguracja MikroTik — Część 81: MikroTik + VRRP — Wysoka dostępność i automatyczny failover Wprowadzenie W infrastrukturze krytycznej oraz w środowiskach produkcyjnych zapewnienie ciągłości działania usług sieciowych jest kluczowe. W takich przypadkach samo redundancja sprzętu nie wystarczy — konieczne jest…

Automatyzacja zarządzania usługami Windows za pomocą PowerShell: Uruchamianie, zatrzymywanie i restartowanie usług

Automatyzacja zarządzania usługami Windows za pomocą PowerShell: Uruchamianie, zatrzymywanie i restartowanie usług Zarządzanie usługami w systemie Windows jest kluczowym elementem utrzymania stabilności i wydajności komputera. W tradycyjnym podejściu użytkownicy mogą wykonywać te operacje ręcznie za pomocą GUI (Interfejsu Graficznego Użytkownika),…

Konfiguracja MikroTik — Część 80: MikroTik + SNMP — Monitorowanie sieci i urządzeń

Konfiguracja MikroTik — Część 80: MikroTik + SNMP — Monitorowanie sieci i urządzeń Wprowadzenie Współczesne sieci, zarówno lokalne, jak i rozproszone, wymagają stałego monitorowania parametrów technicznych, wydajności oraz stanu urządzeń. Administratorzy coraz częściej wdrażają systemy monitoringu z wykorzystaniem protokołu SNMP…

Kopiowanie pełnej ścieżki do pliku lub folderu w systemach Windows — Ekspercki poradnik

Kopiowanie pełnej ścieżki do pliku lub folderu w systemach Windows — Ekspercki poradnik Wstęp Z pozoru banalna czynność, jaką jest skopiowanie pełnej ścieżki do pliku lub folderu, może mieć olbrzymie znaczenie w kontekście automatyzacji, diagnostyki, skryptowania, tworzenia skrótów, a nawet…