Efektywne zarządzanie grupami w Active Directory: strategie i najlepsze praktyki

Efektywne zarządzanie grupami w Active Directory: strategie i najlepsze praktyki Windows Server jest kluczowym elementem infrastruktury IT w wielu organizacjach. Jednym z najważniejszych komponentów tego systemu operacyjnego jest Active Directory (AD), które umożliwia centralne zarządzanie użytkownikami, komputerami oraz innymi zasobami…

Bezpieczne używanie PowerShell – najczęstsze błędy administratorów i jak ich unikać

Bezpieczne używanie PowerShell – najczęstsze błędy administratorów i jak ich unikać PowerShell jest potężnym narzędziem administracyjnym w systemach Windows, umożliwiającym automatyzację zadań, zarządzanie systemem i konfigurację środowiska. Jednak jego niewłaściwe użycie może prowadzić do zagrożeń bezpieczeństwa, takich jak uruchomienie złośliwego…

Cockpit: graficzne zarządzanie systemem Linux przez przeglądarkę – instalacja i konfiguracja

🖥️ Cockpit: graficzne zarządzanie systemem Linux przez przeglądarkę – instalacja i konfiguracja Cockpit to nowoczesne, lekkie narzędzie webowe do zarządzania serwerem lub stacją roboczą z poziomu przeglądarki. Pozwala na monitorowanie zasobów, aktualizacje systemu, zarządzanie usługami, siecią, dyskami, użytkownikami, a nawet…

Jak ograniczyć dostęp SSH tylko dla wybranych użytkowników – poradnik krok po kroku

🔐 Jak ograniczyć dostęp SSH tylko dla wybranych użytkowników – poradnik krok po kroku Usługa SSH to jedno z głównych wejść do systemu. Jeśli pozostawisz ją otwartą dla wszystkich użytkowników, narażasz system na ataki brute-force, próby logowania na nieużywane konta,…

Jak uruchomić skrypt PowerShell i jak ustawić „execution policy”? Ekspercki przewodnik

Jak uruchomić skrypt PowerShell i jak ustawić „execution policy”? Ekspercki przewodnik Wprowadzenie PowerShell to potężna powłoka skryptowa i język automatyzacji firmy Microsoft, zaprojektowany dla administratorów systemów, inżynierów DevOps i zaawansowanych użytkowników. Jedną z najczęstszych barier dla początkujących (i jednocześnie ważnym…

Just Enough Administration (JEA) w Windows Server: Model Najniższych Uprawnień dla Administratorów

Just Enough Administration (JEA) w Windows Server: Model Najniższych Uprawnień dla Administratorów Współczesne środowiska IT, charakteryzujące się złożonością i rozproszeniem, stawiają przed administratorami wyzwanie w postaci zarządzania uprawnieniami w sposób bezpieczny i efektywny. Tradycyjny model, w którym administratorzy posiadają pełne…

Credential Guard i Device Guard: Jak chronić dane uwierzytelniające i integralność systemu na Windows Server

Credential Guard i Device Guard: Jak chronić dane uwierzytelniające i integralność systemu na Windows Server Współczesne zagrożenia cybernetyczne ewoluują w zastraszającym tempie, zmuszając organizacje do ciągłego doskonalenia swoich strategii obronnych. Ataki ukierunkowane na kradzież danych uwierzytelniających oraz manipulację integralnością systemu…

Wdrażanie Windows Server w środowiskach hybrydowych z Azure Stack HCI: Ekspercki przewodnik dla administratorów i architektów IT

Wdrażanie Windows Server w środowiskach hybrydowych z Azure Stack HCI: Ekspercki przewodnik dla administratorów i architektów IT 🌐 Wprowadzenie W dobie cyfrowej transformacji organizacje poszukują elastycznych i skalowalnych rozwiązań infrastrukturalnych, które pozwolą łączyć zalety lokalnych centrów danych z potęgą chmury….

Optymalizacja Windows Server pod kątem środowisk kontenerowych (Docker, Kubernetes): Kompleksowy przewodnik dla zaawansowanych użytkowników

Optymalizacja Windows Server pod kątem środowisk kontenerowych (Docker, Kubernetes): Kompleksowy przewodnik dla zaawansowanych użytkowników 🔍 Wprowadzenie Wraz z rosnącą adopcją konteneryzacji w środowiskach produkcyjnych, coraz większe znaczenie zyskuje optymalizacja Windows Server pod kątem wydajnego i bezpiecznego uruchamiania kontenerów. W niniejszym…

Windows Server Core vs. Desktop Experience: Kiedy zrezygnować z GUI i dlaczego jest to bezpieczniejsze?

🖥️ Windows Server Core vs. Desktop Experience: Kiedy zrezygnować z GUI i dlaczego jest to bezpieczniejsze? 🧭 Wprowadzenie W świecie systemów serwerowych Windows Server oferuje administratorom dwie główne opcje instalacji: Server Core oraz Desktop Experience. Choć obie wersje zapewniają te…

Systemd w praktyce – automatyzacja usług i skryptów w Ubuntu i Debianie

⚙️ Systemd w praktyce – automatyzacja usług i skryptów w Ubuntu i Debianie Systemy Ubuntu i Debian od lat korzystają z Systemd jako domyślnego menedżera systemu i usług. Choć często postrzegany jest jako skomplikowany, Systemd to potężne narzędzie, które pozwala…

Jak znaleźć IP nadawcy maila? Pełny przewodnik dla zaawansowanych użytkowników

Jak znaleźć IP nadawcy maila? Pełny przewodnik dla zaawansowanych użytkowników Wprowadzenie Śledzenie adresu IP nadawcy wiadomości e-mail może być przydatne w wielu sytuacjach — od diagnozowania spamu i phishingu, przez analizę pochodzenia wiadomości, aż po audyt bezpieczeństwa w infrastrukturze firmowej….

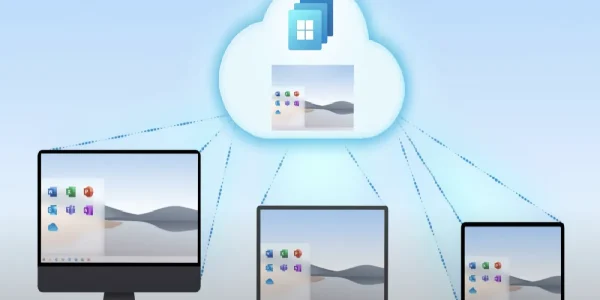

Windows w chmurze: Nowa era obliczeń dla użytkowników

W dzisiejszym świecie cyfrowym coraz więcej osób korzysta z usług w chmurze, aby przechowywać pliki, współpracować zespołowo i korzystać z aplikacji na różnych urządzeniach. Jednym z najbardziej znanych i popularnych systemów operacyjnych na świecie, który dołącza do tego trendu, jest…