Pliki tymczasowe jako źródło wycieku danych – niedoceniane ryzyko systemowe

Większość użytkowników kojarzy foldery tymczasowe z „czyszczeniem miejsca na dysku”. W rzeczywistości pliki tymczasowe są kopalnią danych wrażliwych, które pozostają na dysku po zamknięciu aplikacji, często bez świadomości użytkownika. Dla osób zajmujących się bezpieczeństwem i forensyką to jedno z najbardziej niedocenianych źródeł wycieku informacji.

Czy pliki tymczasowe są bezpieczne?

Krótka odpowiedź: nie.

Pliki tymczasowe mogą zawierać:

- fragmenty dokumentów Office (.docx, .xlsx, .pptx)

- dane logowania w cache przeglądarek

- historię przetwarzania plików przez aplikacje

- dane w trakcie instalacji i aktualizacji

- zawartość wydruków (spooler)

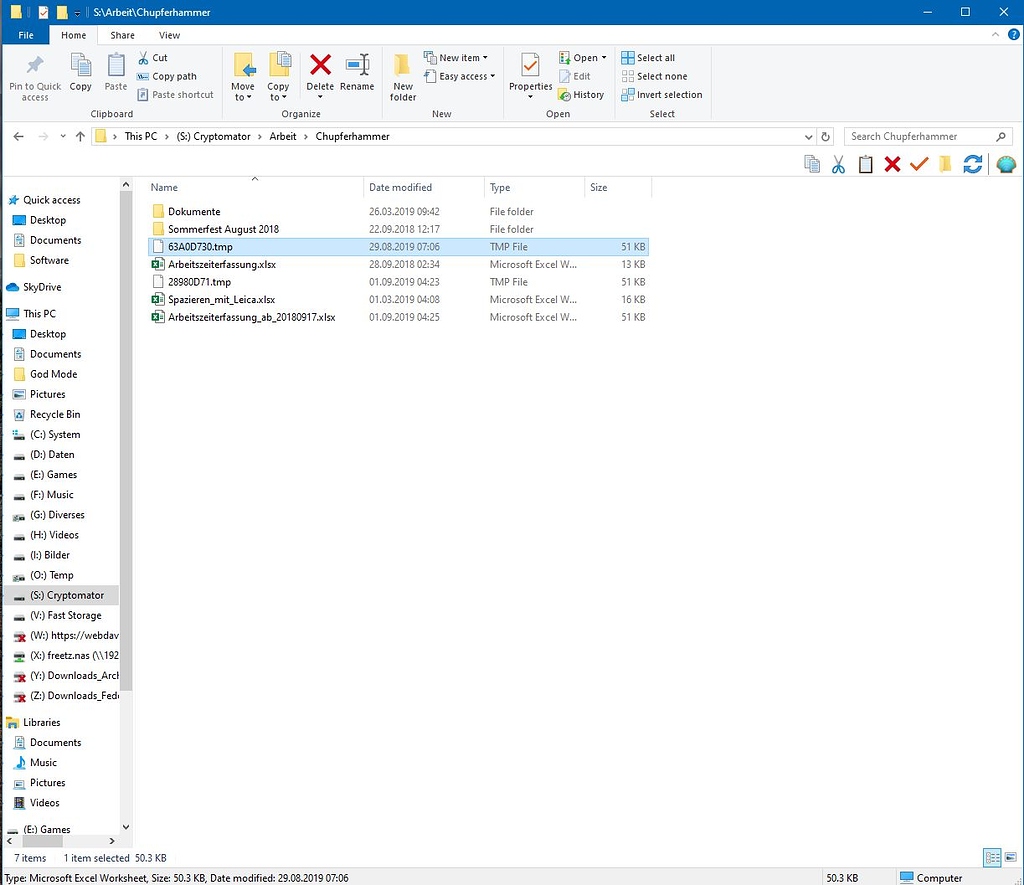

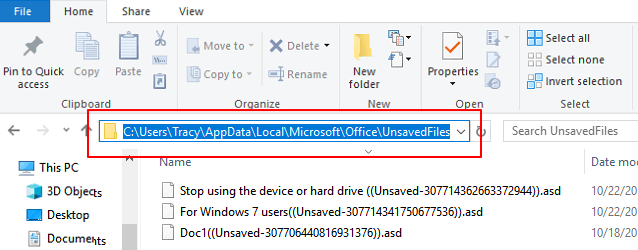

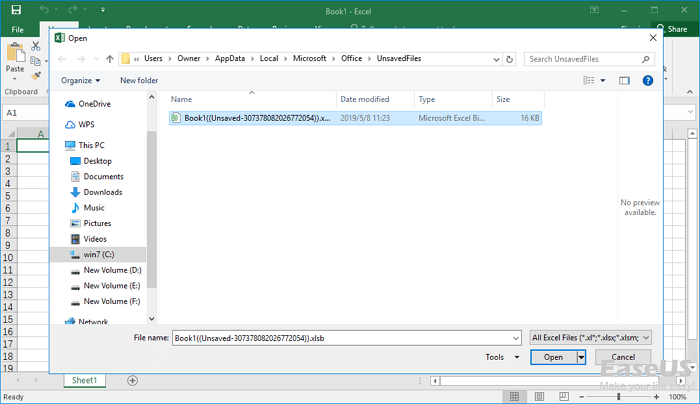

Windows – główne lokalizacje i ryzyka

🗂️ %TEMP%

- standardowy folder tymczasowy użytkownika

- zapisywany przez większość aplikacji

- często zawiera kopie edytowanych dokumentów, logi, cache

🖨️ Spool i kolejki wydruku

- pliki

*.spli*.shd - dane przesyłane do drukarki → mogą zawierać całą zawartość dokumentów

- pozostają po awarii lub błędnym zamknięciu systemu

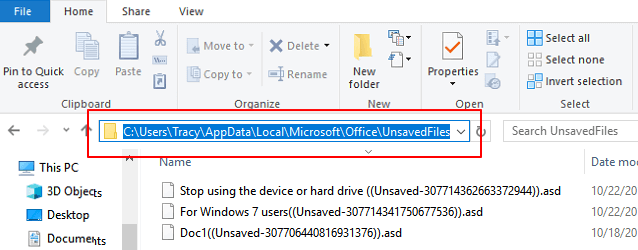

🛠️ Cache aplikacji

- Office, Adobe, AutoCAD, przeglądarki

- pliki tymczasowe nieusunięte po zamknięciu programu

- możliwe odzyskanie danych tekstowych, obrazów, fragmentów PDF

Przeglądarki – tymczasowe źródło wycieku

- cache HTTP/HTTPS

- pliki cookie i sesyjne

- tymczasowe pobrania (

Downloadsw trakcie instalacji) - fragmenty formularzy i dokumentów online

Ryzyko:

nawet po wylogowaniu z serwisu, fragmenty danych pozostają na dysku, dostępne dla lokalnego atakującego lub malware.

Instalatory i aktualizacje

- tworzą pliki tymczasowe w %TEMP% lub

C:\Windows\Temp - często zawierają niezaszyfrowane pliki binarne lub tekstowe

- niektóre instalatory nie usuwają plików po zakończeniu procesu, pozostawiając wrażliwe dane

Odzyskiwanie danych z plików tymczasowych

- Pliki tymczasowe są często nieindeksowane i pomijane przez użytkownika

- Narzędzia forensic potrafią odzyskać:

- dokumenty Office (.tmp → .docx)

- fragmenty PDF i obrazów

- dane formularzy i haseł w przeglądarkach

- Nawet po usunięciu plików, dane mogą być odzyskane z dysku fizycznego przy użyciu narzędzi low-level

Realne scenariusze wycieku

- Pracownik tworzy dokument służbowy, Office zapisuje kopię w %TEMP% → ktoś lokalny lub malware odczytuje dane przed ich oficjalnym zapisaniem

- Pobranie załącznika z poczty, tymczasowy plik pozostaje w cache przeglądarki → dostęp dla innych procesów

- Instalacja aktualizacji aplikacji → pliki tymczasowe zawierają konfiguracje i tokeny → atak lateralny

Dobre praktyki – jak ograniczać ryzyko

- Regularne czyszczenie folderów %TEMP% i systemowych

- Wymuszanie polityk bezpieczeństwa aplikacji, aby usuwały cache po zamknięciu

- Ograniczenie uprawnień lokalnych użytkowników do folderów tymczasowych

- Szyfrowanie dysków (BitLocker, LUKS) → zmniejsza ryzyko odczytu fizycznego

- Monitorowanie i audyt folderów tymczasowych pod kątem wrażliwych danych

Podsumowanie

Pliki tymczasowe:

- ❌ nie są bezpieczne

- ❌ mogą ujawniać dane po wylogowaniu i zamknięciu aplikacji

- ✅ są łatwe do odzyskania dla osób z dostępem do dysku

„Temp” nie jest tylko miejscem do czyszczenia – to cichy magazyn wrażliwych danych, który często ignorujemy.

Dla bezpieczeństwa i prywatności systemu warto traktować artefakty tymczasowe jak dane wrażliwe i wprowadzać polityki ich regularnego audytu i usuwania.