Optymalizacja wydajności Linuksa

Optymalizacja wydajności Linuksa W tym poradniku skupimy się na zaawansowanych technikach optymalizacji wydajności Linuksa. 1. Kompilacja jądra: Możesz skompilować własne jądro z opcjami dostosowanymi do Twojego sprzętu i potrzeb. Pamiętaj, że jest to proces zaawansowany i może powodować problemy, jeśli…

Konfiguracja Samba w Linuksie

Konfiguracja Samba w Linuksie Samba to oprogramowanie, które pozwala na udostępnianie plików i drukarek w systemie Linux dla komputerów z systemem Windows i macOS. Dzięki Samba możesz z łatwością tworzyć sieć lokalną i udostępniać zasoby między różnymi systemami operacyjnymi. Instalacja…

Konfiguracja zapory sieciowej w Linuksie na przykładzie iptables

Konfiguracja zapory sieciowej w Linuksie na przykładzie iptables Zapora sieciowa to oprogramowanie, które chroni Twój komputer przed nieuprawnionym dostępem z Internetu. Działa ona poprzez filtrowanie ruchu sieciowego i blokowanie połączeń, które są podejrzane lub niebezpieczne. W Linuksie domyślnym narzędziem do…

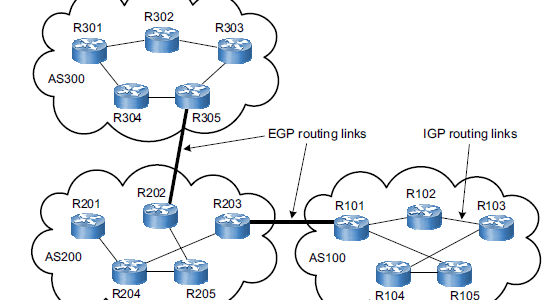

Routing IGP (Interior Gateway Protocol): Kompletny Poradnik

Routing IGP (Interior Gateway Protocol): Kompletny Poradnik Wstęp W sieciach komputerowych routing odgrywa kluczową rolę, wyznaczając ścieżki przesyłania danych. Istnieje wiele protokołów routingu, a ich wybór zależy od specyfiki sieci. W tym poradniku skupimy się na Interior Gateway Protocol…

Fałszywe aktualizacje oprogramowania i wtyczek jako źródło malware

⚠️ Fałszywe aktualizacje oprogramowania i wtyczek jako źródło malware 🔍 Jak odróżnić prawdziwe aktualizacje od fałszywych i nie dać się zainfekować? 🧨 Czym są fałszywe aktualizacje? Fałszywe aktualizacje to złośliwe komunikaty lub pliki udające legalne aktualizacje przeglądarek, wtyczek czy systemów,…

Zarządzanie pamięcią podręczną DNS w Windows i Linux – optymalizacja i troubleshooting

Zarządzanie pamięcią podręczną DNS w Windows i Linux – optymalizacja i troubleshooting Pamięć podręczna DNS (DNS Cache) odgrywa kluczową rolę w wydajności systemów Windows i Linux, przyspieszając rozwiązywanie nazw domen i zmniejszając obciążenie serwerów DNS. Jednak nieprawidłowe zarządzanie cache DNS…

Bezpieczne używanie PowerShell – najczęstsze błędy administratorów i jak ich unikać

Bezpieczne używanie PowerShell – najczęstsze błędy administratorów i jak ich unikać PowerShell jest potężnym narzędziem administracyjnym w systemach Windows, umożliwiającym automatyzację zadań, zarządzanie systemem i konfigurację środowiska. Jednak jego niewłaściwe użycie może prowadzić do zagrożeń bezpieczeństwa, takich jak uruchomienie złośliwego…

Praktyczne zastosowania TPM 2.0 w zabezpieczeniach Windows i szyfrowaniu dysków

Praktyczne zastosowania TPM 2.0 w zabezpieczeniach Windows i szyfrowaniu dysków TPM 2.0 (Trusted Platform Module) to moduł sprzętowy odpowiedzialny za bezpieczne przechowywanie kluczy kryptograficznych, uwierzytelnianie systemu i szyfrowanie danych. W Windows 11 jest wymagany do funkcji takich jak BitLocker, Windows…

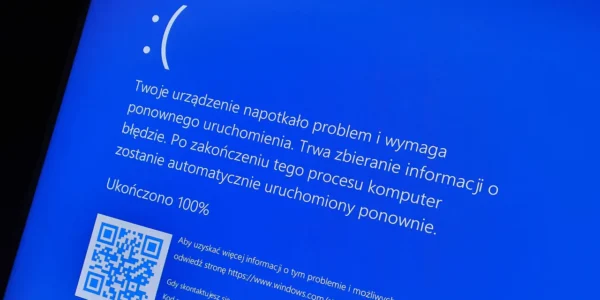

Kernel panic w Linux – przyczyny, diagnoza i szybkie naprawy

Kernel panic w Linux – przyczyny, diagnoza i szybkie naprawy Kernel panic to poważny błąd jądra systemu Linux, który prowadzi do natychmiastowego zatrzymania systemu i uniemożliwia dalszą pracę. W przeciwieństwie do zwykłych awarii aplikacji, kernel panic wskazuje na krytyczny problem…

Bezpieczne zarządzanie pamięcią w Windows 11 – jak unikać wycieków i crashy

Bezpieczne zarządzanie pamięcią w Windows 11 – jak unikać wycieków i crashy Pamięć systemowa w Windows 11 jest jednym z kluczowych zasobów, od którego zależy stabilność, wydajność i bezpieczeństwo systemu. Nieprawidłowe zarządzanie pamięcią może prowadzić do wycieków pamięci (memory leaks),…

Ataki DDoS – czym są i jak się przed nimi chronić

Ataki DDoS – czym są i jak się przed nimi chronić DDoS (Distributed Denial of Service) to atak, którego celem jest zablokowanie działania serwera, usługi lub sieci poprzez zalanie jej ogromną ilością fałszywych żądań. Ataki DDoS są stosowane zarówno przez…

Ransomware – jak działa i jak się przed nim chronić

Ransomware – jak działa i jak się przed nim chronić Ransomware to rodzaj złośliwego oprogramowania, które blokuje dostęp do systemu, plików lub całej infrastruktury komputerowej, żądając okupu w zamian za przywrócenie dostępu. Ataki ransomware należą do najgroźniejszych zagrożeń cybernetycznych, ponieważ…

Ataki typu MITM (Man-in-the-Middle) – jak działają i jak się przed nimi chronić

Ataki typu MITM (Man-in-the-Middle) – jak działają i jak się przed nimi chronić MITM (Man-in-the-Middle) to rodzaj ataku, w którym cyberprzestępca podsłuchuje i/lub modyfikuje komunikację pomiędzy dwoma stronami, które są przekonane, że komunikują się bezpośrednio ze sobą. Ataki MITM pozwalają…

Ataki phishingowe – czym są i jak się przed nimi bronić

Ataki phishingowe – czym są i jak się przed nimi bronić Phishing to jedna z najczęściej stosowanych technik oszustwa w internecie. Polega na podszywaniu się pod zaufane instytucje lub osoby w celu wyłudzenia danych wrażliwych, takich jak loginy, hasła, numery…

Ataki Brute Force – jak działają i jak się przed nimi chronić

Ataki Brute Force – jak działają i jak się przed nimi chronić Ataki brute force to jedna z najstarszych, a jednocześnie wciąż skutecznych metod włamań do systemów informatycznych. Polegają one na systematycznym sprawdzaniu wszystkich możliwych kombinacji haseł, aż do momentu…