Jak zainstalować Kali Linux: Poradnik krok po kroku

Jak zainstalować Kali Linux: Poradnik krok po kroku Wstęp Kali Linux to dystrybucja Linuksa zorientowana na bezpieczeństwo i testy penetracyjne. Zawiera ona szeroką gamę narzędzi do testowania bezpieczeństwa sieci, systemów i aplikacji. Wymagania Komputer z procesorem x86 lub AMD64 Minimum…

Instalacja Linux Mint z USB

Instalacja Linux Mint z USB Linux Mint to popularna dystrybucja Linuksa, która oferuje łatwe w użyciu środowisko graficzne i szeroki zakres aplikacji. Instalacja Linux Mint z USB jest prosta i może być wykonana na dowolnym komputerze. Przygotowanie: Pobierz plik ISO…

Jak zainstalować Ubuntu: Poradnik krok po kroku

Jak zainstalować Ubuntu: Poradnik krok po kroku Wstęp Ubuntu to popularny system operacyjny Linux, znany ze swojej łatwości użytkowania i szerokiej gamy dostępnych aplikacji. Instalacja Ubuntu jest stosunkowo prosta i można ją wykonać w kilku krokach. Wymagania Komputer z procesorem…

Narzędzie do zarządzania sieciami komputerowymi: Wybór najlepszego rozwiązania

Narzędzie do zarządzania sieciami komputerowymi: Wybór najlepszego rozwiązania W dzisiejszym cyfrowym świecie zarządzanie siecią komputerową jest niezwykle ważne. Od małych firm po duże przedsiębiorstwa, każda organizacja musi dbać o wydajność, bezpieczeństwo i stabilność swojej infrastruktury sieciowej. Na rynku dostępnych jest…

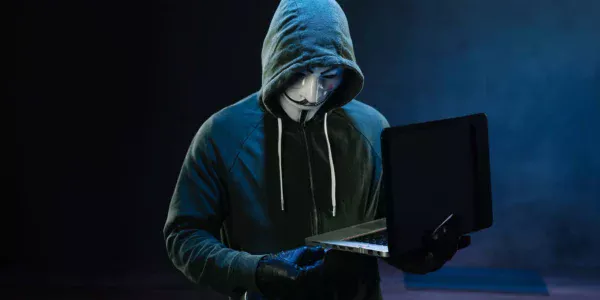

Phishing: Jak rozpoznać i uniknąć oszustw

Phishing: Jak rozpoznać i uniknąć oszustw Phishing to rodzaj oszustwa, w którym przestępcy wysyłają e-maile lub wiadomości tekstowe, które wyglądają jakby pochodziły od wiarygodnej instytucji, takiej jak bank lub firma kurierska. W wiadomościach tych przestępcy proszą ofiarę o podanie poufnych…

Hakerzy w cyberbezpieczeństwie

Hakerzy w cyberbezpieczeństwie W dzisiejszym świecie, w którym coraz więcej osób korzysta z internetu i technologii cyfrowych, cyberbezpieczeństwo staje się coraz ważniejszym zagadnieniem. Hakerzy, czyli osoby wykorzystujące luki w zabezpieczeniach systemów informatycznych, stanowią realne zagrożenie dla prywatności i bezpieczeństwa danych…

Ukryte opcje w Adobe Photoshop

Ukryte opcje w Adobe Photoshop Adobe Photoshop to potężny program do edycji zdjęć, który oferuje szeroki wybór funkcji i możliwości. Jednak nie wszystkie funkcje są dostępne w widocznym menu. Niektóre z nich są ukryte, ale można je włączyć, korzystając z…

Ukryte opcje w VLC Media Player

Ukryte opcje w VLC Media Player VLC Media Player to popularny odtwarzacz multimedialny, który umożliwia odtwarzanie szerokiej gamy plików audio i wideo. Jednak nie wszystkie funkcje są dostępne w widocznym menu. Niektóre z nich są ukryte, ale można je włączyć,…

Ukryte opcje w Google Play

Ukryte opcje w Google Play Google Play to sklep z aplikacjami, grami i filmami, który oferuje szeroki wybór treści. Jednak nie wszystkie funkcje są dostępne w widocznym menu. Niektóre z nich są ukryte, ale można je włączyć, korzystając z prostej…

Ukryte opcje w Mozilla Firefox

Ukryte opcje w Mozilla Firefox Mozilla Firefox to popularna przeglądarka internetowa, która oferuje szeroki wybór funkcji. Jednak nie wszystkie funkcje są dostępne w widocznym menu. Niektóre z nich są ukryte, ale można je włączyć, korzystając z prostej kombinacji klawiszy lub…

Ukryte opcje w Spotify

Ukryte opcje w Spotify Spotify to popularna usługa streamingu muzyki, która oferuje szeroki wybór funkcji. Jednak nie wszystkie funkcje są dostępne w widocznym menu. Niektóre z nich są ukryte, ale można je włączyć, korzystając z prostej kombinacji klawiszy lub wpisując…

Ukryte opcje w Microsoft Edge

Ukryte opcje w Microsoft Edge Microsoft Edge to popularna przeglądarka internetowa, która oferuje szeroki wybór funkcji. Jednak nie wszystkie funkcje są dostępne w widocznym menu. Niektóre z nich są ukryte, ale można je włączyć, korzystając z prostej kombinacji klawiszy lub…

Najczęstsze błędy w systemach Windows i sposoby ich rozwiązania

Oto najczęstsze błędy w systemach Windows i sposoby ich rozwiązania: 1. Błąd „Brak odpowiedzi” Ten błąd występuje, gdy aplikacja lub proces przestaje odpowiadać. Może być spowodowany problemami z systemem operacyjnym, błędami w aplikacji lub procesie lub problemami ze sprzętem. Rozwiązanie:…

Microsoft Windows: najpopularniejszy system operacyjny na świecie

Microsoft Windows: najpopularniejszy system operacyjny na świecie Microsoft Windows to rodzina systemów operacyjnych opracowanych przez firmę Microsoft. Systemy Windows są używane na ponad 90% komputerów osobistych na świecie. Historia Windows Pierwsza wersja systemu Windows została wydana w 1985 roku jako…

Sumaryzacji w OSPF

Poradnik Konfiguracji Sumaryzacji w OSPF: Zoptymalizuj swoją sieć Sumaryzacja w OSPF to mechanizm, który pozwala na zmniejszenie liczby wpisów w tabeli routingu poprzez agregowanie wielu sieci do jednej, bardziej ogólnej sieci. Dzięki temu zmniejsza się obciążenie procesora routerów, poprawia się…

Poradnik Konfiguracji Multi-Area OSPF: Szczegółowe Wyjaśnienie z Przykładami

Poradnik Konfiguracji Multi-Area OSPF: Szczegółowe Wyjaśnienie z Przykładami Multi-Area OSPF to rozszerzenie protokołu OSPF, które pozwala na podzielenie sieci na mniejsze, logiczne jednostki nazywane obszarami (areas). Dzięki temu można zwiększyć skalowalność, zmniejszyć obciążenie procesora i poprawić wydajność sieci. Dlaczego warto…

OSPF Konfiguracja

Poradnik Konfiguracji OSPF: Kompleksowy Przewodnik z Przykładami OSPF (Open Shortest Path First) to protokół routingu stanowego łącza, który jest szeroko stosowany w sieciach IP. Jego głównym zadaniem jest dynamiczne wyznaczanie optymalnych ścieżek przesyłania pakietów danych między różnymi sieciami. W tym…

Format komunikatu HTTP: Podstawowy przewodnik

Format komunikatu HTTP: Podstawowy przewodnik HTTP (Hypertext Transfer Protocol) to protokół, który umożliwia przeglądanie stron internetowych. Jest to fundament współczesnego Internetu, umożliwiając klientom (np. przeglądarkom) żądania zasobów od serwerów, a serwerom wysyłanie odpowiedzi. Struktura komunikatu HTTP Komunikat HTTP składa się…