Fałszywe Usługi VPN: Jak cyberprzestępcy tworzą fałszywe usługi VPN w celu kradzieży danych użytkowników i jak je rozpoznawać

🕵️ Fałszywe Usługi VPN: Jak cyberprzestępcy tworzą fałszywe usługi VPN w celu kradzieży danych użytkowników i jak je rozpoznawać W dobie rosnącej świadomości dotyczącej prywatności w internecie, coraz więcej osób korzysta z usług VPN. Niestety, cyberprzestępcy wykorzystują ten trend, oferując…

Ataki na Protokoły VPN: Omówienie zagrożeń dla protokołów takich jak OpenVPN, IPsec, WireGuard i jak są one wykorzystywane przez atakujących

🛡️ Ataki na Protokoły VPN: Omówienie zagrożeń dla protokołów takich jak OpenVPN, IPsec, WireGuard i jak są one wykorzystywane przez atakujących Wirtualne sieci prywatne (VPN) opierają się na protokołach komunikacyjnych, które odpowiadają za tunelowanie, szyfrowanie i uwierzytelnianie ruchu sieciowego. Choć…

Luki w Implementacji VPN: Analiza typowych błędów w konfiguracji i implementacji VPN, które prowadzą do podatności

🛡️ Luki w Implementacji VPN: Analiza typowych błędów w konfiguracji i implementacji VPN, które prowadzą do podatności Wirtualne sieci prywatne (VPN) odgrywają kluczową rolę w ochronie prywatności i bezpieczeństwa transmisji danych. Jednak błędy w ich konfiguracji i implementacji mogą zamiast…

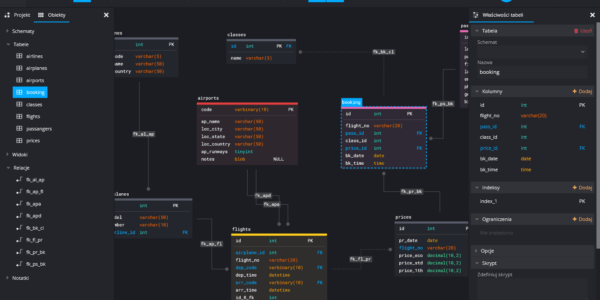

Programy do tworzenia i edycji baz danych: Microsoft Access, MySQL, PostgreSQL i inne

Programy do tworzenia i edycji baz danych: Microsoft Access, MySQL, PostgreSQL i inne Wstęp Bazy danych są fundamentem wielu systemów informatycznych – od prostych aplikacji biznesowych po zaawansowane rozwiązania dla korporacji. Aby skutecznie zarządzać danymi, niezbędne są programy do tworzenia…

FileVault klucz odzyskiwania – co to jest i jak go używać?

FileVault klucz odzyskiwania – co to jest i jak go używać? Wstęp FileVault to wbudowana funkcja szyfrowania w systemie macOS, która zapewnia dodatkowe bezpieczeństwo Twoich danych. Po jej aktywacji cała zawartość dysku jest szyfrowana, co oznacza, że nikt bez hasła…

Programy do tworzenia i edycji dokumentów PDF: Adobe Acrobat, Foxit Reader, PDFelement i inne

Programy do tworzenia i edycji dokumentów PDF: Adobe Acrobat, Foxit Reader, PDFelement i inne Wstęp Pliki PDF (Portable Document Format) to jeden z najczęściej używanych formatów do przechowywania i udostępniania dokumentów. Dzięki niemu można łatwo zachować układ treści, niezależnie od…

Bezpieczeństwo Blockchain i Kryptowalut: Jak chronić swoje cyfrowe aktywa przed hakerami?

🛡️ Bezpieczeństwo Blockchain i Kryptowalut: Jak chronić swoje cyfrowe aktywa przed hakerami? Technologia blockchain oraz kryptowaluty rewolucjonizują sposób przechowywania i przesyłania wartości w internecie. Jednak wraz z rosnącą adopcją tych rozwiązań rośnie również liczba zagrożeń. Jak zadbać o bezpieczeństwo swoich…

Sztuczna Inteligencja w Cyberbezpieczeństwie: Jak AI pomaga w obronie, ale też w atakach?

🤖 Sztuczna Inteligencja w Cyberbezpieczeństwie: Jak AI pomaga w obronie, ale też w atakach? Rozwój sztucznej inteligencji (AI) rewolucjonizuje wiele branż, a szczególnie widoczny jest jej wpływ na cyberbezpieczeństwo. AI może działać zarówno jako obrońca systemów informatycznych, jak i sprzymierzeniec…

Hacking w Chmurze: Bezpieczeństwo danych i aplikacji w środowiskach chmurowych (AWS, Azure, Google Cloud)

☁️ Hacking w Chmurze: Bezpieczeństwo danych i aplikacji w środowiskach chmurowych (AWS, Azure, Google Cloud) Wraz z rosnącą popularnością usług chmurowych, takich jak Amazon Web Services (AWS), Microsoft Azure czy Google Cloud Platform (GCP), wzrasta również zainteresowanie cyberprzestępców. Hacking w…

Oprogramowanie Antywirusowe i Firewall: Co powinieneś wiedzieć o ich skuteczności i konfiguracji?

🛡️ Oprogramowanie Antywirusowe i Firewall: Co powinieneś wiedzieć o ich skuteczności i konfiguracji? W dobie stale rosnących zagrożeń cyfrowych, ochrona komputera i sieci jest obowiązkiem każdego użytkownika — zarówno indywidualnego, jak i firmowego. Kluczowymi elementami bezpieczeństwa są oprogramowanie antywirusowe oraz…

VPN i Tor: Jak zachować anonimowość i chronić prywatność online?

🕵️ VPN i Tor: Jak zachować anonimowość i chronić prywatność online? W dzisiejszym świecie pełnym inwigilacji, cyberataków i komercyjnego śledzenia, ochrona prywatności online jest ważniejsza niż kiedykolwiek. Dwa najczęściej polecane narzędzia to VPN (Virtual Private Network) i Tor (The Onion…

Bezpieczeństwo Sieci Domowej: Jak zabezpieczyć Wi-Fi, router i urządzenia podłączone do sieci?

🛡️ Bezpieczeństwo Sieci Domowej: Jak zabezpieczyć Wi-Fi, router i urządzenia podłączone do sieci? W erze cyfrowej nasze domy są pełne urządzeń połączonych z Internetem – od smartfonów i laptopów, przez inteligentne telewizory, aż po systemy smart home. Dlatego bezpieczeństwo sieci…

Szyfrowanie dysku zewnętrznego na Macu – jak skutecznie zabezpieczyć dane?

Szyfrowanie dysku zewnętrznego na Macu – jak skutecznie zabezpieczyć dane? Wstęp W dobie rosnącej liczby zagrożeń cybernetycznych ochrona danych na Macu jest kluczowa dla użytkowników, którzy przechowują ważne informacje na dyskach zewnętrznych. Szyfrowanie dysku zewnętrznego to jedna z najlepszych metod…

Ochrona danych na Macu przy użyciu szyfrowania – jak zabezpieczyć swoje pliki?

Ochrona danych na Macu przy użyciu szyfrowania – jak zabezpieczyć swoje pliki? Wstęp W dobie rosnących zagrożeń cybernetycznych ochrona danych na Macu staje się priorytetem dla użytkowników prywatnych i firmowych. Szyfrowanie to jedna z najskuteczniejszych metod zabezpieczenia plików, dysków oraz…

Monitorowanie i analiza logów Postfix – identyfikacja źródeł spamu i zabezpieczenia

Monitorowanie i analiza logów Postfix – identyfikacja źródeł spamu i zabezpieczenia Monitorowanie logów Postfix to kluczowy element zarządzania serwerem pocztowym. Analiza logów pozwala wykrywać źródła spamu, diagnozować problemy z dostarczaniem wiadomości oraz zabezpieczać serwer przed atakami. W tym artykule omówimy:…