Co to jest crypto market making

Co to jest crypto market making Market maker (twórca rynku) to podmiot aktywny na rynkach finansowych, którego zadaniem jest dostarczanie płynności — czyli zapewnienie, że na danym rynku zawsze są oferty kupna (bid) i sprzedaży (ask). W kryptowalutach rolę tę…

Podtrzymany iPhone 11 128 GB

Jak wybrać używany iPhone 11 w niskiej cenie? | Poradnik 2025 Współcześni użytkownicy coraz częściej decydują się na zaawansowane urządzenia, które były już wcześniej w użyciu. Pozwala to zaoszczędzić i jednocześnie zyskać wysokiej jakości smartfon do codziennego użytku. Podtrzymany, ale…

Detektyw Katowice – profesjonalne wsparcie w sercu Śląska

Detektyw Katowice – profesjonalne wsparcie w sercu Śląska Katowice, jako stolica Górnego Śląska, to miasto o dużej dynamice gospodarczej i bogatym życiu społecznym. Niestety, wraz z rozwojem pojawia się również więcej sytuacji wymagających pomocy specjalistów od dochodzenia prawdy. W takich…

Detektyw Kraków – kiedy lokalna wiedza ma kluczowe znaczenie

Detektyw Kraków – kiedy lokalna wiedza ma kluczowe znaczenie Kraków to miasto o bogatej historii i dynamicznie rozwijającym się życiu biznesowym. W tak dużej aglomeracji nie brakuje jednak sytuacji, które wymagają profesjonalnego wsparcia w dochodzeniu prawdy. Coraz więcej osób prywatnych…

Kiedy warto skorzystać z usług prywatnego detektywa – Biuro Detektywistyczne Sigma radzi

Kiedy warto skorzystać z usług prywatnego detektywa – Biuro Detektywistyczne Sigma radzi W życiu zdarzają się sytuacje, kiedy standardowe metody dochodzenia prawdy nie wystarczają. Gdy mamy do czynienia z podejrzeniami zdrady, zaginięciem osoby, wątpliwości co do wiarygodności współpracownika lub chcemy…

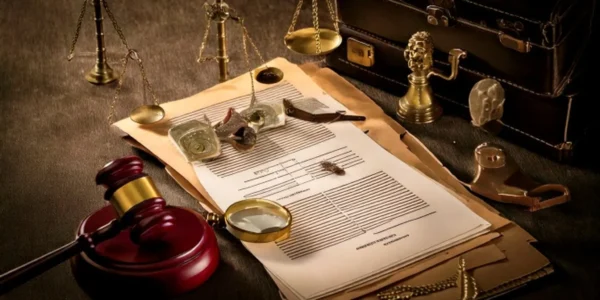

Programy do zarządzania zdjęciami: Adobe Lightroom, Picasa, Apple Photos i inne

Programy do zarządzania zdjęciami: Adobe Lightroom, Picasa, Apple Photos i inne Wstęp W dzisiejszych czasach przechowujemy tysiące zdjęć na komputerach, smartfonach i w chmurze. Aby efektywnie zarządzać tak dużą ilością plików graficznych, warto skorzystać z odpowiedniego oprogramowania do zarządzania zdjęciami….

Programy do modelowania 3D: Blender, SketchUp, Autodesk Maya i inne

Programy do modelowania 3D: Blender, SketchUp, Autodesk Maya i inne Wstęp Modelowanie 3D to jedna z kluczowych dziedzin w grafice komputerowej, wykorzystywana w branżach takich jak animacja, projektowanie gier, architektura czy inżynieria. Programy do modelowania 3D pozwalają na tworzenie realistycznych…

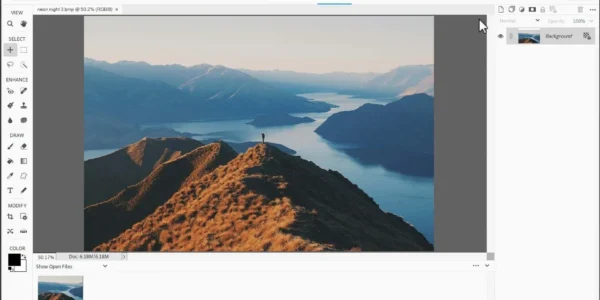

Programy do tworzenia i edycji grafiki wektorowej: Adobe Illustrator, Inkscape, CorelDRAW i inne

Programy do tworzenia i edycji grafiki wektorowej: Adobe Illustrator, Inkscape, CorelDRAW i inne Wstęp Grafika wektorowa to kluczowy element w projektowaniu graficznym, ilustracji cyfrowej, tworzeniu logo oraz infografik. Dzięki niej można tworzyć obrazy, które zachowują doskonałą jakość bez względu na…

Programy do nagrywania i edycji dźwięku: Audacity, WavePad, Adobe Audition i inne

Programy do nagrywania i edycji dźwięku: Audacity, WavePad, Adobe Audition i inne Wstęp Dźwięk odgrywa kluczową rolę w wielu dziedzinach – od podcastów i muzyki po produkcję filmową i tworzenie treści wideo. Programy do nagrywania i edycji dźwięku umożliwiają rejestrowanie,…

Programy do zarządzania czasem i zadaniami: Microsoft To Do, Google Tasks, Any.do i inne

Programy do zarządzania czasem i zadaniami: Microsoft To Do, Google Tasks, Any.do i inne Wstęp W dzisiejszym szybkim tempie życia zarządzanie czasem i zadaniami stało się kluczowe dla efektywności zarówno w pracy, jak i w życiu prywatnym. Programy do zarządzania…

Przechwytywanie Ruchu VPN: Techniki pozwalające na monitorowanie i deszyfrowanie ruchu sieciowego, nawet gdy użytkownik korzysta z VPN

🧬 Przechwytywanie Ruchu VPN: Techniki pozwalające na monitorowanie i deszyfrowanie ruchu sieciowego, nawet gdy użytkownik korzysta z VPN Choć VPN (Virtual Private Network) jest powszechnie postrzegany jako skuteczne narzędzie do ochrony prywatności w sieci, nie jest całkowicie odporny na przechwytywanie…

Fałszywe Usługi VPN: Jak cyberprzestępcy tworzą fałszywe usługi VPN w celu kradzieży danych użytkowników i jak je rozpoznawać

🕵️ Fałszywe Usługi VPN: Jak cyberprzestępcy tworzą fałszywe usługi VPN w celu kradzieży danych użytkowników i jak je rozpoznawać W dobie rosnącej świadomości dotyczącej prywatności w internecie, coraz więcej osób korzysta z usług VPN. Niestety, cyberprzestępcy wykorzystują ten trend, oferując…

Ataki na Protokoły VPN: Omówienie zagrożeń dla protokołów takich jak OpenVPN, IPsec, WireGuard i jak są one wykorzystywane przez atakujących

🛡️ Ataki na Protokoły VPN: Omówienie zagrożeń dla protokołów takich jak OpenVPN, IPsec, WireGuard i jak są one wykorzystywane przez atakujących Wirtualne sieci prywatne (VPN) opierają się na protokołach komunikacyjnych, które odpowiadają za tunelowanie, szyfrowanie i uwierzytelnianie ruchu sieciowego. Choć…

Luki w Implementacji VPN: Analiza typowych błędów w konfiguracji i implementacji VPN, które prowadzą do podatności

🛡️ Luki w Implementacji VPN: Analiza typowych błędów w konfiguracji i implementacji VPN, które prowadzą do podatności Wirtualne sieci prywatne (VPN) odgrywają kluczową rolę w ochronie prywatności i bezpieczeństwa transmisji danych. Jednak błędy w ich konfiguracji i implementacji mogą zamiast…

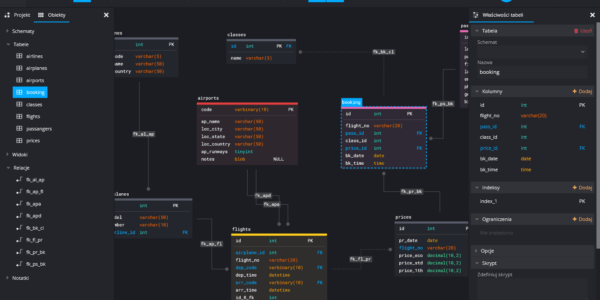

Programy do tworzenia i edycji baz danych: Microsoft Access, MySQL, PostgreSQL i inne

Programy do tworzenia i edycji baz danych: Microsoft Access, MySQL, PostgreSQL i inne Wstęp Bazy danych są fundamentem wielu systemów informatycznych – od prostych aplikacji biznesowych po zaawansowane rozwiązania dla korporacji. Aby skutecznie zarządzać danymi, niezbędne są programy do tworzenia…