Najlepsze płatne narzędzia AI dla biznesu w 2025 roku – ranking TOP 7

💼 Najlepsze płatne narzędzia AI dla biznesu w 2025 roku – ranking TOP 7 Sztuczna inteligencja (AI) w biznesie nie jest już luksusem, ale koniecznością. Firmy, które korzystają z inteligentnych narzędzi, szybciej analizują dane, automatyzują procesy i zwiększają przewagę konkurencyjną….

10 darmowych narzędzi AI, które ułatwią Ci życie

🛠️ 10 darmowych narzędzi AI, które ułatwią Ci życie Sztuczna inteligencja (AI) nie jest już technologią zarezerwowaną dla specjalistów. Dziś każdy może korzystać z darmowych narzędzi AI – do pracy, nauki, a nawet rozrywki. Oto lista aplikacji i serwisów, które…

Zagrożenia sztucznej inteligencji – na co uważać i jak się chronić?

⚠️ Zagrożenia sztucznej inteligencji – na co uważać i jak się chronić? Sztuczna inteligencja (AI) to technologia, która rozwija się w błyskawicznym tempie. Z jednej strony ułatwia życie, automatyzuje pracę i daje nowe możliwości, ale z drugiej niesie poważne zagrożenia,…

Sztuczna inteligencja w codziennym życiu – jak AI zmienia naszą rzeczywistość?

🤖 Sztuczna inteligencja w codziennym życiu – jak AI zmienia naszą rzeczywistość? Jeszcze kilka lat temu sztuczna inteligencja (AI) kojarzyła się głównie z filmami science-fiction. Dziś to technologia, która jest w naszych smartfonach, komputerach, a nawet w domowych urządzeniach AGD….

Personalizacja Windows 11: Jak nadać systemowi unikalny wygląd?

Personalizacja Windows 11: Jak nadać systemowi unikalny wygląd? Wprowadzenie Windows 11 to system operacyjny, który oferuje użytkownikom szerokie możliwości personalizacji. Nowoczesny interfejs, przejrzysty wygląd i zaawansowane opcje dostosowania pozwalają każdemu użytkownikowi nadać systemowi unikalny styl. W tym artykule pokażemy, jak…

Jak zainstalować Windows 11 na nieobsługiwanym sprzęcie? Poradnik krok po kroku

Jak zainstalować Windows 11 na nieobsługiwanym sprzęcie? Poradnik krok po kroku Wstęp Windows 11 to nowoczesny system operacyjny, który wprowadza liczne ulepszenia w zakresie wydajności, interfejsu i bezpieczeństwa. Jednak Microsoft nałożył restrykcyjne wymagania sprzętowe, które uniemożliwiają instalację na starszych komputerach….

Programy do zarządzania notatkami: Evernote, OneNote, Google Keep

Programy do zarządzania notatkami: Evernote, OneNote, Google Keep Wstęp W dzisiejszym świecie pełnym informacji i obowiązków programy do zarządzania notatkami stały się nieodzownym narzędziem zarówno dla studentów, pracowników, jak i osób prywatnych. Cyfrowe notatniki, takie jak Evernote, OneNote i Google…

Windows 11: Nowe funkcje bezpieczeństwa, które chronią Twoje dane

Windows 11: Nowe funkcje bezpieczeństwa, które chronią Twoje dane Wstęp Windows 11 to najnowszy system operacyjny firmy Microsoft, który wprowadza szereg usprawnień w zakresie wydajności, wyglądu oraz bezpieczeństwa. W dobie rosnących zagrożeń cybernetycznych ochrona danych stała się kluczowym aspektem, dlatego…

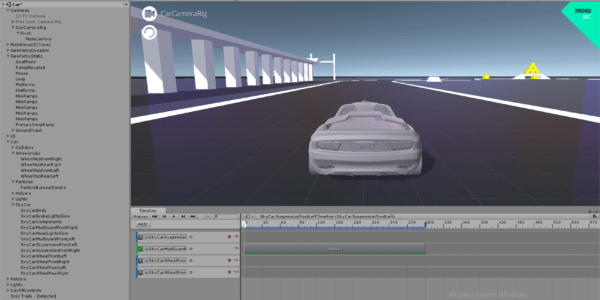

Programy do tworzenia gier: Unity, Unreal Engine, GameMaker Studio

Programy do tworzenia gier: Unity, Unreal Engine, GameMaker Studio Wstęp Tworzenie gier komputerowych stało się w ostatnich latach niezwykle popularne. Dzięki nowoczesnym programom do tworzenia gier, zarówno początkujący, jak i zaawansowani deweloperzy mogą realizować swoje pomysły bez konieczności posiadania zaawansowanej…

Programy do tworzenia i edycji animacji: Adobe Animate, Toon Boom Harmony, Synfig Studio

Programy do tworzenia i edycji animacji: Adobe Animate, Toon Boom Harmony, Synfig Studio Wstęp Animacja to niezwykle dynamiczna i kreatywna dziedzina, która znajduje zastosowanie w filmach, reklamach, grach komputerowych oraz mediach społecznościowych. Dzięki nowoczesnym programom do tworzenia i edycji animacji…

Programy do zarządzania hasłami: LastPass, 1Password, Dashlane

Programy do zarządzania hasłami: LastPass, 1Password, Dashlane Wstęp W dobie cyfryzacji i rosnącej liczby usług online, zarządzanie hasłami stało się kluczowym elementem ochrony danych. Wielu użytkowników korzysta z tych samych haseł w różnych serwisach, co znacznie zwiększa ryzyko ataków hakerskich…

Odpowiedzialność Dzielona w Chmurze (Shared Responsibility Model): Kto Jest Odpowiedzialny za Co w Kwestii Bezpieczeństwa?

🛡️ Odpowiedzialność Dzielona w Chmurze (Shared Responsibility Model): Kto Jest Odpowiedzialny za Co w Kwestii Bezpieczeństwa? 📌 Wprowadzenie Chmura obliczeniowa zrewolucjonizowała sposób przechowywania, przetwarzania i zabezpieczania danych. Jednak przejście do środowisk takich jak AWS, Azure czy Google Cloud wymaga od…

Bezpieczeństwo Danych w Spoczynku i w Transporcie w Chmurze: Metody Szyfrowania i Ochrony Danych Przechowywanych i Przesyłanych w Środowiskach Chmurowych

🔐 Bezpieczeństwo Danych w Spoczynku i w Transporcie w Chmurze: Metody Szyfrowania i Ochrony Danych Przechowywanych i Przesyłanych w Środowiskach Chmurowych 📌 Wprowadzenie W dobie masowej adopcji chmury obliczeniowej, ochrona danych stała się jednym z kluczowych filarów cyberbezpieczeństwa. Niezależnie od…

Ataki na Kontenery i Mikroserwisy: Zagrożenia Związane z Kontenerami (Docker, Kubernetes) i Architekturami Mikroserwisów w Chmurze

⚠️ Ataki na Kontenery i Mikroserwisy: Zagrożenia Związane z Kontenerami (Docker, Kubernetes) i Architekturami Mikroserwisów w Chmurze 📌 Wprowadzenie Współczesna infrastruktura IT coraz częściej opiera się na konteneryzacji i architekturze mikroserwisów. Docker i Kubernetes zrewolucjonizowały sposób, w jaki buduje się…

Zarządzanie Tożsamością i Dostępem (IAM) w Chmurze: Jak Błędna Konfiguracja IAM Może Prowadzić do Nieautoryzowanego Dostępu i Włamań

🔐 Zarządzanie Tożsamością i Dostępem (IAM) w Chmurze: Jak Błędna Konfiguracja IAM Może Prowadzić do Nieautoryzowanego Dostępu i Włamań 📌 Wprowadzenie W erze chmury obliczeniowej, odpowiednie Zarządzanie Tożsamością i Dostępem (IAM) stało się filarem nowoczesnego bezpieczeństwa IT. Usługi takie jak…