BASH – Zmienne środowiskowe: Klucz do zarządzania konfiguracją powłoki

BASH – Zmienne środowiskowe: Klucz do zarządzania konfiguracją powłoki BASH (Bourne Again Shell) to jedna z najczęściej używanych powłok systemów Linux i Unix, a jej popularność wynika w dużej mierze z potężnych możliwości automatyzacji oraz prostoty w użyciu. Jednym z…

BASH – Zmienne specjalne: Przewodnik po najważniejszych zmiennych w BASH-u

BASH – Zmienne specjalne: Przewodnik po najważniejszych zmiennych w BASH-u BASH (Bourne Again Shell) jest jedną z najpopularniejszych powłok systemów Unix/Linux, która zapewnia użytkownikowi szereg funkcji umożliwiających tworzenie skryptów automatyzujących wiele procesów. Zmienne specjalne w BASH-u są narzędziami, które oferują…

BASH – Zmienne Programowe: Kompletna Analiza

BASH – Zmienne Programowe: Kompletna Analiza BASH (Bourne Again Shell) jest jednym z najpopularniejszych narzędzi używanych w systemach operacyjnych Unix i Linux. Jest to powłoka, która umożliwia użytkownikom interakcję z systemem za pomocą wiersza poleceń, a także pozwala na pisanie…

BASH – Słowa Zastrzeżone: Kompleksowy Przewodnik

BASH – Słowa Zastrzeżone: Kompleksowy Przewodnik BASH (Bourne Again Shell) to jeden z najpopularniejszych interpreterów poleceń w systemach uniksowych, w tym w systemach Linux i macOS. Został zaprezentowany jako ulepszona wersja starego powłoki Bourne Shell (sh) i jest obecnie jednym…

Jak w Linuxie stworzyć pakiet z fałszowanym adresem IP – przykład

Jak w Linuxie stworzyć pakiet z fałszowanym adresem IP – przykład Fałszowanie adresu IP, czyli technika znana jako IP spoofing, jest jednym z najczęściej wykorzystywanych sposobów ataków w sieci komputerowej. Polega na manipulacji nagłówkami pakietów IP w celu zmiany źródłowego…

Tworzenie pakietu z fałszowanym adresem IP – techniki, zagrożenia i metody ochrony

Tworzenie pakietu z fałszowanym adresem IP – techniki, zagrożenia i metody ochrony Fałszowanie adresu IP, znane również jako IP spoofing, jest techniką polegającą na manipulowaniu nagłówkami pakietów sieciowych w celu zmiany źródłowego adresu IP. Atakujący wykorzystują tę metodę w celu…

Jak sfałszować źródłowy adres IP – przegląd metod i zagrożeń

Jak sfałszować źródłowy adres IP – przegląd metod i zagrożeń Fałszowanie źródłowego adresu IP, znane również jako IP spoofing, jest techniką wykorzystywaną w wielu atakach sieciowych, takich jak ataki DDoS, Man-in-the-Middle (MITM) oraz różne formy oszustw w sieci. Fałszowanie tego…

Fałszowanie źródłowego adresu IP – Jakie zagrożenia niesie za sobą ta technika

Fałszowanie źródłowego adresu IP – Jakie zagrożenia niesie za sobą ta technika? Fałszowanie źródłowego adresu IP, znane również jako IP spoofing, jest jednym z popularniejszych rodzajów ataków sieciowych. Polega ono na manipulacji adresem IP w nagłówku pakietu, tak aby wydawało…

Konfiguracja BGP Communities – Jak skutecznie zarządzać ruchem w sieci

Konfiguracja BGP Communities – Jak skutecznie zarządzać ruchem w sieci BGP (Border Gateway Protocol) to protokół trasowania, który umożliwia wymianę informacji o trasach między różnymi systemami autonomicznymi (AS) w internecie. Jest jednym z najważniejszych protokołów w strukturze globalnego internetu, zapewniającym…

Skalowanie protokołu OSPF – jak optymalizować i zarządzać rozbudowaną siecią

Skalowanie protokołu OSPF – jak optymalizować i zarządzać rozbudowaną siecią W dzisiejszych dynamicznych sieciach komputerowych, jednym z kluczowych zagadnień jest efektywne zarządzanie ruchem sieciowym oraz zapewnienie wysokiej dostępności i niezawodności połączeń. Protokół OSPF (Open Shortest Path First) jest jednym z…

SysGet – Uniwersalny menedżer pakietów dla wielu dystrybucji

SysGet – Uniwersalny menedżer pakietów dla wielu dystrybucji W świecie systemów operacyjnych opartych na Linuksie zarządzanie oprogramowaniem odgrywa kluczową rolę w zapewnieniu łatwego dostępu do narzędzi i aplikacji. Wśród wielu narzędzi do zarządzania pakietami wyróżnia się SysGet – uniwersalny menedżer…

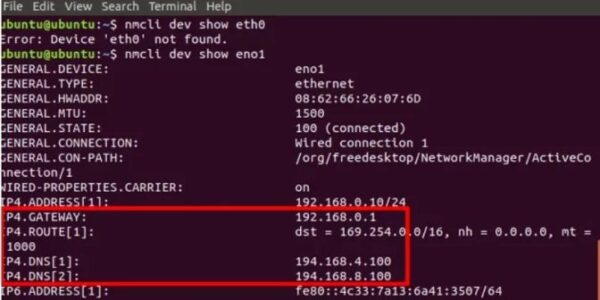

Serwer DHCP z ochroną przed zmianami adresów i nieautoryzowanymi urządzeniami

Serwer DHCP z ochroną przed zmianami adresów i nieautoryzowanymi urządzeniami W dzisiejszych czasach, w obliczu rosnącej liczby urządzeń podłączonych do sieci, odpowiednia konfiguracja serwera DHCP (Dynamic Host Configuration Protocol) odgrywa kluczową rolę w zapewnieniu stabilności oraz bezpieczeństwa sieci komputerowej. Serwer…

Proxy do sieci obsługujące autoryzację i protokół NTLM – kompleksowy przewodnik

Proxy do sieci obsługujące autoryzację i protokół NTLM – kompleksowy przewodnik W dzisiejszym świecie zabezpieczeń sieciowych, stosowanie odpowiednich narzędzi do zarządzania dostępem i ochrony przed nieautoryzowanym dostępem jest kluczowe. Jednym z rozwiązań, które umożliwiają zarządzanie dostępem do zasobów sieciowych, są…

Błąd „Nie można odtworzyć wideo” w Androidzie – Rozwiązywanie problemów z odtwarzaniem wideo

Błąd „Nie można odtworzyć wideo” w Androidzie – Rozwiązywanie problemów z odtwarzaniem wideo Wprowadzenie Współczesne urządzenia z systemem Android stały się głównymi narzędziami do odtwarzania multimediów, w tym filmów i wideo. Czasami jednak użytkownicy napotykają na problem, gdy próbują odtworzyć…

Błąd „Brak dostępu do mikrofonu” w Androidzie – Rozwiązywanie problemów z działaniem mikrofonu

Błąd „Brak dostępu do mikrofonu” w Androidzie – Rozwiązywanie problemów z działaniem mikrofonu Wprowadzenie Mikrofon w urządzeniu z systemem Android jest kluczowym elementem, który pozwala na prowadzenie rozmów, nagrywanie dźwięków, korzystanie z asystentów głosowych, a także wprowadzenie danych głosowych do…