Ogólnoświatowa sieć jako postęp cywilizacji

W sieci rynkowe postanowienia wyglądają nieco inaczej aniżeli w sklepach, a ich mierzenie jest też o wiele prostsze, bo łatwiej uzyskać dokładne informacje na temat tego, jak konkretny numer ip zachowywał się w sieci i czego wypatrywał, co przykuło jego…

Obrońcy Internetu zostali zhakowani

ICANN (The Internet Corporation for Assigned Names and Numbers), czyli organizacja odpowiedzialna m.in. za zarządzanie adresami IP oraz domenami i serwerami DNS najwyższego poziomu, padła ofiarą ataku wymierzonego w jej oficjalny serwis internetowy. Przed potencjalnym zagrożeniem korporacja ICANN ostrzegła użytkowników swego serwisu ICANN.org….

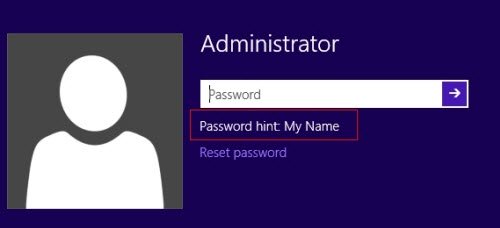

Windows 10, nowe problemy z prywatnością

Zachowanie prywatności w dobie nowoczesnych systemów operacyjnych bywa coraz bardziej problematyczne. Zagadka – skąd pochodzi poniższy cytat? We will access, disclose and preserve personal data, including your content (such as the content of your emails, other private communications or files…

POODLE – krytyczny błąd SSLv3

Badacze z firmy Google udostępnili informację o ataku na protokół SSLv3 nazwanym POODLE – Padding Oracle On Downgraded Legacy Encryption. Atak jest skierowany przeciwko szyfrom wykorzystującym tryb szyfrowania CBC (Cipher Block Chaining) i pozwala atakującemu na odszyfrowanie danych przekazywanych za…

Katalogowanie stron – fundament reklamy w sieci

Katalogowanie stron – fundament reklamy w sieci. Jeszcze do niedawna, kiedy tak właściwie mówiono o katalogowaniu duża grupa z nas na sto procent nie miało pojęcia na czym to bazuje. Trzeba jednakże wiedzieć, że osoby, które decydowały się na taką…

Przewodnik Zabezpieczeń systemu Windows 8 dla administratorów sieci

Przewodnik Zabezpieczeń systemu Windows 8 zawiera instrukcje i rekomendacje, które pomogą wzmocnić poziom zabezpieczenia komputerów stacjonarnych i komputerów przenośnych pracujących pod kontrolą systemu Windows 8 w domenie Active Directory Domain Services (AD DS). Dodatkowo w podręczniku tym zostaną zaprezentowane narzędzia,…

Przewodnik Zabezpieczeń systemu Windows 8 oraz Windows 8.1

Przewodnik przedstawia funkcjonalności, zwiększające poziom zabezpieczeń systemów Windows 8, zawiera instrukcje i rekomendacje, które pomogą wzmocnić poziom zabezpieczenia komputerów stacjonarnych i komputerów przenośnych pracujących pod kontrolą systemu Windows 8 w domenie Active Directory Domain Services (AD DS). Zawarte informacje przeznaczone…

Przewodnik Zabezpieczeń systemu Windows 7 SP1

Przewodnik zawiera wybrane i podstawowe instrukcje i rekomendacje, które pomogą ocenić i zweryfikować poziom zabezpieczenia komputerów stacjonarnych i komputerów przenośnych pracujących w grupie roboczej lub pracujących jako samodzielne stanowiska pod kontrolą systemu Windows 7 SP1. Stanowi on wstęp do zabezpieczenia…

Astoria – nowy klient sieci TOR

W odpowiedzi na niedawne informacje o opracowaniu ataków typu RAPTOR, a także doniesienia o metodach inwigilacji zagranicznych agencji wywiadowczych, takich jak NSA i GCHQ, amerykańscy i izraelscy badacze bezpieczeństwa ze Stony Brook University i Hebrew University of Jerusalem opracowali nowego…