Problemy z Androidem 12 – jak sobie radzić?

📱 Problemy z Androidem 12 – jak sobie radzić? Kompletny przewodnik rozwiązywania usterek Android 12 wprowadził wiele istotnych zmian — nowy interfejs Material You, rozbudowane ustawienia prywatności, ulepszone powiadomienia i bardziej zaawansowane zarządzanie energią. Jednak jak każda duża aktualizacja, również…

Jak sprawdzić, co spowalnia Androida?

📱 Jak sprawdzić, co spowalnia Androida? Kompletny przewodnik dla użytkowników Smartfon z Androidem z czasem może zacząć działać wolniej. Aplikacje otwierają się dłużej, system się przycina, a bateria szybciej się rozładowuje. Co jest tego przyczyną? Czy winne są przepełnione zasoby,…

Nowy problem z Androidem: Nadmierne zużycie baterii po aktualizacji systemu – jak sobie z tym poradzić?

Nowy problem z Androidem: Nadmierne zużycie baterii po aktualizacji systemu – jak sobie z tym poradzić? W ostatnich tygodniach coraz więcej użytkowników Androida zgłasza problem związany z drastycznym spadkiem wydajności baterii po zainstalowaniu najnowszych aktualizacji systemowych. Problem ten dotyka różnych…

Złośliwe aplikacje na Androida – gdy latarka i VPN stają się zagrożeniem

Złośliwe aplikacje na Androida – gdy latarka i VPN stają się zagrożeniem System Android od lat dominuje rynek mobilny – jest elastyczny, otwarty i dostępny na setkach milionów urządzeń. Niestety, te same cechy, które czynią go popularnym, są również wykorzystywane…

Złośliwe aplikacje podszywające się pod latarki i VPN-y

🔦🛡️ Złośliwe aplikacje podszywające się pod latarki i VPN-y – ciche zagrożenie w Google Play W dobie powszechnej cyfryzacji, użytkownicy Androida coraz częściej sięgają po aplikacje wspomagające codzienne funkcjonowanie: od prostych narzędzi typu latarka, po zaawansowane rozwiązania do ochrony prywatności…

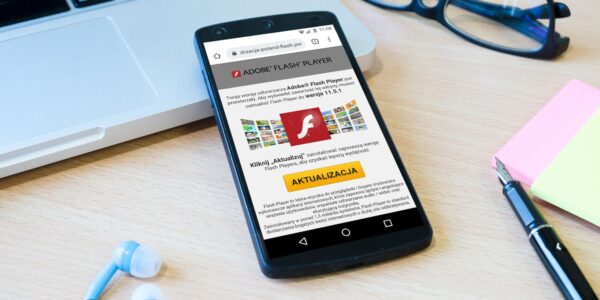

Fałszywe aplikacje aktualizujące Androida – nowe metody ataku

⚠️ Fałszywe aplikacje aktualizujące Androida – nowe metody ataku, które zagrażają milionom użytkowników System Android, obecnie najpopularniejszy mobilny system operacyjny na świecie, znajduje się nieustannie w centrum zainteresowania cyberprzestępców. Z uwagi na swoją otwartość i ogromną liczbę wersji używanych w…

Android w niebezpieczeństwie: Gdy aplikacje nadużywają uprawnień, a fałszywe aktualizacje przejmują kontrolę nad urządzeniem

📱🔓 Android w niebezpieczeństwie: Gdy aplikacje nadużywają uprawnień, a fałszywe aktualizacje przejmują kontrolę nad urządzeniem System Android od początku swego istnienia opiera się na otwartości, elastyczności i możliwości dostosowania do potrzeb producentów oraz użytkowników. Jednak ta otwartość ma swoją cenę….

Android pod ostrzałem: Jak legalne aplikacje i spyware zagrażają bezpieczeństwu użytkowników na niespotykaną dotąd skalę

🧨📱 Android pod ostrzałem: Jak legalne aplikacje i spyware zagrażają bezpieczeństwu użytkowników na niespotykaną dotąd skalę Jeszcze kilkanaście lat temu smartfon był przede wszystkim telefonem z kilkoma dodatkowymi funkcjami. Dziś to przenośne centrum zarządzania finansami, komunikacją, zdrowiem, pracą, a nawet…

Cyberatak jako usługa i pękające ogniwa cyfrowych łańcuchów dostaw – nowa era zagrożeń w cyberbezpieczeństwie

💣🔗 Cyberatak jako usługa i pękające ogniwa cyfrowych łańcuchów dostaw – nowa era zagrożeń w cyberbezpieczeństwie Współczesny świat technologii informatycznej rozwija się w niebywałym tempie, umożliwiając firmom i instytucjom publicznym coraz sprawniejsze działanie, automatyzację procesów i globalną integrację. Niestety, w…

Gdy maszyny kłamią jak ludzie: Sztuczna inteligencja jako narzędzie cyberataków i era deepfake phishingu

🤖🎭 Gdy maszyny kłamią jak ludzie: Sztuczna inteligencja jako narzędzie cyberataków i era deepfake phishingu Cyfrowy świat, jaki znamy, stoi na krawędzi zupełnie nowej ery. Przez dziesięciolecia cyberprzestępcy musieli polegać na własnej wiedzy, narzędziach programistycznych i analizie słabości systemów, by…

Ransomware i infrastruktura krytyczna – cyfrowy sabotaż w czasach automatyzacji

💣 Ransomware i infrastruktura krytyczna – cyfrowy sabotaż w czasach automatyzacji Cyberbezpieczeństwo przestaje być już tylko wyzwaniem dla informatyków i administratorów serwerów. Coraz częściej staje się kwestią ogólnonarodowego bezpieczeństwa, stabilności gospodarczej, a nawet ochrony życia ludzkiego. W epoce powszechnej cyfryzacji,…

Cyberataki, które widzą i słyszą: Deepfake i AI-Phishing – nowy wymiar manipulacji cyfrowej

🎭 Cyberataki, które widzą i słyszą: Deepfake i AI-Phishing – nowy wymiar manipulacji cyfrowej W ostatnich latach cyberbezpieczeństwo przestało być wyłącznie domeną programistów, administratorów sieci i specjalistów IT. Wraz z błyskawicznym rozwojem sztucznej inteligencji, cyberprzestępcy przenieśli swoje działania na zupełnie…

Ukryte zagrożenia XXI wieku: Ataki przez łańcuch dostaw i rosnący problem Shadow IT w cyberbezpieczeństwie

🧠 Ukryte zagrożenia XXI wieku: Ataki przez łańcuch dostaw i rosnący problem Shadow IT w cyberbezpieczeństwie Współczesne środowisko cyfrowe nie przypomina już zamkniętej twierdzy, jaką próbowano budować dekadę temu. Firmy nie działają dziś w izolacji – korzystają z setek aplikacji,…

Nowoczesne cyberzagrożenia: Gdy przeglądarka i logowanie stają się Twoim wrogiem – złośliwe rozszerzenia i ataki Adversary-in-the-Middle

🧠 Nowoczesne cyberzagrożenia: Gdy przeglądarka i logowanie stają się Twoim wrogiem – złośliwe rozszerzenia i ataki Adversary-in-the-Middle W epoce cyfrowej, gdzie przeglądarka internetowa stała się oknem na świat, a proces logowania – bramą do niemal każdej platformy, cyberprzestępcy coraz częściej…

Nowoczesne ataki na tożsamość cyfrową: Od MFA Fatigue po kradzież sesji – cicha ewolucja cyberzagrożeń

🔐 Nowoczesne ataki na tożsamość cyfrową: Od MFA Fatigue po kradzież sesji – cicha ewolucja cyberzagrożeń W świecie, w którym cyberzagrożenia rozwijają się szybciej niż metody ich zapobiegania, coraz częściej dochodzi do ataków, które nie polegają już na łamaniu haseł,…