Szyfrowanie poczty e-mail: standardy PGP/GnuPG i S/MIME

✉️ Szyfrowanie poczty e-mail: standardy PGP/GnuPG i S/MIME W dobie cyfrowej komunikacji, gdzie bezpieczeństwo danych i prywatność użytkowników stają się kluczowe, szyfrowanie poczty e-mail stało się jednym z podstawowych narzędzi ochrony w Internecie. Poczta elektroniczna jest codziennie wykorzystywana do przesyłania…

Protokół TLS/SSL: zabezpieczanie komunikacji w Internecie (HTTPS)

🔒 Protokół TLS/SSL: zabezpieczanie komunikacji w Internecie (HTTPS) W dzisiejszym świecie, gdzie bezpieczeństwo danych staje się kluczowe, zapewnienie prywatności i integralności informacji przesyłanych przez Internet jest niezbędne. Protokół TLS/SSL (Transport Layer Security/Secure Sockets Layer) pełni fundamentalną rolę w ochronie komunikacji…

Technologie noszone (wearables) po 2025 roku: Inteligentna odzież, implanty i przyszłość interakcji człowiek–maszyna

🧠 Wprowadzenie: Świat technologii na ludzkim ciele Technologie noszone, czyli tzw. wearables, przeszły długą drogę – od prostych opasek fitness i smartwatchy po zaawansowane sensory zdrowotne, inteligentną odzież i nawet eksperymentalne implanty. Po 2025 roku ich rozwój wejdzie w zupełnie…

Biotechnologie przyszłości: Edycja genów CRISPR, medycyna personalizowana i bioinżynieria

🧬 Wstęp: Przełomowe zmiany w naukach o życiu W ciągu ostatnich kilku dekad biotechnologia przeszła drogę od eksperymentów w laboratoriach do rewolucji, która wpływa na każdy aspekt naszego życia — od sposobu leczenia chorób po produkcję żywności. Dziś stoimy u…

Technologie kosmiczne: Od komercyjnych lotów po kolonizację Marsa — najnowsze osiągnięcia i plany

🌌 Wstęp: Nowa era eksploracji kosmicznej Jeszcze kilka dekad temu eksploracja kosmosu była domeną państwowych agencji, takich jak NASA czy Roskosmos. Dziś żyjemy w czasach, w których technologie kosmiczne rozwijają się w zawrotnym tempie, a udział w nich biorą nie…

Quantum computing: Kiedy komputery kwantowe staną się rzeczywistością i jakie problemy rozwiążą?

🧠 Wstęp: Rewolucja, która dopiero się zaczyna Quantum computing, czyli obliczenia kwantowe, to jedna z najbardziej ekscytujących i obiecujących dziedzin współczesnej nauki. Choć brzmi jak technologia przyszłości, to komputery kwantowe już dziś istnieją – w formie prototypów, działających laboratoriów i…

Technologie blockchain poza kryptowalutami: Nowe zastosowania w logistyce, medycynie i edukacji

🔍 Wstęp: Blockchain – coś więcej niż tylko Bitcoin Kiedy mówimy o blockchainie, większość osób automatycznie myśli o kryptowalutach, takich jak Bitcoin czy Ethereum. Jednak to tylko czubek góry lodowej. W rzeczywistości technologia łańcucha bloków posiada znacznie szerszy potencjał zastosowań,…

Internet Rzeczy (IoT) w inteligentnych miastach: Jak technologia zmienia nasze otoczenie?

🏙️ Wprowadzenie Miasta przyszłości to nie tylko wieżowce i nowoczesna architektura – to przede wszystkim inteligentne systemy wspomagające życie mieszkańców. Jednym z kluczowych filarów tej transformacji jest Internet Rzeczy (IoT) – technologia, która łączy miliony urządzeń w spójną, komunikującą się…

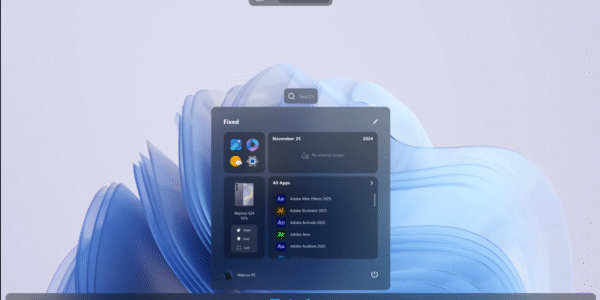

Windows 12 – co wiemy, czego się spodziewać i jak przygotować się na nową generację systemu

🪟 Windows 12 – co wiemy, czego się spodziewać i jak przygotować się na nową generację systemu Windows 12 to jeden z najbardziej wyczekiwanych systemów operacyjnych Microsoftu. Choć w momencie pisania artykułu system nie został oficjalnie wydany, wiele wskazuje na…

Command and Control (C2) – jak malware komunikuje się z serwerem atakującego

📡 Command and Control (C2) – jak malware komunikuje się z serwerem atakującego Zainfekowany system bez komunikacji z atakującym jest bezużyteczny. Dlatego jednym z kluczowych elementów każdego nowoczesnego ataku jest Command and Control (C2) – kanał łączności umożliwiający zdalne sterowanie…

Exploity zero-day vs n-day – jak cyberprzestępcy wykorzystują podatności

🧨 Exploity zero-day vs n-day – jak cyberprzestępcy wykorzystują podatności W świecie cyberbezpieczeństwa pojęcia zero-day i n-day są często używane zamiennie, choć oznaczają zupełnie różne zagrożenia. Dla atakujących to dwa odmienne modele działania, a dla obrońców – różne strategie ochrony…

Lateral Movement – jak atakujący poruszają się po sieci po pierwszym włamaniu

🔄 Lateral Movement – jak atakujący poruszają się po sieci po pierwszym włamaniu Uzyskanie pierwszego dostępu do jednego komputera rzadko jest celem samym w sobie. Dla atakującego to dopiero początek. Prawdziwa gra zaczyna się w momencie lateral movement – czyli…

Ataki na Active Directory – najczęstsze techniki przejęcia domeny

🔐 Ataki na Active Directory – najczęstsze techniki przejęcia domeny Active Directory (AD) to centralny punkt uwierzytelniania, autoryzacji i zarządzania tożsamością w środowiskach Windows. Dla atakujących oznacza to jedno: kto kontroluje AD, kontroluje całą organizację. Nieprzypadkowo w większości poważnych incydentów…

Kill Chain cyberataku – jak wygląda atak krok po kroku od rekonesansu do eksfiltracji danych

🔐 Kill Chain cyberataku – jak wygląda atak krok po kroku od rekonesansu do eksfiltracji danych Cyberataki nie dzieją się przypadkowo. W zdecydowanej większości są realizowane według powtarzalnego schematu, znanego jako Cyber Kill Chain. Zrozumienie tego modelu pozwala wcześnie wykrywać…

Sztuczna inteligencja generatywna: Czy AI przejmie kreatywne zawody?

🎯 Wprowadzenie Jeszcze niedawno wyobrażenie, że sztuczna inteligencja będzie pisać książki, komponować muzykę, tworzyć dzieła sztuki czy projektować kampanie reklamowe, wydawało się futurystyczne. Dziś jednak, w erze sztucznej inteligencji generatywnej, tego rodzaju działania stają się normą. Modele takie jak ChatGPT,…