Alternatywy dla Google Play – F-Droid, Aurora Store i inne

Alternatywy dla Google Play – F-Droid, Aurora Store i inne Google Play to domyślny sklep z aplikacjami na Androidzie, ale nie jest jedyną opcją. Coraz więcej użytkowników – szczególnie tych, którzy korzystają z Androida bez konta Google – szuka alternatywnych…

Linux specyfikacja

Linux – specyfikacja Linux to system operacyjny typu Unix, oparty na jądrze Linux. Jest to jeden z najpopularniejszych systemów operacyjnych na świecie, wykorzystywany na komputerach osobistych, serwerach, urządzeniach mobilnych i innych. Jądro Linuksa Jądro Linuksa jest wolnym i otwartym oprogramowaniem,…

Tryb gry Windows 11 czy warto

Tryb gry Windows 11 – czy warto go włączać? Tryb gry to funkcja systemu Windows 11, która ma na celu poprawić wydajność i jakość obrazu w grach. Funkcja ta jest dostępna w systemie Windows 10, ale w Windows 11 została…

Ataki typu Watering Hole – kiedy cyberprzestępcy polują tam, gdzie się relaksujesz

🪤 Ataki typu Watering Hole – kiedy cyberprzestępcy polują tam, gdzie się relaksujesz 🧠 Co to jest atak typu Watering Hole? Watering Hole Attack to zaawansowana technika ataku polegająca na kompromitacji legalnych i zaufanych stron internetowych, które są często odwiedzane…

Ataki na łańcuch dostaw (Supply Chain Attacks) – jak zaufanie do dostawcy może stać się twoją luką

🏗️ Ataki na łańcuch dostaw (Supply Chain Attacks) – jak zaufanie do dostawcy może stać się twoją luką 🔍 Czym jest atak na łańcuch dostaw? Supply Chain Attack (atak na łańcuch dostaw) to zaawansowana technika cyberataku, w której napastnik kompromituje…

Atak Man-in-the-Middle (MitM) – podsłuch, manipulacja i kradzież danych w ruchu sieciowym

🕵️♂️ Atak Man-in-the-Middle (MitM) – podsłuch, manipulacja i kradzież danych w ruchu sieciowym 📌 Co to jest Man-in-the-Middle? Man-in-the-Middle (MitM) to kategoria ataków, w której cyberprzestępca przechwytuje, monitoruje lub modyfikuje komunikację pomiędzy dwiema stronami — zazwyczaj bez ich wiedzy. Celem…

Atak Pass-the-Hash (PtH) – kradzież tożsamości bez poznania hasła

🔑 Atak Pass-the-Hash (PtH) – kradzież tożsamości bez poznania hasła 🔍 Na czym polega Pass-the-Hash? Atak Pass-the-Hash (PtH) umożliwia uwierzytelnienie się jako inny użytkownik (np. administrator) bez potrzeby znajomości jego hasła – wystarczy sam hash hasła. W środowiskach Windows, gdzie…

Ataki typu DNS Spoofing i DNS Poisoning – manipulacja ruchem sieciowym

🌐 Ataki typu DNS Spoofing i DNS Poisoning – manipulacja ruchem sieciowym 🧠 Czym jest DNS? DNS (Domain Name System) to protokół tłumaczący nazwy domen (np. example.com) na adresy IP (np. 93.184.216.34). Jest podstawą funkcjonowania internetu – każde zapytanie o…

Ataki na Active Directory: Powielanie bazy ntds.dit i kradzież tożsamości domeny

🧬 Ataki na Active Directory: Powielanie bazy ntds.dit i kradzież tożsamości domeny 📚 Czym jest plik ntds.dit? ntds.dit to krytyczny plik bazy danych Active Directory, zawierający informacje o użytkownikach, hasłach (w postaci hashy), strukturze OU (organizacyjnych jednostek) i konfiguracji domeny….

Ataki na protokół Kerberos – Ticket Granting Ticket i Pass-the-Ticket

🎯 Ataki na protokół Kerberos – Ticket Granting Ticket i Pass-the-Ticket 🧠 Czym jest Kerberos? Kerberos to protokół uwierzytelniania używany w systemach Windows Active Directory. Działa na zasadzie „biletów” (tickets), które umożliwiają dostęp do zasobów bez ponownego podawania hasła. Kluczowym…

Ataki Pass-the-Hash – przejmowanie tożsamości bez znajomości hasła

🧠 Ataki Pass-the-Hash – przejmowanie tożsamości bez znajomości hasła 🔐 Czym jest atak Pass-the-Hash? Pass-the-Hash (PtH) to technika używana przez cyberprzestępców do autoryzacji w systemie Windows bez znajomości rzeczywistego hasła. Wykorzystuje się w niej wartość skrótu (hash) hasła, która może…

Ataki typu Watering Hole – jak hakerzy czekają na ofiarę w znanym miejscu

🌐 Ataki typu Watering Hole – jak hakerzy czekają na ofiarę w znanym miejscu 🧠 Czym jest atak typu Watering Hole? Watering Hole Attack to zaawansowana technika ataku, w której cyberprzestępcy infekują zaufane strony internetowe, często odwiedzane przez konkretne grupy…

Jak chronić się przed oszustwami i atakami hakerskimi?

Jak chronić się przed oszustwami i atakami hakerskimi? Wprowadzenie W dobie cyfrowej transformacji cyberprzestępczość rozwija się w zastraszającym tempie. Oszustwa internetowe, ataki hakerskie i kradzież tożsamości stały się codziennością, a ich ofiarami mogą paść zarówno firmy, jak i osoby prywatne….

Jak zabezpieczyć hasłem foldery w systemie Windows 10/11

Jak zabezpieczyć hasłem foldery w systemie Windows 10/11 W dzisiejszych czasach coraz większą uwagę przykładamy do bezpieczeństwa naszych danych. W dobie powszechnego dostępu do internetu, ważne jest, aby chronić je przed niepowołanymi osobami. Jednym ze sposobów na to jest zabezpieczenie…

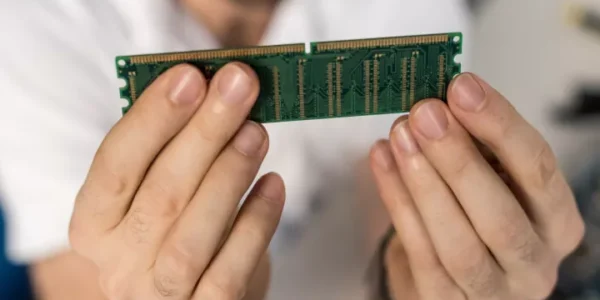

Jak sprawdzić taktowanie ramu Linux

Jak sprawdzić taktowanie RAM Linux Taktowanie pamięci RAM to jeden z najważniejszych parametrów, który wpływa na wydajność komputera. W tym poradniku przedstawimy kilka sposobów na sprawdzenie taktowania RAM w systemie Linux. 1. Użycie polecenia sudo lshw Polecenie sudo lshw wyświetla…