Windows 11 – Błąd 0x800700B7

Windows 11 – Błąd 0x800700B7 Błąd 0x800700B7 to kod błędu, który może pojawić się podczas próby aktualizacji systemu Windows 11 lub zainstalowania aplikacji ze sklepu Microsoft Store. Błąd ten może być spowodowany przez wiele czynników, w tym: Problemy z połączeniem…

Zmienna częstotliwość odświeżania Windows 11

Zmienna częstotliwość odświeżania Windows 11 Częstotliwość odświeżania to liczba razy, ile ekran odświeża się w ciągu jednej sekundy. Im wyższa częstotliwość odświeżania, tym bardziej płynny i wyraźny jest obraz. W systemie Windows 11 domyślnie częstotliwość odświeżania ekranu jest ustawiona na…

Jak przeskanować komputer Windows 11

Jak przeskanować komputer Windows 11 Złośliwe oprogramowanie, takie jak wirusy, robaki, trojany i ransomware, może poważnie zaszkodzić komputerowi. Może spowodować utratę danych, uszkodzenie systemu operacyjnego lub nawet kradzież tożsamości. Aby chronić komputer przed złośliwym oprogramowaniem, ważne jest regularne wykonywanie skanowań…

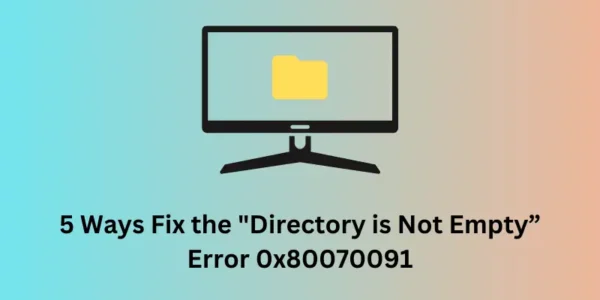

Windows 11 – Błąd 0x80070091

Windows 11 – Błąd 0x80070091 Błąd 0x80070091 to kod błędu, który może wystąpić w systemie Windows 11 podczas próby usunięcia folderu. Najczęściej jest spowodowany tym, że folder nie jest pusty. Przyczyny błędu 0x80070091 Błąd 0x80070091 może być spowodowany przez wiele…

Monitorowanie i optymalizacja kosztów w chmurze – praktyczne strategie

Monitorowanie i optymalizacja kosztów w chmurze – praktyczne strategie Chmura publiczna, prywatna czy hybrydowa daje firmom ogromną elastyczność, ale niekontrolowane wykorzystanie zasobów może prowadzić do nieprzewidzianych wydatków. Dla deweloperów, zespołów IT i menedżerów finansowych monitoring kosztów…

Serverless i Functions-as-a-Service – kiedy warto i jak zacząć

Serverless i Functions-as-a-Service – kiedy warto i jak zacząć Serverless i Functions-as-a-Service (FaaS) to jeden z najszybciej rosnących trendów w świecie chmury. Coraz więcej firm, start-upów i zespołów developerskich wybiera ten model, aby przyspieszyć wdrażanie aplikacji,…

Migracja serwisów do chmury krok po kroku – jak uniknąć problemów

Migracja serwisów do chmury krok po kroku – jak uniknąć problemów Migracja serwisów do chmury staje się w Polsce i na świecie coraz powszechniejsza. Firmy chcą korzystać z skalowalności, elastyczności i nowoczesnych usług chmurowych, ale proces…

Bezpieczeństwo w chmurze – praktyczne porady i konfiguracje

Bezpieczeństwo w chmurze – praktyczne porady i konfiguracje Bezpieczeństwo w chmurze (cloud security) stało się w ostatnich latach jednym z najważniejszych tematów dla firm, deweloperów i specjalistów IT. Coraz więcej usług przenosi się do chmury –…

Chmura publiczna vs prywatna vs hybrydowa – kompletny przewodnik dla firm i deweloperów

Chmura publiczna vs prywatna vs hybrydowa – kompletny przewodnik dla firm i deweloperów Współczesne firmy i deweloperzy stoją przed wyzwaniem wyboru odpowiedniego modelu chmury, który najlepiej odpowiada ich potrzebom biznesowym, technologicznym i budżetowym. Pytania typu „co wybrać…

Izolacja aplikacji w Linuxie – kontenery, sandboxing i separacja procesów

Izolacja aplikacji w Linuxie – kontenery, sandboxing i separacja procesów W dobie coraz większej liczby aplikacji i usług uruchamianych na jednym systemie, izolacja procesów stała się kluczowa dla bezpieczeństwa. Nie chodzi tylko o ochronę danych –…

Diagnostyka i naprawa problemów w Linuxie – od logów po wydajność

Diagnostyka i naprawa problemów w Linuxie – od logów po wydajność Linux jest znany z stabilności i niezawodności, ale nawet najlepszy system może napotkać problemy. Czy to serwer produkcyjny, czy desktop, umiejętność szybkiej diagnostyki i naprawy…

Firewall w Linuxie od podstaw do zaawansowanej konfiguracji (UFW, nftables, iptables)

Firewall w Linuxie od podstaw do zaawansowanej konfiguracji (UFW, nftables, iptables) Bezpieczeństwo Linuxa nie zaczyna się od antywirusa – zaczyna się od kontroli ruchu sieciowego. Firewall to pierwsza linia obrony – blokuje niepożądany ruch, ogranicza potencjalną powierzchnię…

Uprawnienia, ACL i atrybuty plików w Linuxie – jak naprawdę działa bezpieczeństwo plików

Uprawnienia, ACL i atrybuty plików w Linuxie – jak naprawdę działa bezpieczeństwo plików Bezpieczeństwo plików w Linuxie to nie jest tylko chmod 755. To wielowarstwowy model, który przez lata był rozbudowywany, łatany i rozszerzany, aż powstał system:…

Twarde zabezpieczanie Linuxa po instalacji – kompletny hardening serwera i desktopa

Twarde zabezpieczanie Linuxa po instalacji – kompletny hardening serwera i desktopa Instalacja systemu Linux – zarówno na serwerze, jak i na desktopie – nie oznacza, że system jest bezpieczny. Domyślna konfiguracja jest kompromisem między użytecznością a…

Ten „legalny” proces w Windows jest wykorzystywany w atakach – i działa u każdego

Ten „legalny” proces w Windows jest wykorzystywany w atakach – i działa u każdego Nie musi być wirusa. Nie musi być exploita. Nie musi być „podejrzanego pliku”. Wystarczy legalny proces systemowy Windows, który: jest zaufany, podpisany, obecny…