Ochrona danych osobowych – kompleksowy przewodnik dla firm, instytucji i specjalistów IT

🛡️ Ochrona danych osobowych – kompleksowy przewodnik dla firm, instytucji i specjalistów IT

Ochrona danych osobowych to nie tylko wymóg prawny wynikający z RODO, ale również fundament zaufania klientów, reputacji marki i cyberbezpieczeństwa organizacji. W dobie wszechobecnej cyfryzacji, gdy dane są cenniejsze niż złoto, ich skuteczna ochrona staje się strategicznym priorytetem.

🎯 Czy Twoja organizacja wie, gdzie znajdują się jej dane, kto ma do nich dostęp i jak są chronione?

📌 Co to są dane osobowe?

Dane osobowe to wszelkie informacje pozwalające zidentyfikować osobę fizyczną – bezpośrednio lub pośrednio. Zgodnie z art. 4 pkt 1 RODO, są to m.in.:

- Imię i nazwisko

- Adres zamieszkania lub e-mail

- Numer PESEL, NIP, IP

- Dane lokalizacyjne

- Wizerunek, dane biometryczne

- Dane o stanie zdrowia

📜 Podstawy prawne ochrony danych osobowych

🔹 RODO (GDPR)

- Rozporządzenie (UE) 2016/679

- Dotyczy wszystkich podmiotów przetwarzających dane osobowe obywateli UE

🔹 Ustawa o ochronie danych osobowych (Dz.U. z 2018 r. poz. 1000)

- Reguluje funkcjonowanie Prezesa UODO

- Uzupełnia RODO na poziomie krajowym

🔹 Inne akty:

- Ustawa o świadczeniu usług drogą elektroniczną

- Kodeks pracy (przetwarzanie danych pracowników)

- HIPAA, PCI-DSS (dla instytucji poza UE)

🧠 Zasady przetwarzania danych osobowych

Zgodnie z RODO, dane muszą być:

✅ Przetwarzane zgodnie z prawem, rzetelnie i przejrzyście

✅ Zbierane w konkretnych celach

✅ Ograniczone do minimum

✅ Dokładne i aktualne

✅ Przechowywane nie dłużej niż to konieczne

✅ Chronione przed nieuprawnionym dostępem

🔐 Techniczne i organizacyjne środki ochrony danych

1. Szyfrowanie danych

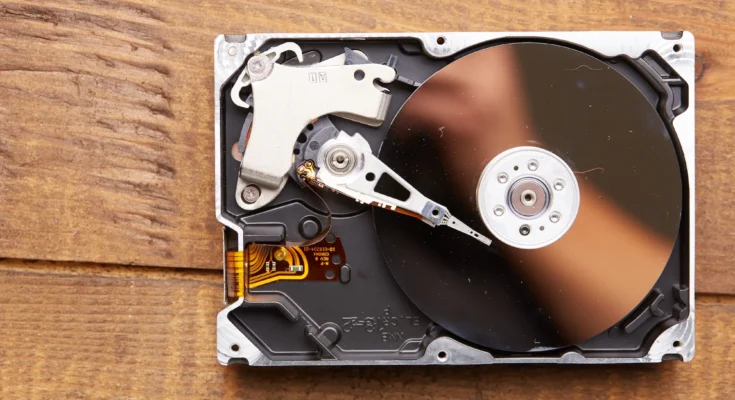

- 🔒 Dane w spoczynku: szyfrowanie baz danych, dysków, kopii zapasowych

- 🔒 Dane w tranzycie: TLS/SSL, VPN, HTTPS, SSH

2. Kontrola dostępu

- 🔐 RBAC (Role-Based Access Control)

- 🔐 MFA (Multi-Factor Authentication)

- 🔐 Uwierzytelnianie biometryczne

3. Monitorowanie i audyt

- 🧾 SIEM – centralne logowanie i analiza zdarzeń

- 📋 Regularne testy penetracyjne

- 🕵️♂️ Inspekcje UODO i audyty wewnętrzne

4. Kopie zapasowe (backup)

- 🔄 Codzienne kopie w trybie offline i w chmurze

- 🗂 Zasada 3-2-1 (3 kopie, 2 różne nośniki, 1 off-site)

5. Bezpieczeństwo urządzeń końcowych

- 🛡️ EDR/XDR/Antivirus

- 🧩 MDM i zarządzanie urządzeniami mobilnymi

6. Polityki DLP i klasyfikacja danych

- 🚫 Ograniczanie kopiowania, przesyłania i drukowania danych

- 🗂 Klasyfikacja danych (jawne, wewnętrzne, poufne, tajne)

🧑💼 Rola administratora danych i inspektora ochrony danych (IOD)

👤 Administrator danych (ADO)

- Decyduje o celach i środkach przetwarzania danych

- Odpowiada za zgodność z RODO

👥 Inspektor ochrony danych (IOD)

- Obowiązkowy w instytucjach publicznych i dużych firmach

- Nadzoruje zgodność, prowadzi rejestry i kontaktuje się z UODO

🧪 Praktyczne wdrożenie ochrony danych – krok po kroku

✅ Krok 1: Audyt danych

- Co zbieramy?

- Gdzie dane są przechowywane?

- Kto ma dostęp?

✅ Krok 2: Mapowanie i klasyfikacja danych

- Dane osobowe vs dane wrażliwe

- Procesy wysokiego ryzyka

✅ Krok 3: Zgody i podstawy prawne

- Czy mamy podstawy przetwarzania?

- Czy zgody są dobrowolne i możliwe do wycofania?

✅ Krok 4: Dokumentacja RODO

- Rejestry czynności przetwarzania

- Klauzule informacyjne

- Polityka prywatności

✅ Krok 5: Szkolenia i polityki wewnętrzne

- Edukacja pracowników

- Zasady czystego biurka (Clean Desk Policy)

- Zarządzanie incydentami

⚠️ Najczęstsze błędy w ochronie danych

🚫 Brak szyfrowania danych osobowych

🚫 Przesyłanie danych e-mailem bez zabezpieczeń

🚫 Nieprawidłowe usuwanie danych (brak anonimizacji)

🚫 Udostępnianie danych bez podstawy prawnej

🚫 Brak rejestru czynności przetwarzania

🧯 Reagowanie na incydenty naruszenia danych

- Identyfikacja naruszenia

- Ocena ryzyka dla osób fizycznych

- Zgłoszenie incydentu do UODO w ciągu 72h

- Poinformowanie osób, których dane dotyczą

- Wdrożenie środków naprawczych

🧱 Bezpieczeństwo danych w chmurze

☁️ Dane przechowywane w chmurze muszą być zabezpieczone zgodnie z RODO:

- 🔐 Szyfrowanie end-to-end

- 🧾 Umowa powierzenia przetwarzania danych (DPA)

- 🛰 Lokalizacja serwerów (preferowana UE)

- 📊 Certyfikaty ISO/IEC 27001, SOC 2

📚 Dodatkowe źródła wiedzy

- 🔗 Ochrona danych osobowych

- 📘 Wytyczne EROD (European Data Protection Board)

- 📖 ISO/IEC 27701:2019 – rozszerzenie do ISO 27001 w kontekście prywatności

- 📝 Serwis UODO – https://uodo.gov.pl

🧩 Ochrona danych osobowych a inne obszary bezpieczeństwa

- Bezpieczeństwo fizyczne – kontrola dostępu do serwerowni

- Bezpieczeństwo systemów IT – firewalle, aktualizacje, hardening

- Bezpieczeństwo sieci – segmentacja, VPN, IDS/IPS

- Zarządzanie ryzykiem – analiza skutków naruszenia (DPIA)

✅ Podsumowanie

Ochrona danych osobowych to złożony, ale niezbędny proces, który łączy aspekty prawne, organizacyjne i technologiczne. Odpowiednie zarządzanie danymi, ich klasyfikacja, monitorowanie, zabezpieczenia i edukacja pracowników stanowią fundament skutecznego systemu ochrony danych.

📢 W erze cyfrowej dane to kapitał. Zabezpieczaj je tak, jakby były Twoim największym skarbem.