Nowe rodzaje ransomware celujące w użytkowników Windows 11

🚨 Wprowadzenie

Ransomware, czyli złośliwe oprogramowanie, które szyfruje dane na komputerze ofiary i żąda okupu za ich odszyfrowanie, staje się coraz bardziej wyrafinowane. Użytkownicy Windows 11 nie są wolni od zagrożenia tego typu atakami. Z dnia na dzień pojawiają się nowe rodzaje ransomware, które celują w nowoczesne systemy operacyjne, wykorzystując ich słabe punkty.

W artykule przedstawimy:

- Jakie nowe rodzaje ransomware są szczególnie niebezpieczne dla użytkowników Windows 11

- Jakie mechanizmy ataku wykorzystują te zagrożenia

- Jakie działania podjąć, aby zminimalizować ryzyko infekcji

- Jak zabezpieczyć swój komputer przed najnowszymi zagrożeniami

⚡ Nowe rodzaje ransomware a Windows 11 – co się zmieniło?

🆕 Zwiększona złożoność ataków

Windows 11 wprowadza zaawansowane funkcje zabezpieczeń, takie jak TPM 2.0, Secure Boot, i Windows Defender. Choć te mechanizmy zwiększają bezpieczeństwo, niektóre rodzaje ransomware potrafią je obejść, korzystając z nowych technik ataków.

🚨 Ransomware a nowe funkcje Windows 11:

- Złośliwe oprogramowanie może wykorzystać luki w zabezpieczeniach aplikacji kompatybilnych z systemem, np. poprzez spoofing (fałszowanie identyfikacji).

- Ataki wykorzystujące AI i machine learning w celu automatycznego omijania zabezpieczeń systemu.

- Wykorzystanie nowych funkcji systemu, takich jak Windows Subsystem for Linux (WSL), do uruchamiania złośliwego oprogramowania.

🛡️ Nowe typy ransomware celujące w Windows 11

1. Conti ransomware

Conti to jeden z najnowszych i najbardziej niebezpiecznych typów ransomware, który celuje w organizacje i użytkowników indywidualnych. Został zaprojektowany w sposób umożliwiający szybkie i efektywne rozprzestrzenianie się po systemach opartych na Windows 11.

⚠️ Charakterystyka Conti:

- Szyfruje pliki w systemach Windows 11 przy użyciu zaawansowanych algorytmów.

- Działania w tle – działa w sposób, który nie jest natychmiastowo zauważalny przez użytkownika.

- Zawiera wbudowane mechanizmy rozpoznawania i omijania zabezpieczeń, takich jak Windows Defender i UAC.

2. REvil (Sodinokibi)

REvil to rodzaj ransomware-as-a-service (RaaS), który wykorzystywał zero-day exploit w Windows 11 do szyfrowania danych. Choć REvil został w pewnym momencie zneutralizowany, jego twórcy stale udoskonalają wersje, które mogą atakować nowsze systemy operacyjne.

⚠️ Cechy REvil:

- Współpraca z grupami cyberprzestępczymi na całym świecie.

- Atakuje głównie sektory finansowe i duże przedsiębiorstwa.

- Wykorzystuje phishing oraz złośliwe załączniki w e-mailach jako główne metody rozprzestrzeniania się.

3. LockBit

LockBit to jedno z najszybciej rozwijających się narzędzi ransomware, które jest również dostosowane do ataków na Windows 11. Jego celem jest szybkie i efektywne szyfrowanie plików, zmuszając użytkowników do zapłacenia okupu.

⚠️ Cechy LockBit:

- Automatyczne rozprzestrzenianie na całej sieci poprzez wykorzystanie słabych punktów w systemach zabezpieczeń.

- Skrócony czas szyfrowania – skutkuje to natychmiastowym dostępem do danych, co zwiększa presję na ofiarę.

- Znajduje luki w zabezpieczeniach Windows 11, takich jak nieaktualizowane aplikacje.

🧑💻 Jakie mechanizmy ataku wykorzystują te nowe rodzaje ransomware?

1. Phishing i e-maile złośliwe

Większość współczesnych ataków ransomware zaczyna się od phishingu. Hakerzy wysyłają fałszywe e-maile z załącznikami lub linkami prowadzącymi do złośliwego oprogramowania. Na użytkowników Windows 11 szczególnie niebezpieczne są wiadomości, które podszywają się pod aktualizacje systemowe lub oferty Microsoft.

2. Eksploity zero-day

Ransomware takie jak REvil i Conti wykorzystują zero-day exploits – luki w systemie operacyjnym, które nie zostały jeszcze odkryte przez twórców oprogramowania. Dzięki tym metodom atakujący mogą przejąć kontrolę nad systemem Windows 11.

3. Złośliwe oprogramowanie działające w tle

Niektóre ransomware wprowadza do systemu szkodliwe skrypty, które działają w tle, bez wiedzy użytkownika. Conti jest jednym z przykładów ransomware, które korzysta z takich technik, unikając wykrycia przez tradycyjne oprogramowanie zabezpieczające.

🛡️ Jak się chronić przed ransomware w Windows 11?

1. Aktualizacje systemu

Jednym z najskuteczniejszych sposobów ochrony przed ransomware jest regularne aktualizowanie systemu Windows 11. Aktualizacje zabezpieczeń zawierają poprawki, które eliminują luki wykorzystywane przez cyberprzestępców.

➡️ Jak to zrobić?

Ustawienia → Aktualizacje i zabezpieczenia → Windows Update

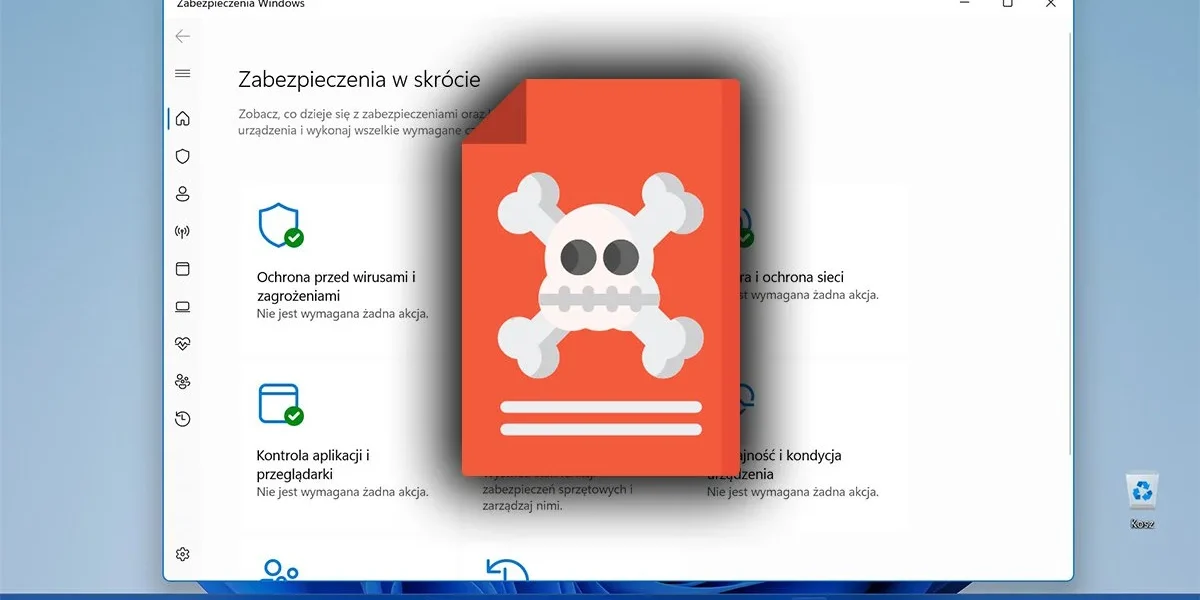

2. Włącz Windows Defender i zaporę sieciową

Wbudowany Windows Defender oraz zaporę systemową stanowią pierwszą linię obrony przed ransomware. Upewnij się, że są one aktywne i odpowiednio skonfigurowane.

➡️ Jak to zrobić?

Ustawienia → Prywatność i zabezpieczenia → Zabezpieczenia Windows

3. Kopie zapasowe i odzyskiwanie danych

Zawsze twórz kopie zapasowe swoich danych i systemu operacyjnego. W razie ataku ransomware, kopie zapasowe umożliwiają przywrócenie systemu bez konieczności płacenia okupu.

➡️ Jak to zrobić?

Ustawienia → Aktualizacje i zabezpieczenia → Kopia zapasowa

4. Szkolenie użytkowników

Najczęstsze infekcje ransomware są wynikiem kliknięcia na złośliwy załącznik lub link. Ważne jest, aby użytkownicy systemów Windows 11 byli świadomi zagrożeń i nie otwierali podejrzanych wiadomości e-mail.

5. Zainstaluj oprogramowanie antywirusowe

Pomimo skuteczności Windows Defender, warto zainwestować w dodatkowe oprogramowanie antywirusowe. Większość programów zabezpieczających oferuje wykrywanie i blokowanie ransomware w czasie rzeczywistym.

🔚 Podsumowanie

Złośliwe oprogramowanie, w tym ransomware, to ciągłe zagrożenie dla użytkowników systemu Windows 11. Wraz z postępem technologicznym, nowe typy ransomware stają się coraz bardziej wyrafinowane, a ich wpływ na użytkowników może być poważny. Dlatego tak ważne jest, aby regularnie aktualizować system, korzystać z odpowiednich narzędzi zabezpieczających i zawsze mieć kopię zapasową swoich danych.