MikroTik – kompleksowa konfiguracja sieci od podstaw do zaawansowanych rozwiązań. Część 14: Konfiguracja VPN Site-to-Site na MikroTik

MikroTik – kompleksowa konfiguracja sieci od podstaw do zaawansowanych rozwiązań. Część 14: Konfiguracja VPN Site-to-Site na MikroTik

VPN Site-to-Site to jedno z najważniejszych rozwiązań w nowoczesnych sieciach komputerowych, umożliwiające bezpieczne połączenie dwóch lub więcej odległych lokalizacji w sposób transparentny, tak jakby były w jednej sieci lokalnej. W praktyce oznacza to możliwość bezpiecznego przesyłania danych, zasobów i aplikacji między oddziałami firmy, bez konieczności wystawiania usług na zewnątrz, co znacząco zwiększa bezpieczeństwo oraz wygodę pracy. W tej części serii MikroTik omówimy krok po kroku konfigurację VPN Site-to-Site na routerach MikroTik, a także przedstawimy praktyczne wskazówki, jak uniknąć najczęstszych problemów i błędów konfiguracyjnych.

Co to jest VPN Site-to-Site?

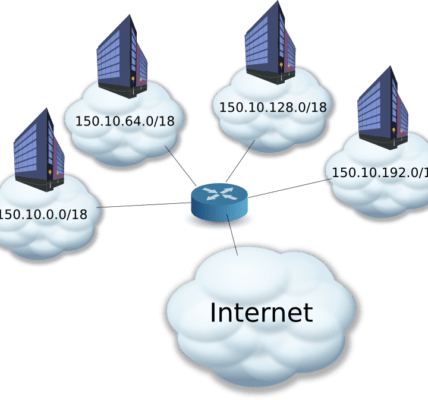

VPN (Virtual Private Network) Site-to-Site to metoda łączenia dwóch sieci lokalnych (LAN) poprzez bezpieczny, szyfrowany tunel w publicznej sieci Internet lub innej sieci rozległej (WAN). W odróżnieniu od VPN Remote Access, gdzie pojedynczy użytkownik łączy się z siecią firmową, VPN Site-to-Site łączy całe segmenty sieci, pozwalając na pełną wymianę danych między nimi.

Zalety VPN Site-to-Site:

- Bezpieczeństwo transmisji – dane są szyfrowane, co zapobiega podsłuchom i manipulacji.

- Przejrzystość – urządzenia w obu lokalizacjach mogą się komunikować bez konieczności dodatkowej konfiguracji.

- Centralne zarządzanie – administratorzy mogą konfigurować i kontrolować ruch z jednego miejsca.

- Skalowalność – łatwo dodać kolejne lokalizacje do sieci VPN.

Technologie VPN wspierane przez MikroTik

Routery MikroTik oferują szeroką gamę protokołów VPN, m.in.:

- IPsec – najbardziej popularny i bezpieczny protokół do VPN Site-to-Site, zapewniający szyfrowanie i uwierzytelnianie.

- L2TP over IPsec – połączenie tunelu warstwy 2 (L2TP) z bezpieczeństwem IPsec.

- OpenVPN – elastyczny protokół VPN oparty na SSL/TLS.

- WireGuard – nowoczesny, szybki i prosty protokół VPN, rosnący na popularności.

W tym artykule skoncentrujemy się na konfiguracji IPsec Site-to-Site, ponieważ jest on szeroko stosowany w biznesie i oferuje wysoki poziom bezpieczeństwa.

Scenariusz konfiguracji VPN Site-to-Site na MikroTik

Załóżmy, że mamy dwie lokalizacje:

- Oddział A – MikroTik z publicznym adresem IP 1.1.1.1 i siecią lokalną 192.168.10.0/24

- Oddział B – MikroTik z publicznym adresem IP 2.2.2.2 i siecią lokalną 192.168.20.0/24

Celem jest połączenie tych dwóch sieci w jeden wirtualny segment za pomocą tunelu IPsec.

Krok 1: Konfiguracja podstawowa IPsec na MikroTik

Na obu routerach dodajemy propozycję zabezpieczeń (Policy):

/ip ipsec proposal add name=default-proposal auth-algorithms=sha256 enc-algorithms=aes-256-cbc pfs-group=none

Uwagi:

- SHA256 zapewnia solidną integrację danych (HMAC).

- AES-256-CBC to silne szyfrowanie symetryczne.

- PFS (Perfect Forward Secrecy) można włączyć, jeśli potrzebujemy dodatkowego zabezpieczenia.

Tworzymy profil IPsec:

/ip ipsec profile add name=default-profile dh-group=modp2048 enc-algorithm=aes-256 hash-algorithm=sha256

Definiujemy peer (adres zdalnego routera):

Na routerze Oddział A:

/ip ipsec peer add address=2.2.2.2/32 auth-method=pre-shared-key secret="TwojeHasloVPN" profile=default-profile exchange-mode=main-l2tp send-initial-contact=yes

Na routerze Oddział B:

/ip ipsec peer add address=1.1.1.1/32 auth-method=pre-shared-key secret="TwojeHasloVPN" profile=default-profile exchange-mode=main-l2tp send-initial-contact=yes

Krok 2: Konfiguracja polityk (Policies) IPsec

Polityki określają, jaki ruch ma być szyfrowany i tunelowany.

Na routerze Oddział A:

/ip ipsec policy add src-address=192.168.10.0/24 dst-address=192.168.20.0/24 protocol=all action=encrypt level=require ipsec-protocols=esp sa-src-address=1.1.1.1 sa-dst-address=2.2.2.2 tunnel=yes proposal=default-proposal

Na routerze Oddział B:

/ip ipsec policy add src-address=192.168.20.0/24 dst-address=192.168.10.0/24 protocol=all action=encrypt level=require ipsec-protocols=esp sa-src-address=2.2.2.2 sa-dst-address=1.1.1.1 tunnel=yes proposal=default-proposal

Krok 3: Routing i firewall

Routing

Jeśli sieci lokalne są poprawnie ustawione i routowane na routerach, ruch do odległej sieci automatycznie przejdzie przez tunel VPN.

W razie potrzeby można dodać statyczne trasy:

Na routerze Oddział A:

/ip route add dst-address=192.168.20.0/24 gateway=2.2.2.2

Na routerze Oddział B:

/ip route add dst-address=192.168.10.0/24 gateway=1.1.1.1

Firewall

Należy otworzyć porty wymagane przez IPsec:

| Protokół/Port | Opis |

|---|---|

| UDP 500 | ISAKMP (IKE) |

| UDP 4500 | NAT-T (IPsec NAT Traversal) |

| Protocol 50 | ESP (Encapsulated Security Payload) |

Przykład reguł firewall pozwalających na ruch VPN:

/ip firewall filter add chain=input protocol=udp port=500,4500 action=accept comment="Allow IPsec VPN"

/ip firewall filter add chain=input protocol=ipsec-esp action=accept comment="Allow ESP"

/ip firewall filter add chain=input protocol=ipsec-ah action=accept comment="Allow AH"

/ip firewall filter add chain=input src-address=192.168.10.0/24 action=accept comment="Allow local LAN"

/ip firewall filter add chain=input src-address=192.168.20.0/24 action=accept comment="Allow remote LAN"

Najczęstsze problemy i jak ich uniknąć

- Nieprawidłowy klucz pre-shared key – upewnij się, że hasło jest identyczne po obu stronach i nie zawiera literówek.

- Brak otwartych portów w firewall – IPsec wymaga specyficznych portów i protokołów. Sprawdź zarówno firewall MikroTik, jak i zewnętrzne (np. router dostawcy internetu).

- Niezgodność konfiguracji polityk – adresy źródłowe i docelowe muszą dokładnie pokrywać się w obu politykach.

- Problemy z NAT – jeśli routery znajdują się za NAT, konieczne jest użycie NAT-T (UDP 4500) oraz odpowiednia konfiguracja.

- Zła konfiguracja tras – pamiętaj, by router wiedział, którędy kierować ruch do zdalnej sieci.

Podsumowanie

Konfiguracja VPN Site-to-Site na MikroTik to doskonałe rozwiązanie do łączenia rozproszonych lokalizacji w spójną, bezpieczną sieć. Dzięki wsparciu protokołu IPsec, konfiguracja taka zapewnia silne szyfrowanie i uwierzytelnianie, kluczowe dla bezpieczeństwa danych. Zrozumienie i właściwe zastosowanie kroków omówionych powyżej pozwoli na szybkie i skuteczne wdrożenie takiego rozwiązania w każdej organizacji. W kolejnych częściach serii przyjrzymy się bardziej zaawansowanym scenariuszom VPN oraz integracji z innymi systemami bezpieczeństwa.