Metadane plików jako zagrożenie – co system ujawnia bez Twojej wiedzy

Większość użytkowników skupia się na treści pliku, ignorując to, co zapisuje się „obok”. Tymczasem metadane potrafią ujawnić lokalizację, nazwisko autora, nazwę firmy, strukturę katalogów, użyte aplikacje, a nawet historię edycji. W kontekście bezpieczeństwa IT, OSINT i incydentów wyciekowych to realna powierzchnia ataku, a nie ciekawostka techniczna.

Rodzaje metadanych, które realnie stanowią zagrożenie

📷 EXIF – zdjęcia i multimedia

EXIF to zestaw danych automatycznie zapisywany przez aparaty i smartfony:

- model urządzenia

- data i godzina wykonania

- GPS (dokładna lokalizacja)

- ustawienia aparatu

- numer seryjny

Problem:

Zdjęcie wrzucone na stronę, wysłane mailem lub do komunikatora może zdradzić miejsce wykonania.

📄 Metadane PDF / DOCX / XLSX

Pliki biurowe zapisują znacznie więcej niż treść:

- autor dokumentu

- nazwa komputera

- nazwa domeny

- ścieżki plików (np.

C:\Users\Jan\Dokumenty\) - historia edycji

- komentarze i poprawki

Dotyczy to m.in.:

- Microsoft Word

- Microsoft Excel

- Adobe Acrobat

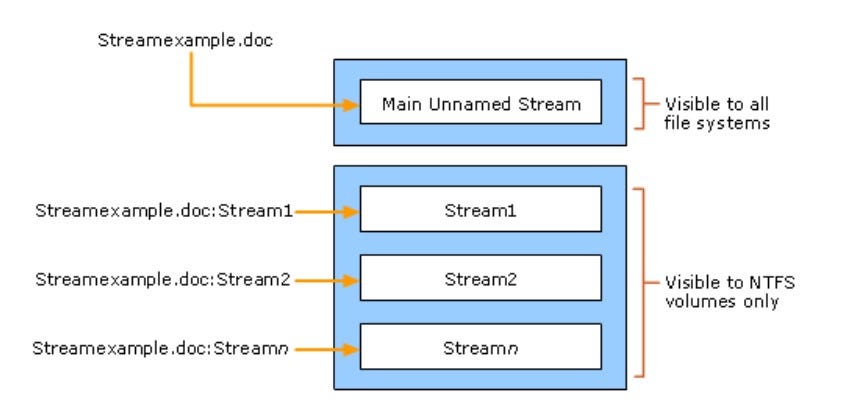

🧬 NTFS ADS (Alternate Data Streams)

Specyficzne dla systemów Windows.

Cechy:

- niewidoczne w Eksploratorze plików

- dane „przyklejone” do pliku

- możliwe do wykorzystania do:

- ukrywania danych

- ukrywania malware

- przenoszenia informacji bez zmiany rozmiaru pliku

To mechanizm legalny, ale często wykorzystywany ofensywnie.

Co system zapisuje automatycznie (bez pytania)

🪟 Windows

System zapisuje m.in.:

- daty utworzenia / modyfikacji / dostępu

- nazwę użytkownika

- identyfikatory SID

- źródło pliku (Internet Zone Identifier)

- ostatnio używane aplikacje

- miniatury i cache

Nawet skopiowanie pliku nie zawsze usuwa metadane.

☁️ Chmura i synchronizacja

Usługi chmurowe często:

- zachowują oryginalne metadane

- dodają własne znaczniki

- synchronizują historię wersji

Dotyczy m.in.:

- OneDrive

- Google Drive

Realne scenariusze wycieku informacji

🔎 OSINT i analiza śledcza

- PDF opublikowany publicznie → nazwisko autora → firma → struktura IT

- Zdjęcie z telefonu → GPS → adres → harmonogram obecności

🕵️ Phishing i ataki ukierunkowane

- Metadane ujawniają:

- używane aplikacje

- wersje systemu

- środowisko pracy

Atak staje się precyzyjny, a nie masowy.

⚖️ Incydenty prawne i compliance

- Metadane jako dowód:

- autorstwa

- czasu utworzenia

- manipulacji dokumentem

Częsty problem przy:

- RODO

- postępowaniach sądowych

- audytach bezpieczeństwa

Jak usuwać i kontrolować metadane

🧹 Usuwanie metadanych – praktycznie

Windows (lokalnie):

- Właściwości pliku → Szczegóły → „Usuń właściwości i informacje osobiste”

Dokumenty Office:

- Inspektor dokumentów

- Usuwanie komentarzy, autorów, historii

Zdjęcia:

- usuwanie EXIF przed publikacją

- eksport „bez metadanych”

🔐 Kontrola na poziomie organizacji

- DLP (Data Loss Prevention)

- polityki publikacji plików

- automatyczne czyszczenie metadanych

- sandbox do udostępniania dokumentów

📋 Dobre praktyki

- nie publikuj plików źródłowych

- eksportuj do PDF bez metadanych

- stosuj konta techniczne do publikacji

- testuj pliki przed wysyłką (jak atakujący)

Metadane = cichy wyciek

Metadane:

- ❌ nie są widoczne

- ❌ nie są szyfrowane

- ✅ są łatwe do analizy

To, czego nie widać, często zdradza najwięcej.

W dojrzałym modelu bezpieczeństwa:

- metadane są klasyfikowane jak dane wrażliwe,

- ich kontrola jest częścią DLP i polityk publikacji,

- użytkownicy wiedzą, co system zapisuje automatycznie.

Podsumowanie

Plik to nie tylko treść.

To także:

- historia,

- kontekst,

- środowisko,

- tożsamość autora.

Ignorowanie metadanych to oddawanie informacji za darmo – często bez świadomości, że w ogóle doszło do wycieku.