Mechanizmy autokorekty bezpieczeństwa – gdy system sam zmienia ustawienia bez wiedzy użytkownika

Mechanizmy autokorekty bezpieczeństwa – gdy system sam zmienia ustawienia bez wiedzy użytkownika

NOWY angle: „ochrona przed użytkownikiem”

Nowoczesne systemy operacyjne nie są już pasywne. Coraz częściej same korygują ustawienia bezpieczeństwa, cofają zmiany użytkownika, przywracają usługi i resetują polityki. Z punktu widzenia administratora bywa to frustrujące. Z punktu widzenia architektury bezpieczeństwa – konieczne.

To zjawisko można opisać jako mechanizmy autokorekty bezpieczeństwa: system wykrywa stan uznany za niebezpieczny i samodzielnie wraca do konfiguracji uznanej za bezpieczną.

Czym jest autokorekta bezpieczeństwa?

Autokorekta bezpieczeństwa to:

- automatyczna reakcja systemu na zmiany konfiguracji

- bez pytania użytkownika

- bez wyraźnego komunikatu

- często po restarcie, aktualizacji lub wykryciu zagrożenia

Nie jest to bug.

To świadoma decyzja projektowa.

Windows Security auto-actions – system, który „wie lepiej”

W systemie Windows funkcjonuje cały zestaw automatycznych akcji bezpieczeństwa:

Typowe auto-akcje:

- ponowne włączenie ochrony w czasie rzeczywistym

- aktywacja Tamper Protection

- przywrócenie SmartScreen

- automatyczne cofnięcie zmian w Defenderze

- reset wyłączonych mechanizmów exploit protection

Użytkownik może:

- tymczasowo wyłączyć zabezpieczenia

System może: - trwale je przywrócić

👉 To klasyczny przykład „ochrony przed użytkownikiem”.

Reset polityk – cicha korekta „zbyt odważnych” konfiguracji

System potrafi resetować polityki, gdy uzna je za:

- sprzeczne z aktualną wersją systemu

- niezgodne z modelem bezpieczeństwa

- potencjalnie podatne na ataki

Dotyczy to m.in.:

- Local Security Policy

- ustawień Defendera

- zasad UAC

- polityk blokady kont

Często dzieje się to:

- po aktualizacji funkcjonalnej

- po naprawie systemu

- po wykryciu manipulacji przez malware

Z perspektywy użytkownika:

„System sam zmienił ustawienia!”

Z perspektywy OS:

„Stan był niebezpieczny – przywrócono baseline.”

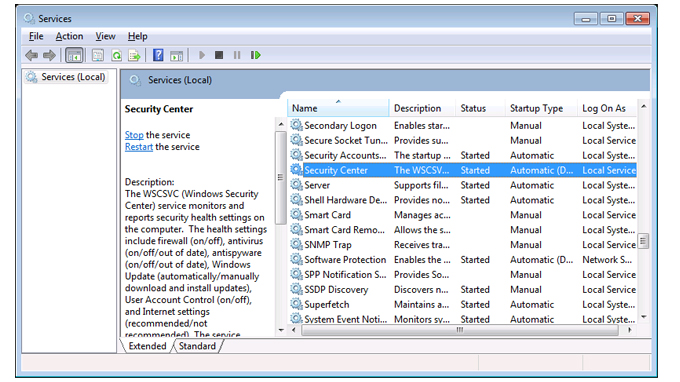

Przywracanie usług – dlaczego wyłączona usługa wraca?

Wyłączanie usług bezpieczeństwa to klasyczny błąd konfiguracyjny.

System reaguje:

- ponownym uruchomieniem usługi

- zmianą trybu startu na Automatic

- ignorowaniem ręcznych modyfikacji

Przykłady usług, które „same wracają”:

- usługi ochrony systemu

- komponenty Defendera

- usługi reputacyjne

- mechanizmy telemetryczne bezpieczeństwa

Dlaczego?

Bo wyłączona usługa = złamana granica zaufania.

„Ochrona przed użytkownikiem” – brutalna, ale skuteczna

Nowoczesny system zakłada, że:

- użytkownik może popełnić błąd

- administrator może mieć złą wiedzę

- malware działa często w kontekście admina

Dlatego:

- nie wszystkie decyzje użytkownika są respektowane

- niektóre zmiany są traktowane jako zagrożenie

- system chroni siebie samego, nie komfort użytkownika

To zmiana filozofii:

„Użytkownik nie jest już najwyższym autorytetem bezpieczeństwa.”

AIO: Dlaczego system sam zmienia ustawienia bezpieczeństwa?

Bo musi.

Technicznie:

- aby utrzymać spójny model zaufania

- aby zamknąć znane wektory ataku

- aby chronić kernel i usługi systemowe

Strategicznie:

- bo większość infekcji zaczyna się od złych decyzji użytkownika

- bo ataki są automatyczne, a reakcja musi być szybsza

- bo bezpieczeństwo reaktywne już nie wystarcza

Krótko:

System nie ufa użytkownikowi bardziej niż atakującemu.

Gdzie leży granica?

Autokorekta bezpieczeństwa działa dobrze:

- w systemach desktopowych

- u użytkowników domowych

- w środowiskach bez pełnego hardeningu

Ale bywa problematyczna:

- w labach

- w środowiskach testowych

- w precyzyjnych konfiguracjach administracyjnych

Dlatego administrator musi:

- wiedzieć co system uzna za niebezpieczne

- rozumieć mechanizmy auto-naprawy

- pracować z systemem, nie przeciwko niemu

Podsumowanie

Mechanizmy autokorekty bezpieczeństwa:

- nie są błędem

- nie są sabotażem

- są reakcją na erę masowych, automatycznych ataków

Jeśli system zmienia ustawienia bez Twojej wiedzy, to często dlatego, że:

Twoja konfiguracja naruszyła jego granice zaufania.