Konta użytkowników i UAC w Windows 11 – dlaczego praca na adminie to błąd

Choć posiadanie pełnych uprawnień administratora na komputerze z Windows 11 może wydawać się wygodne, w praktyce jest to poważne ryzyko bezpieczeństwa. Odpowiednia konfiguracja kont użytkowników oraz mechanizm User Account Control (UAC) są kluczowe, aby ograniczyć skutki ataków, błędów i złośliwego oprogramowania.

Poniżej wyjaśniam, jak działa UAC, jakie są konsekwencje pracy na koncie administratora, oraz jakie są dobre praktyki konfiguracji kont – wszystko w kontekście realnej ochrony systemu, obok innych mechanizmów bezpieczeństwa opisanych w przewodniku 👉 Microsoft Defender w Windows 11 – jak działa krok po kroku.

🛡️ UAC vs prawa administratora – jak to działa

🔹 Standardowe konto użytkownika

- ma ograniczone uprawnienia do zmian systemowych

- może wykonywać codzienne zadania (przeglądanie, edycja własnych plików)

- nie ma dostępu do krytycznych obszarów systemowych

🔹 Konto administratora

- ma pełne uprawnienia do zmian systemowych, instalacji oprogramowania, modyfikowania ustawień zabezpieczeń

- potencjalne szkody wynikające z błędów lub złośliwego kodu są krytyczne

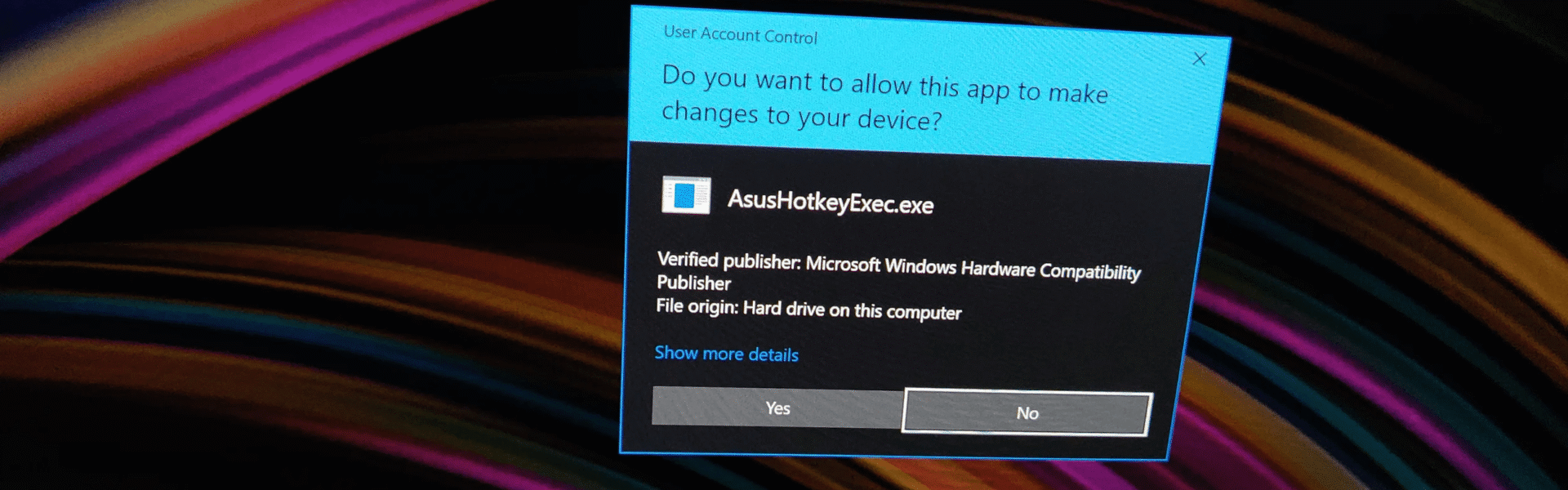

🔹 Co robi UAC

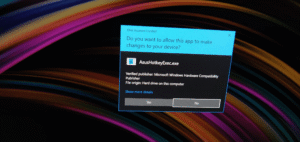

UAC (User Account Control) to warstwa kontroli, która:

✔️ „obniża” uprawnienia procesów użytkownika do najmniejszego potrzebnego poziomu, nawet jeśli konto ma prawa admina

✔️ żąda potwierdzenia lub podania hasła przy próbie podniesienia uprawnień

✔️ zapobiega automatycznemu wykonywaniu zmian bez zgody użytkownika

UAC nie eliminuje administratorów, ale ogranicza ich uprawnienia do momentu, gdy są naprawdę potrzebne.

🔼 Eskalacja uprawnień – jak może dojść do nadużyć

Eskalacja uprawnień to technika wykorzystywana zarówno przez malware, jak i przez atakujących do uzyskania uprawnień wyższego poziomu niż posiada użytkownik.

Przykładowe wektory eskalacji:

- exploit luki w jądro systemu

- użycie narzędzi typu LOLBins (np. PowerShell, WMI)

- manipulacja procesami działającymi z wyższymi uprawnieniami

👉 Jeśli użytkownik pracuje cały czas na koncie administratora, każdy exploit lub złośliwy kod dziedziczy pełne uprawnienia, co pozwala mu:

✔️ instalować sterowniki

✔️ modyfikować ustawienia zabezpieczeń

✔️ omijać mechanizmy takie jak UAC

✔️ zakładać backdoory

To dlatego praca na adminie to błąd – ryzyko eskalacji uprawnień wzrasta diametralnie.

✅ Dobre praktyki – jak skonfigurować konta bezpiecznie

🔹 1. Używaj konta standardowego na co dzień

Konto standardowe:

✔️ nie może wprowadzać zmian systemowych bez wyraźnej zgody

✔️ ogranicza szkody, jakie może wyrządzić złośliwe oprogramowanie

➡️ UAC nadal pojawi się, ale tylko gdy konieczna jest zmiana konfiguracji.

🔹 2. Aktywuj konto administratora tylko w razie potrzeby

Gdy musisz:

✔️ instalować oprogramowanie

✔️ zmieniać ustawienia zabezpieczeń

✔️ modyfikować konfigurację systemu

…przełącz się na konto z uprawnieniami admina lub skorzystaj z Run as administrator tylko dla konkretnej aplikacji.

🔹 3. Utrzymuj silne hasła i MFA

Konto administratora powinno być chronione:

✔️ silnym, unikalnym hasłem

✔️ jeśli możliwe – dwuetapowym uwierzytelnianiem (MFA)

To zmniejsza ryzyko przejęcia konta.

🔹 4. Kontrola aplikacji i procesów

Połączenie kont standardowych z mechanizmami takimi jak:

✔️ Windows Defender

✔️ SmartScreen

✔️ Windows Defender Firewall

✔️ mechanizmy kontroli wykonywania plików (AppLocker/WDAC)

…znacznie zwiększa bezpieczeństwo środowiska i neutralizuje skutki potencjalnych eskalacji.

⚠️ Ryzyka pracy na koncie administratora

❌ 1. Malware działa na pełnych uprawnieniach

Jeśli oprogramowanie złośliwe trafi na konto with admin rights:

➡️ może wyłączyć zabezpieczenia

➡️ instalować rootkity

➡️ omijać UAC

➡️ modyfikować mechanizmy ochronne

To dlatego podstawowa linia obrony (np. Microsoft Defender – opisany w przewodniku 👉 jak działa zabezpieczenia Windows 11 krok po kroku) nie zawsze wystarcza, jeśli uprawnienia są nadmierne.

❌ 2. Przypadkowe zmiany systemowe

Administrator może niechcący:

✔️ wyłączyć usługi zabezpieczeń

✔️ zmienić reguły firewall

✔️ otworzyć porty usług

Co obniża ogólne bezpieczeństwo systemu.

❌ 3. Patchwork uprawnień w firmie

W środowisku korporacyjnym:

➡️ nadawanie stałych uprawnień admina zwiększa ryzyko wewnętrznych nadużyć

Lepsze są modele least privilege i just in time admin, w których uprawnienia są nadawane i odbierane tylko wtedy, gdy są potrzebne.

🧠 Podsumowanie – zmniejsz ryzyko, ogranicz uprawnienia

Praca na koncie administratora w Windows 11 to prosty sposób, aby zwiększyć powierzchnię ataku.

Zamiast tego:

✔️ korzystaj z kont standardowych

✔️ pozwól UAC na kontrolę podnoszenia uprawnień

✔️ aktywuj konto admin tylko wtedy, gdy jest to konieczne

✔️ stosuj silne hasła i MFA

✔️ łącz to z innymi zabezpieczeniami

Takie podejście minimalizuje szkody w przypadku infekcji i jest zgodne z zasadami bezpieczeństwa least privilege, co w praktyce znacząco poprawia odporność systemu – podobnie jak kombinacja mechanizmów opisanych w przewodniku 👉 Microsoft Defender w Windows 11 – jak działa krok po kroku.