Implementacja 2FA na własnych stronach internetowych i aplikacjach: poradnik dla programistów

Implementacja 2FA na własnych stronach internetowych i aplikacjach: poradnik dla programistów

W dobie rosnących zagrożeń związanych z cyberbezpieczeństwem, każda strona internetowa lub aplikacja, która przetwarza dane użytkowników, powinna mieć odpowiednie mechanizmy ochrony. Jednym z najskuteczniejszych sposobów zwiększenia bezpieczeństwa jest implementacja uwierzytelniania dwuskładnikowego (2FA). Dzięki tej metodzie, użytkownicy muszą podać dwa różne składniki w celu potwierdzenia swojej tożsamości, co znacznie utrudnia ataki. W tym artykule przedstawimy szczegółowy poradnik dla programistów, który pomoże zaimplementować 2FA w aplikacjach webowych i mobilnych.

🛠️ Co to jest 2FA i dlaczego jest ważne?

Uwierzytelnianie dwuskładnikowe (2FA) to metoda zabezpieczeń, która polega na weryfikacji tożsamości użytkownika przy pomocy dwóch niezależnych składników. Zazwyczaj są to:

- Coś, co wiesz – hasło lub PIN.

- Coś, co masz – np. kod wysłany SMS-em, aplikacja uwierzytelniająca lub klucz sprzętowy.

- Coś, czym jesteś – np. biometryczne dane, jak odcisk palca lub rozpoznawanie twarzy.

Metoda 2FA jest bardzo ważna, ponieważ w przypadku wycieku hasła, haker nadal nie będzie mógł uzyskać dostępu do konta bez drugiego składnika, co zapewnia dodatkową warstwę ochrony.

🔒 Wybór metody 2FA

Zanim przejdziemy do implementacji, ważne jest, aby wybrać odpowiednią metodę 2FA dla swojej aplikacji. Oto najpopularniejsze opcje:

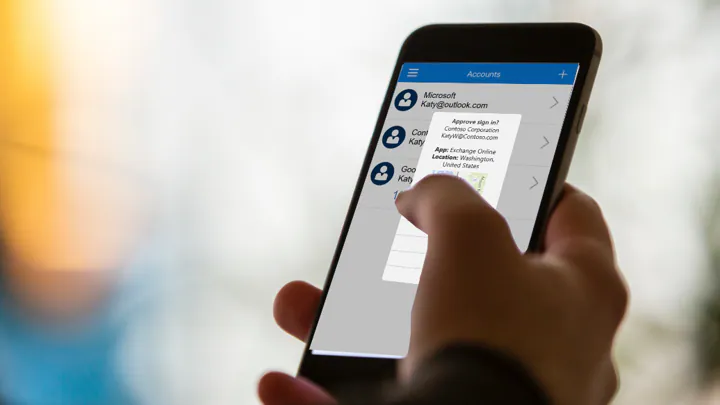

📱 1. Aplikacje uwierzytelniające (np. Google Authenticator, Authy)

Aplikacje uwierzytelniające generują jednorazowe kody (TOTP), które użytkownik wprowadza przy logowaniu. Są one bezpieczne i działają niezależnie od sieci, co sprawia, że są mniej podatne na ataki związane z siecią.

📧 2. Kody SMS

To najprostsza metoda 2FA, w której użytkownik otrzymuje kod w wiadomości SMS. Chociaż jest powszechnie stosowana, nie jest to najbezpieczniejsza opcja, ponieważ kody mogą zostać przechwycone przez atakujących.

🔑 3. Klucze U2F/FIDO2

To urządzenia sprzętowe, które zapewniają wysoki poziom bezpieczeństwa. Klucze U2F są często wykorzystywane w połączeniu z aplikacjami internetowymi, zapewniając silne uwierzytelnianie dwuskładnikowe.

🧠 4. Uwierzytelnianie biometryczne

Tego rodzaju uwierzytelnianie jest używane w przypadku aplikacji mobilnych, gdzie użytkownicy mogą logować się przy pomocy odcisków palców, rozpoznawania twarzy lub innych cech biometrycznych.

🖥️ Jak zaimplementować 2FA w aplikacjach webowych?

W tym rozdziale skupimy się na metodzie implementacji 2FA w aplikacjach webowych przy użyciu najpopularniejszych technologii.

1. Generowanie kodów OTP za pomocą TOTP

Aby implementować 2FA w formie kodów OTP, najczęściej wykorzystuje się standard TOTP (Time-Based One-Time Password). Jest to algorytm generujący jednorazowe hasła, które zmieniają się w określonym czasie (np. co 30 sekund).

Krok 1: Zainstaluj bibliotekę do generowania kodów

Dla PHP, Python czy Node.js dostępne są odpowiednie biblioteki, które umożliwiają generowanie i weryfikację kodów OTP. Przykładem może być biblioteka otplib dla Node.js lub pyotp dla Pythona.

npm install otplib

Krok 2: Generowanie klucza

Dla każdego użytkownika generujemy unikalny klucz, który jest później wykorzystywany do generowania kodów OTP.

const { authenticator } = require('otplib');

const secret = authenticator.generateSecret();

console.log(secret);

Krok 3: Weryfikacja kodu

Po wpisaniu kodu przez użytkownika, weryfikujemy go, korzystając z tej samej biblioteki:

const isValid = authenticator.verify({ token: userToken, secret });

2. Wysyłanie kodu przez SMS

Jeśli chcesz używać SMS do weryfikacji 2FA, możesz skorzystać z usług takich jak Twilio lub Nexmo. Oto przykład implementacji w Pythonie:

Krok 1: Instalacja biblioteki Twilio

pip install twilio

Krok 2: Wysyłanie wiadomości SMS

from twilio.rest import Client

account_sid = 'your_account_sid'

auth_token = 'your_auth_token'

client = Client(account_sid, auth_token)

message = client.messages.create(

body='Twój kod 2FA to: 123456',

from_='+1234567890',

to='+0987654321'

)

3. Integracja z FIDO2 (klucze sprzętowe U2F)

Jeśli chcesz umożliwić użytkownikom korzystanie z kluczy U2F/FIDO2, musisz zintegrować swoją aplikację z odpowiednią biblioteką, taką jak webauthn w JavaScript. Proces obejmuje rejestrację klucza sprzętowego, a następnie jego wykorzystanie do weryfikacji przy logowaniu.

Krok 1: Instalacja WebAuthn

npm install @simplewebauthn/browser

Krok 2: Rejestracja urządzenia

import { startRegistration } from '@simplewebauthn/browser';

const registrationOptions = await getRegistrationOptions(); // Pobierz z serwera

const regResponse = await startRegistration(registrationOptions);

🛡️ Rekomendacje i najlepsze praktyki

- Zawsze używaj HTTPS – Połączenie musi być szyfrowane, aby zapobiec przechwyceniu danych.

- Wykorzystuj bezpieczne algorytmy – Korzystaj z bezpiecznych algorytmów do generowania kodów OTP i przechowywania kluczy.

- Przechowuj klucze w sposób bezpieczny – Klucze do uwierzytelniania nie powinny być przechowywane w łatwo dostępnych miejscach. Używaj odpowiednich mechanizmów przechowywania danych (np. w bazach danych z odpowiednim szyfrowaniem).

- Zadbaj o wygodę użytkownika – Użytkownicy nie powinni mieć problemów z implementacją 2FA. Warto dodać łatwe do wykonania instrukcje i automatyczne przypomnienia o konieczności aktywacji 2FA.

📝 Podsumowanie

Implementacja uwierzytelniania dwuskładnikowego (2FA) to kluczowy krok w zabezpieczaniu aplikacji internetowych przed nieautoryzowanym dostępem. W tym artykule zaprezentowaliśmy podstawy implementacji 2FA w aplikacjach webowych oraz najczęstsze metody, takie jak TOTP, SMS, i klucze sprzętowe U2F/FIDO2. Pamiętaj, że wybór odpowiedniej metody zależy od specyfiki twojej aplikacji, ale każda forma 2FA znacząco poprawia bezpieczeństwo użytkowników.