DNS jako wektor ataku i narzędzie obrony – jak naprawdę działa bezpieczeństwo nazw

DNS jako wektor ataku i narzędzie obrony – jak naprawdę działa bezpieczeństwo nazw

DNS kojarzy się z „tłumaczeniem nazw na adresy IP”. W praktyce to jeden z najczęściej nadużywanych elementów infrastruktury, a jednocześnie potężne narzędzie obrony. Atakujący wiedzą, że kto kontroluje DNS – kontroluje ruch. Administratorzy coraz częściej wykorzystują DNS jako pierwszą linię detekcji i blokady malware.

DNS jako wektor ataku – najczęstsze scenariusze

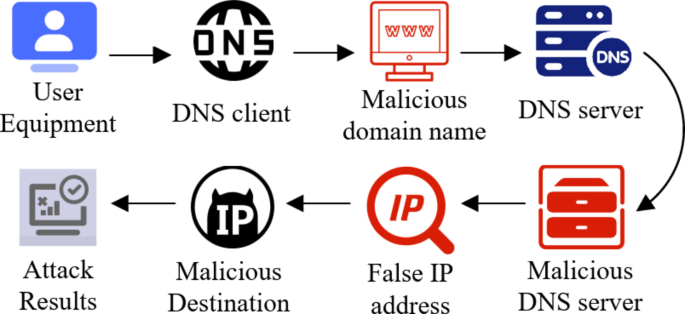

🎭 DNS spoofing (zatruwanie odpowiedzi)

Atak polega na podsunięciu fałszywej odpowiedzi DNS:

- użytkownik wpisuje poprawną domenę

- resolver otrzymuje fałszywe IP

- ofiara trafia na serwer atakującego

Efekty:

- phishing „bez kliknięcia w link”

- przejęcie sesji

- instalacja malware

🧨 DNS hijacking (przejęcie kontroli)

Tu atakujący zmienia konfigurację DNS, a nie odpowiedź:

- zmiana serwera DNS w routerze

- modyfikacja ustawień systemowych

- przejęcie konta u rejestratora domen

Częsty wektor:

- słabe hasła do paneli administracyjnych

- brak MFA

- zainfekowane routery SOHO

DNS over HTTPS (DoH) i DNS over TLS (DoT) – bezpieczeństwo czy ryzyko?

🔐 Zalety DoH / DoT

- szyfrowanie zapytań DNS

- ochrona przed podsłuchem

- brak możliwości prostego spoofingu

- większa prywatność użytkownika

Technologie te są wspierane m.in. przez:

- Cloudflare

- Mozilla

⚠️ Ryzyka i problemy operacyjne

Z punktu widzenia bezpieczeństwa organizacji:

- utrata widoczności (DNS „znika” z logów sieciowych)

- omijanie lokalnych filtrów DNS

- trudniejsza detekcja C2

- malware korzysta z DoH, by ukryć komunikację

DoH chroni użytkownika – niekoniecznie organizację.

Dlatego wiele firm:

- wymusza własny DoH

- blokuje publiczne resolvery

- przechwytuje DNS na brzegu sieci

Lokalny DNS w Windows i Linux – cichy, ale istotny element

🪟 Windows

System Windows posiada:

- lokalny cache DNS

- usługę klienta DNS

- możliwość nadpisywania przez

hosts - automatyczne fallbacki

Zagrożenia:

- malware modyfikujące cache

- wpisy w

hosts - zmiana DNS przez złośliwe skrypty

🐧 Linux

W zależności od dystrybucji:

systemd-resolved- lokalne cache

- ręczne resolvery

- plik

/etc/hosts

Częsty problem:

lokalny resolver działa poprawnie, ale zapytania wychodzą poza kontrolą administratora.

Jak DNS pomaga blokować malware – realnie i skutecznie

🛑 Blokowanie na poziomie nazw

DNS pozwala:

- blokować domeny C2

- uniemożliwiać phishing

- odcinać malware od aktualizacji

- wykrywać infekcje pasywnie

Zaleta:

brak potrzeby instalacji agenta na endpointach.

🕳️ DNS sinkhole

Technika polega na:

- przekierowaniu złośliwych domen na „martwy” adres

- logowaniu prób połączeń

- identyfikacji zainfekowanych hostów

📊 Korelacja i detekcja

DNS umożliwia wykrycie:

- DGA (Domain Generation Algorithms)

- nietypowych wzorców zapytań

- beaconingu

- komunikacji tunelowanej

Często integrowane z:

- Microsoft Defender for Endpoint

- SIEM / XDR

- Threat Intelligence Feeds

DNS w modelu Zero Trust i nowoczesnej obrony

DNS przestaje być „usługą pomocniczą”, a staje się:

- sensorem bezpieczeństwa

- warstwą prewencji

- źródłem telemetryki

Dobre praktyki:

- własny kontrolowany resolver

- walidacja DNSSEC

- blokada publicznych DNS

- logowanie i analiza zapytań

- spójne polityki dla Windows i Linux

Podsumowanie

DNS to:

- ❌ jeden z najłatwiejszych wektorów ataku

- ✅ jedno z najtańszych i najskuteczniejszych narzędzi obrony

Różnica zależy od tego, czy:

- DNS jest monitorowany,

- odpowiedzi są weryfikowane,

- zapytania są analizowane kontekstowo.

Bezpieczny DNS nie polega na szyfrowaniu – lecz na kontroli, widoczności i reagowaniu.