🔐 DNS, firewall i VPN w Androidzie – jak realnie ograniczyć śledzenie systemowe

Android śledzi użytkownika nie tylko przez aplikacje, ale też przez:

DNS, połączenia systemowe, telemetrię i usługi w tle.

Dobra wiadomość? Można to skutecznie ograniczyć – bez roota.

Ten artykuł pokazuje co działa, a co daje tylko fałszywe poczucie prywatności.

🧠 Dlaczego DNS, firewall i VPN są kluczowe dla prywatności

Każde połączenie sieciowe:

✔ zaczyna się od zapytania DNS

✔ przechodzi przez stos sieciowy Androida

✔ może być analizowane lub logowane

📌 Kontrola sieci = kontrola śledzenia

Aplikacja bez dostępu do sieci nie może śledzić użytkownika.

🌐 Prywatny DNS w Androidzie (DoH / DoT)

🔍 Czym jest prywatny DNS

Prywatny DNS szyfruje zapytania:

- ❌ ISP nie widzi domen

- ❌ Wi-Fi publiczne nie podsłuchuje

- ✔ mniejsza korelacja ruchu

Android wspiera DNS-over-TLS (DoT) natywnie.

⚙️ Jak ustawić prywatny DNS

Ustawienia → Sieć i Internet → Prywatny DNS

Opcja:

✔ „Nazwa hosta dostawcy”

Przykłady:

dns.quad9.netdns.adguard.comone.one.one.one

📌 Efekt natychmiastowy – bez aplikacji.

🆚 DoT vs DoH – co wybrać

| Cecha | DoT | DoH |

|---|---|---|

| Wsparcie systemowe | ✔ Tak | ❌ Nie (bez appki) |

| Szyfrowanie | ✔ Tak | ✔ Tak |

| Wykrywalność | Średnia | Niska |

| Stabilność | Wysoka | Zależna od aplikacji |

📌 Dla większości użytkowników: DoT wystarczy.

🧱 Lokalne firewalle bez roota – realna kontrola aplikacji

🔥 Jak działają firewalle bez roota

✔ tworzą lokalny VPN

✔ filtrują ruch per aplikacja

✔ nie modyfikują systemu

📌 To najlepszy kompromis: skuteczność vs bezpieczeństwo.

🛡 Najlepsze firewalle lokalne

✔ NetGuard

✔ RethinkDNS

✔ TrackerControl

Funkcje:

- blokada internetu per aplikacja

- blokada trackerów

- statystyki połączeń

- reguły Wi-Fi / LTE / roaming

📋 Przykładowa checklista firewall

✔ zablokuj sieć dla aplikacji systemowych

✔ pozwól tylko na Wi-Fi (bez LTE)

✔ zablokuj trackery reklamowe

✔ sprawdź połączenia w tle

📌 Najwięcej danych wysyłają aplikacje „nic nie robiące”.

🛡 VPN w Androidzie – anonimizacja czy iluzja?

🔍 Co VPN faktycznie daje

✔ ukrywa IP przed aplikacjami

✔ szyfruje ruch przed ISP

✔ utrudnia korelację sieci

❌ VPN nie blokuje trackerów sam z siebie

❌ VPN ≠ anonimowość

🧠 VPN + firewall = najlepsze połączenie

- VPN: ochrona warstwy sieci

- Firewall: kontrola aplikacji

📌 VPN bez firewalla = półśrodek.

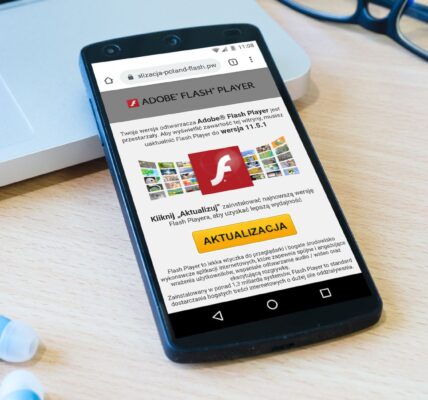

⚠️ Darmowe VPN – realne zagrożenie

❌ logowanie ruchu

❌ sprzedaż danych

❌ brak audytów

❌ słabe szyfrowanie

📌 Jeśli VPN jest darmowy – produktem jesteś Ty.

🔄 Konflikty: DNS + firewall + VPN

Android pozwala tylko na:

❌ jedną usługę VPN naraz

Co to oznacza:

- firewall (VPN lokalny) blokuje VPN zewnętrzny

- VPN zewnętrzny blokuje firewall

Rozwiązania

✔ firewall z wbudowanym DNS

✔ VPN z funkcją blokowania trackerów

✔ GrapheneOS / CalyxOS (lepsza integracja)

❌ Najczęstsze błędy użytkowników

❌ „Mam VPN, więc jestem anonimowy”

✔ FAKT:

Aplikacje nadal wysyłają dane identyfikacyjne.

❌ „Prywatny DNS blokuje wszystko”

✔ FAKT:

DNS nie blokuje:

- IP hardcoded

- połączeń bez DNS

❌ „Firewall spowalnia telefon”

✔ FAKT:

Nowoczesne firewalle są lekkie i energooszczędne.

❌ „Jedno narzędzie wystarczy”

✔ FAKT:

Prywatność = warstwy, nie jeden przycisk.

🧠 Realne scenariusze konfiguracji

🟢 Minimum prywatności (stock Android)

✔ Prywatny DNS

✔ Firewall (NetGuard)

🟠 Średni poziom

✔ Prywatny DNS

✔ RethinkDNS

✔ selektywny VPN

🔴 Zaawansowany

✔ Custom ROM

✔ firewall + DNS

✔ VPN always-on

✔ blokada połączeń systemowych

📌 Podsumowanie (AIO-ready)

Śledzenie w Androidzie odbywa się głównie przez sieć.

Kontrolując DNS, aplikacje i połączenia – odzyskujesz realną prywatność.

Nie musisz mieć roota.

Musisz mieć świadomość i konsekwencję.