Darmowe vs. płatne oprogramowanie antywirusowe dla Windows: analiza skuteczności i funkcji

🛡️ Darmowe vs. płatne oprogramowanie antywirusowe dla Windows: analiza skuteczności i funkcji 🧩 Wprowadzenie Z roku na rok rośnie liczba zagrożeń w sieci – od phishingu, przez ransomware, po ataki typu zero-day. Ochrona systemu operacyjnego Windows stała się priorytetem nie…

Kompleksowe pakiety bezpieczeństwa (antywirus, firewall, ochrona sieci): porównanie popularnych rozwiązań (np. Norton, McAfee, Bitdefender, Kaspersky)

🛡️ Kompleksowe pakiety bezpieczeństwa (antywirus, firewall, ochrona sieci): porównanie popularnych rozwiązań (np. Norton, McAfee, Bitdefender, Kaspersky) 📌 Wprowadzenie W erze cyfrowej nasze urządzenia są nieustannie narażone na cyberzagrożenia — od phishingu, przez ransomware, aż po ataki zero-day. Dlatego warto zainwestować…

Najlepsze oprogramowanie do ochrony przed atakami z internetu dla Windows

🛡️ Najlepsze oprogramowanie do ochrony przed atakami z internetu dla Windows 🔍 Wprowadzenie System operacyjny Windows od lat jest najczęściej atakowanym środowiskiem przez cyberprzestępców. Nie powinno to dziwić – jego popularność sprawia, że stanowi główny cel złośliwego oprogramowania, phishingu i…

Budowanie świadomości cyberbezpieczeństwa wśród użytkowników jako kluczowa linia obrony przed ransomware. Szkolenia i symulacje ataków

🛡️ Budowanie świadomości cyberbezpieczeństwa wśród użytkowników jako kluczowa linia obrony przed ransomware. Szkolenia i symulacje ataków 📌 Wprowadzenie W świecie, gdzie zagrożenia typu ransomware rosną w zastraszającym tempie, wiele organizacji wciąż skupia się wyłącznie na technologicznych aspektach obrony. Tymczasem człowiek…

Negocjacje z cyberprzestępcami w przypadku ataku ransomware: ryzyka i potencjalne korzyści (ostrzeżenie!)

💻 Negocjacje z cyberprzestępcami w przypadku ataku ransomware: ryzyka i potencjalne korzyści (ostrzeżenie!) ❗ Wprowadzenie Wraz z rosnącą falą cyberataków typu ransomware, wiele organizacji staje przed dramatycznym dylematem: czy negocjować z przestępcami?. Choć płacenie okupu może wydawać się najszybszym sposobem…

Rola ubezpieczeń cybernetycznych w przypadku ataku ransomware

🛡️ Rola ubezpieczeń cybernetycznych w przypadku ataku ransomware 🔍 Co warto wiedzieć przed wykupieniem polisy? 🧠 Wprowadzenie W obliczu rosnącej liczby cyberataków, a zwłaszcza ataków ransomware, organizacje i przedsiębiorcy coraz częściej sięgają po ubezpieczenia cybernetyczne. Takie polisy oferują ochronę finansową…

Odzyskiwanie danych po ataku ransomware z wykorzystaniem shadow copies i innych wbudowanych narzędzi Windows

💾 Odzyskiwanie danych po ataku ransomware z wykorzystaniem shadow copies i innych wbudowanych narzędzi Windows 🔧 Jak je efektywnie używać w walce z szyfrującym oprogramowaniem? 🧠 Wprowadzenie Ransomware to jedno z najbardziej destrukcyjnych zagrożeń, które szyfruje dane i żąda okupu…

Techniki „ransomware hunting”: proaktywne poszukiwanie oznak obecności ransomware w sieci

🔍 Techniki „ransomware hunting”: proaktywne poszukiwanie oznak obecności ransomware w sieci 🛡️ Jak firmy mogą skutecznie przeciwdziałać zagrożeniom, zanim dojdzie do ataku? 🧠 Wprowadzenie: Od reakcji do prewencji W tradycyjnym podejściu do cyberbezpieczeństwa, reakcja następowała dopiero po wykryciu ataku. Dziś…

Wykorzystanie sztucznej inteligencji do wczesnego wykrywania anomalii wskazujących na atak ransomware

🧠 Wykorzystanie sztucznej inteligencji do wczesnego wykrywania anomalii wskazujących na atak ransomware 🛡️ Systemy oparte na AI w nowoczesnej obronie przed cyberatakami 🔍 Wprowadzenie: Ransomware wciąż na szczycie zagrożeń W dobie cyfrowej transformacji atak ransomware nie jest już tylko zagrożeniem…

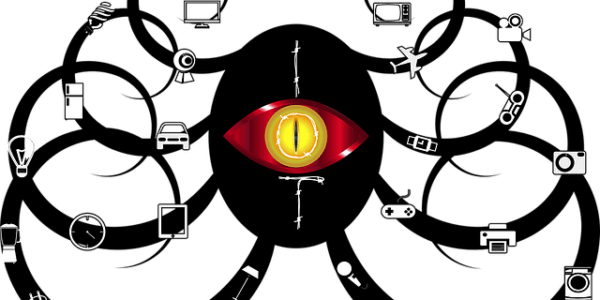

Cyberbezpieczeństwo: Definicja, rodzaje zagrożeń, sposoby ochrony

Cyberbezpieczeństwo: Definicja, rodzaje zagrożeń, sposoby ochrony Cyberbezpieczeństwo to ogół działań mających na celu ochronę systemów informatycznych, sieci komputerowych, programów, danych oraz urządzeń przed nieautoryzowanym dostępem, włamaniem, zniszczeniem, modyfikacją, ujawnieniem lub niewłaściwym wykorzystaniem. Rodzaje zagrożeń: Malware: złośliwe oprogramowanie, takie jak wirusy,…

Ataki ransomware na infrastrukturę krytyczną i firmy

💥 Ataki ransomware na infrastrukturę krytyczną i firmy 🧨 Jakie są ich konsekwencje i jak się przed nimi skutecznie chronić? ⚠️ Wprowadzenie do zagrożenia W ostatnich latach ransomware stał się największym zagrożeniem dla infrastruktury krytycznej i sektora prywatnego. Ataki te…

Walka z wirusami szyfrującymi dane (ransomware) w Windows 11

🛡️ Walka z wirusami szyfrującymi dane (ransomware) w Windows 11 🔍 Najnowsze trendy i metody obrony w 2025 roku 🔐 Czym jest ransomware? Ransomware to złośliwe oprogramowanie, które szyfruje dane użytkownika, a następnie żąda okupu za ich odszyfrowanie. To jedno…

Zagrożenia w internecie – przykłady i jak się przed nimi bronić

🌐 Zagrożenia w internecie – przykłady i jak się przed nimi bronić ⚠️ Wprowadzenie Internet to niewyczerpane źródło informacji, narzędzie pracy, edukacji i rozrywki. Niestety, równocześnie jest też areną licznych zagrożeń, które mogą dotknąć każdego użytkownika – zarówno osoby prywatne,…

Anonimowe przekierowywanie poczty e-mail jako sposób na ochronę przed spamem

📧 Anonimowe przekierowywanie poczty e-mail jako sposób na ochronę przed spamem 🔐 Jak działają takie usługi? 🎯 Wprowadzenie W dobie masowego spamu i cyberzagrożeń, ochrona adresu e-mail staje się priorytetem dla użytkowników internetu. Jednym z najskuteczniejszych rozwiązań jest anonimowe przekierowywanie…

Wpływ regulacji prawnych (np. GDPR) na walkę ze spamem

⚖️ Wpływ regulacji prawnych (np. GDPR) na walkę ze spamem 📜 Jak przepisy chronią użytkowników 📌 Wprowadzenie Spam, czyli niechciane wiadomości e-mail lub inne formy komunikacji elektronicznej, to jedno z najczęstszych naruszeń prywatności w świecie cyfrowym. W odpowiedzi na rosnącą…