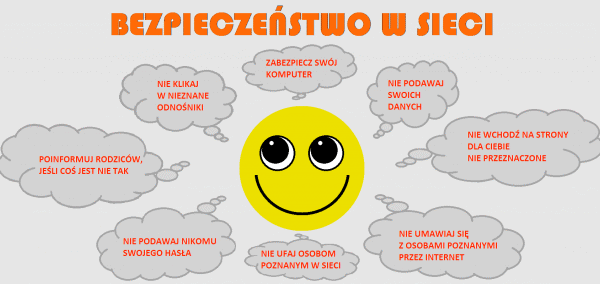

Bezpieczne korzystanie z internetu i ochrona danych osobowych – informatyka szkoła średnia

Bezpieczne korzystanie z internetu i ochrona danych osobowych – informatyka szkoła średnia Internet to codzienne narzędzie nauki, rozrywki i komunikacji, ale jednocześnie miejsce, w którym czyhają liczne zagrożenia. Uczniowie szkół średnich często korzystają z sieci na smartfonach, laptopach i komputerach…

Cyberbezpieczeństwo w erze deepfake’ów: Wykrywanie i przeciwdziałanie atakom wykorzystującym deepfake’i do manipulacji i dezinformacji

Cyberbezpieczeństwo w erze deepfake’ów: Wykrywanie i przeciwdziałanie atakom wykorzystującym deepfake’i do manipulacji i dezinformacji Wstęp Wraz z rozwojem sztucznej inteligencji (AI) i technologii przetwarzania obrazu oraz wideo, pojawiły się nowe wyzwania w obszarze cyberbezpieczeństwa. Jednym z najbardziej kontrowersyjnych i niebezpiecznych…

Cyberbezpieczeństwo w zdecentralizowanym internecie (Web3): Specyfika zagrożeń w środowisku blockchain, DeFi i NFT

Cyberbezpieczeństwo w zdecentralizowanym internecie (Web3): Specyfika zagrożeń w środowisku blockchain, DeFi i NFT Wstęp Zdecentralizowany internet, znany również jako Web3, wprowadza nową erę w rozwoju internetu, eliminując centralne władze i umożliwiając użytkownikom pełną kontrolę nad ich danymi oraz transakcjami. Web3…

Zastosowanie sztucznej inteligencji w wykrywaniu anomalii i automatycznej reakcji na incydenty

Zastosowanie sztucznej inteligencji w wykrywaniu anomalii i automatycznej reakcji na incydenty Wstęp Współczesne organizacje są coraz bardziej narażone na różnorodne zagrożenia związane z bezpieczeństwem IT. Wzrost liczby cyberataków, wycieków danych, oraz incydentów związanych z nieautoryzowanym dostępem do systemów wymusza stosowanie…

Sztuczna inteligencja jako broń i tarcza w cyberwojnie: Wykorzystanie AI do tworzenia zaawansowanych ataków

Sztuczna inteligencja jako broń i tarcza w cyberwojnie: Wykorzystanie AI do tworzenia zaawansowanych ataków Wstęp Sztuczna inteligencja (AI) rewolucjonizuje świat technologii, zarówno w kontekście obrony, jak i ofensywy cybernetycznej. AI może być używana jako potężne narzędzie do zwalczania cyberataków, ale…

Strategie migracji do kryptografii odpornej na ataki kwantowe

Strategie migracji do kryptografii odpornej na ataki kwantowe Wstęp Rozwój komputerów kwantowych stanowi poważne zagrożenie dla obecnie stosowanych algorytmów kryptograficznych, takich jak RSA, ECC (Elliptic Curve Cryptography) i Diffie-Hellman. Algorytm Shora pozwala na efektywne rozkładanie dużych liczb na czynniki pierwsze…

Omówienie algorytmów postkwantowych i ich implementacja

Omówienie algorytmów postkwantowych i ich implementacja Wstęp Rozwój komputerów kwantowych stanowi ogromne zagrożenie dla obecnych metod szyfrowania, takich jak RSA, ECC i Diffie-Hellman, które opierają się na trudnych do rozwiązania problemach matematycznych. Algorytm Shora może skutecznie złamać te systemy, co…

Cyberbezpieczeństwo w erze postkwantowej: Jak komputery kwantowe zagrażają obecnym systemom kryptograficznym?

Cyberbezpieczeństwo w erze postkwantowej: Jak komputery kwantowe zagrażają obecnym systemom kryptograficznym? Wstęp Cyberbezpieczeństwo jest kluczowym elementem współczesnej infrastruktury cyfrowej, chroniąc dane, komunikację i transakcje przed cyberatakami. Jednak rozwój komputerów kwantowych stanowi poważne zagrożenie dla obecnych systemów kryptograficznych, które opierają się…

Programowanie aplikacji mobilnych na system Android: Tworzenie aplikacji w języku Kotlin lub Java

Programowanie aplikacji mobilnych na system Android: Tworzenie aplikacji w języku Kotlin lub Java Programowanie aplikacji mobilnych na system Android to jedna z najbardziej dynamicznie rozwijających się dziedzin w branży IT. Z racji dużej popularności urządzeń mobilnych opartych na systemie Android,…

Sztuczna inteligencja w cyberbezpieczeństwie: Wykorzystanie uczenia maszynowego do wykrywania i zwalczania cyberataków

Sztuczna inteligencja w cyberbezpieczeństwie: Wykorzystanie uczenia maszynowego do wykrywania i zwalczania cyberataków Sztuczna inteligencja (AI) oraz uczenie maszynowe (ML) stają się kluczowymi narzędziami w dziedzinie cyberbezpieczeństwa. W obliczu rosnącej liczby i zaawansowania cyberataków, tradycyjne metody ochrony stają się coraz mniej…

Analiza złośliwego oprogramowania (malware analysis): Techniki analizy statycznej i dynamicznej złośliwego oprogramowania

Analiza złośliwego oprogramowania (malware analysis): Techniki analizy statycznej i dynamicznej złośliwego oprogramowania Analiza złośliwego oprogramowania (ang. malware analysis) jest kluczowym procesem w dziedzinie cyberbezpieczeństwa, którego celem jest identyfikacja i zrozumienie działania szkodliwego oprogramowania. Złośliwe oprogramowanie (malware) to programy stworzone w…

Testowanie penetracyjne aplikacji webowych: Metody i narzędzia do testowania bezpieczeństwa aplikacji webowych

Testowanie penetracyjne aplikacji webowych: Metody i narzędzia do testowania bezpieczeństwa aplikacji webowych Testowanie penetracyjne aplikacji webowych (ang. web application penetration testing) jest jednym z kluczowych procesów w zapewnieniu bezpieczeństwa aplikacji internetowych. Celem takich testów jest wykrycie potencjalnych luk bezpieczeństwa, które…

Cyberbezpieczeństwo w środowisku chmurowym (AWS, Azure, GCP): Zabezpieczanie instancji i usług w chmurze

Cyberbezpieczeństwo w środowisku chmurowym (AWS, Azure, GCP): Zabezpieczanie instancji i usług w chmurze W dzisiejszym świecie, gdzie coraz więcej firm i organizacji przenosi swoje zasoby do chmury, zabezpieczenie środowisk chmurowych staje się kluczowym elementem zarządzania infrastrukturą IT. Chmura obliczeniowa oferuje…

Co dzieje się z bezpieczeństwem systemu po wielu miesiącach bez restartu

Co dzieje się z bezpieczeństwem systemu po wielu miesiącach bez restartu Wprowadzenie: system, który nigdy nie „wraca do zera” W świecie serwerów i coraz częściej także desktopów pojawia się duma: „Ten system nie był restartowany od 300 dni”. Dla dostępności…

Cyberbezpieczny Samorząd – kompleksowe podejście do ochrony danych i infrastruktury JST

Sektor publiczny staje się coraz częstszym celem ataków cybernetycznych, dlatego konieczne jest wdrożenie zaawansowanych mechanizmów, które pozwolą na skuteczną ochronę przetwarzanych informacji oraz infrastruktury IT i OT. Aby odpowiedzieć na te potrzeby, powstał program Cyberbezpieczny Samorząd, którego celem jest wsparcie…