Botnety wykorzystujące luki w protokołach sieciowych Windows 11: Jak się przed nimi chronić

Botnety wykorzystujące luki w protokołach sieciowych Windows 11: Jak się przed nimi chronić

Windows 11 to najnowsza wersja systemu operacyjnego od Microsoftu, która wprowadza wiele nowych funkcji i usprawnień. Niemniej jednak, jak każda aktualizacja, także i ta wprowadza nowe wyzwania, w tym zagrożenia związane z bezpieczeństwem. Jednym z poważniejszych problemów, które mogą dotyczyć użytkowników Windows 11, są botnety — złośliwe sieci komputerów, które mogą być wykorzystywane do przeprowadzania cyberataków. W tym artykule omówimy, jak botnety wykorzystują luki w protokołach sieciowych Windows 11 oraz jak można się przed nimi chronić.

Czym są botnety?

Botnety to złośliwe sieci komputerów, które zostały zainfekowane przez wirusy lub inne formy złośliwego oprogramowania. Komputery w botnecie (tzw. „boty”) mogą być wykorzystywane do przeprowadzania różnorodnych działań, takich jak ataki DDoS (Distributed Denial of Service), kradzież danych czy rozsyłanie spamów. Często boty działają w sposób niewidoczny dla użytkowników, co czyni wykrycie zagrożenia trudnym.

Jak botnety wykorzystują luki w protokołach sieciowych Windows 11?

Windows 11, jak każdy system operacyjny, korzysta z różnych protokołów sieciowych do komunikacji z innymi urządzeniami i aplikacjami. Wśród najbardziej znanych protokołów sieciowych są TCP/IP, HTTP, SMB, DNS, a także RDP. Każdy z tych protokołów może stanowić potencjalną lukę w zabezpieczeniach, którą cyberprzestępcy mogą wykorzystać, aby zainfekować urządzenie i dodać je do botnetu.

Protokół SMB i ataki typu „EternalBlue”

Jednym z najgłośniejszych przykładów wykorzystywania luk w protokołach sieciowych w systemie Windows była exploatacja protokołu SMB (Server Message Block) przez narzędzie „EternalBlue”. Ta luka w zabezpieczeniach była wykorzystywana przez ransomware, takie jak WannaCry i NotPetya, do infekowania komputerów na całym świecie. Choć Microsoft wypuścił aktualizację, która załatała tę lukę, wciąż istnieje ryzyko, że starsze wersje systemu Windows mogą zostać zainfekowane. Windows 11 jest chroniony przed tą konkretną luką, jednak nowe botnety mogą szukać innych, mniej znanych wektorów ataku.

Ataki RDP (Remote Desktop Protocol)

Kolejnym protokołem, który jest często wykorzystywany przez cyberprzestępców, jest RDP (Remote Desktop Protocol). Umożliwia on zdalne połączenie z komputerem, co czyni go atrakcyjnym celem dla botnetów. Jeśli usługa RDP nie jest odpowiednio zabezpieczona (np. przez silne hasła, uwierzytelnianie wieloskładnikowe), cyberprzestępcy mogą uzyskać dostęp do urządzenia i wprowadzić złośliwe oprogramowanie. RDP jest powszechnie wykorzystywane przez botnety do rozprzestrzeniania infekcji w sieciach firmowych.

Botnety wykorzystujące ataki na DNS

DNS (Domain Name System) jest protokołem, który tłumaczy nazwy domen na adresy IP. Cyberprzestępcy mogą przeprowadzać ataki typu DNS poisoning (trucie DNS) lub DNS spoofing, aby przekierować ruch sieciowy użytkownika na złośliwe strony internetowe, które mogą infekować urządzenie. Po infekcji komputer staje się częścią botnetu i może wykorzystywać swoje zasoby do przeprowadzania ataków DDoS lub innych działań.

Jak zapobiegać infekcjom botnetów w Windows 11?

Zabezpieczenie systemu przed botnetami wymaga podejścia wielowarstwowego. Oto kilka kroków, które możesz podjąć, aby zwiększyć bezpieczeństwo swojego urządzenia z Windows 11:

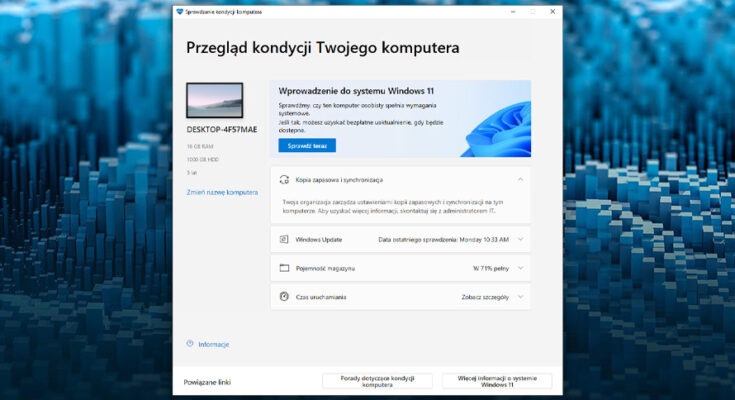

1. Aktualizuj system operacyjny i oprogramowanie

Regularne aktualizowanie systemu Windows 11 to kluczowy element ochrony przed botnetami. Microsoft regularnie publikuje poprawki bezpieczeństwa, które łatają znane luki w protokołach sieciowych. Upewnij się, że automatyczne aktualizacje są włączone, aby system na bieżąco otrzymywał niezbędne poprawki.

2. Korzystaj z zapory sieciowej (firewall)

Zainstalowanie zapory sieciowej (np. Windows Defender Firewall) pomaga w kontrolowaniu, które aplikacje i protokoły mogą komunikować się z internetem. Dzięki temu możesz blokować nieautoryzowane połączenia z podejrzanych źródeł, co utrudni rozprzestrzenianie się złośliwego oprogramowania.

3. Używaj silnych haseł i uwierzytelniania wieloskładnikowego

Protokół RDP, SMB i inne zdalne połączenia mogą być podatne na ataki, jeśli nie są odpowiednio zabezpieczone. Upewnij się, że używasz silnych haseł do wszystkich kont użytkowników, a także włącz uwierzytelnianie wieloskładnikowe (MFA) tam, gdzie to możliwe. To znacząco utrudni dostęp do Twojego urządzenia osobom nieuprawnionym.

4. Monitoruj ruch sieciowy

Zainstalowanie narzędzi do monitorowania ruchu sieciowego może pomóc w wykryciu nietypowych połączeń lub nieznanych urządzeń w sieci. Programy takie jak Wireshark mogą pomóc w analizie pakietów i wykryciu ewentualnych prób infekcji botnetami.

5. Zainstaluj oprogramowanie antywirusowe

Choć Windows 11 jest wyposażony w Windows Defender, warto rozważyć dodatkową warstwę ochrony w postaci oprogramowania antywirusowego. Nowoczesne programy antywirusowe oferują zaawansowane funkcje wykrywania i blokowania złośliwego oprogramowania, w tym botnetów.

Podsumowanie

Botnety stanowią poważne zagrożenie dla użytkowników Windows 11, zwłaszcza jeśli wykorzystują luki w protokołach sieciowych. Aby chronić swoje urządzenie, należy regularnie aktualizować system, stosować silne hasła, monitorować ruch sieciowy oraz wykorzystywać zapory sieciowe i oprogramowanie antywirusowe. Dzięki tym krokom możesz zminimalizować ryzyko infekcji botnetami i zabezpieczyć swoje dane przed cyberzagrożeniami.