Ataki na Poświadczenia w Chmurze: Syncowanie z Azure AD i Microsoft Entra ID jako Cel

Ataki na Poświadczenia w Chmurze: Syncowanie z Azure AD i Microsoft Entra ID jako Cel

☁️ Wzrost znaczenia chmury i integracji w Windows 11

Wraz z rosnącym wykorzystaniem chmur obliczeniowych w środowiskach biznesowych oraz prywatnych, Windows 11 coraz mocniej integruje się z usługami chmurowymi Microsoft, takimi jak Azure Active Directory (Azure AD) i Microsoft Entra ID. Ta integracja pozwala na wygodne zarządzanie tożsamością użytkowników, synchronizację poświadczeń oraz dostęp do zasobów w chmurze bez konieczności ciągłego logowania.

Jednak ta rosnąca zależność od chmurowych usług uwierzytelniania niesie ze sobą nowe ryzyka – atakujący skupiają się na przechwytywaniu poświadczeń i wykorzystaniu mechanizmów synchronizacji do eskalacji dostępu.

🎯 Ataki na poświadczenia w chmurze – jak działają?

Ataki na poświadczenia w chmurze, a zwłaszcza w kontekście Azure AD i Microsoft Entra ID, są szczególnie niebezpieczne, ponieważ przejęcie jednego konta użytkownika może otworzyć drogę do wielu zasobów i usług:

- Przechwytywanie tokenów dostępu: Zamiast tradycyjnego przechwycenia hasła, atakujący mogą wyłapywać tokeny uwierzytelniające, które umożliwiają dostęp do zasobów bez potrzeby podawania loginu i hasła.

- Ataki typu Pass-the-Token: Polegają na wykorzystaniu skradzionych tokenów w sesji do autoryzacji w innych usługach chmurowych.

- Kradzież poświadczeń w trakcie synchronizacji: Syncowanie lokalnych kont Windows 11 z Azure AD lub Entra ID może być celem ataków typu Man-in-the-Middle lub ataków na urządzenie końcowe, gdzie poświadczenia są tymczasowo przechowywane.

- Phishing i socjotechnika: Podszywanie się pod usługi Microsoft, by wyłudzić dane logowania lub skłonić użytkownika do wykonania nieautoryzowanych działań.

🛡️ Zabezpieczenia i wyzwania

Windows 11 wraz z Azure AD i Microsoft Entra ID oferują szereg zaawansowanych mechanizmów zabezpieczeń, jednak nawet one mają swoje ograniczenia:

1. Multi-Factor Authentication (MFA)

- Kluczowy element ochrony kont chmurowych, który znacząco utrudnia przejęcie dostępu na podstawie samego hasła.

- Niestety, MFA może zostać obejście przez bardziej zaawansowane ataki socjotechniczne.

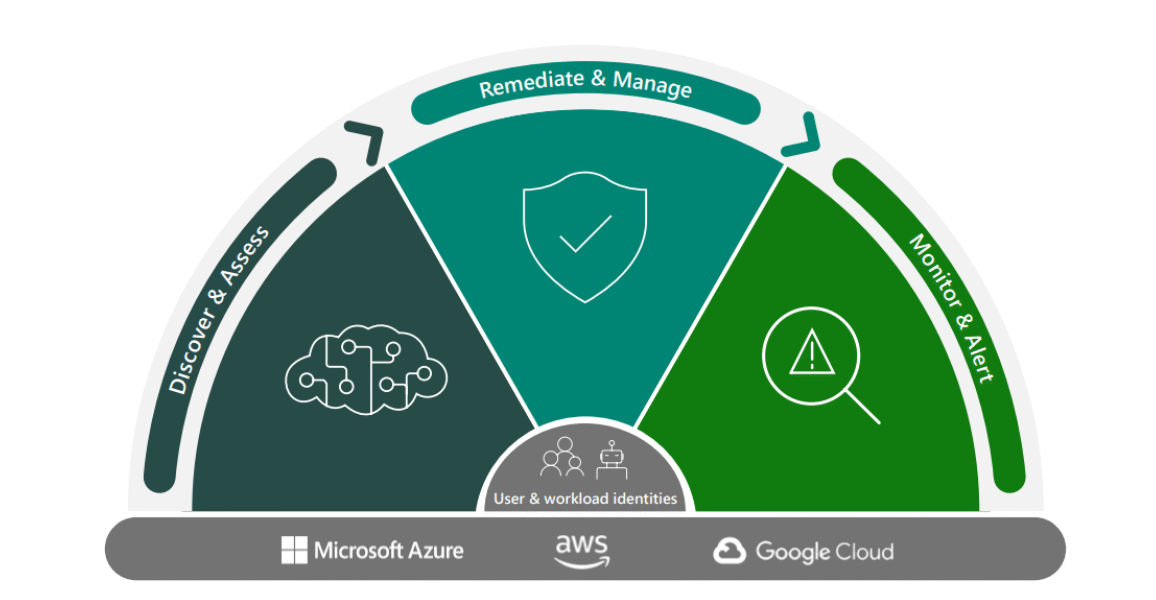

2. Monitorowanie i analiza anomalii

- Microsoft Entra ID oferuje narzędzia do wykrywania podejrzanych logowań i aktywności, co pozwala na szybką reakcję.

- Jednak skuteczność tych mechanizmów zależy od prawidłowego skonfigurowania i bieżącego nadzoru.

3. Ochrona poświadczeń lokalnych

- Windows 11 stosuje lokalne mechanizmy ochrony poświadczeń, jak Credential Guard, które utrudniają kradzież haseł i tokenów z urządzenia.

- Jednak luki w systemie lub błędy użytkowników mogą nadal umożliwiać ataki.

🔄 Synchronizacja poświadczeń jako potencjalny wektor ataku

Synchronizacja poświadczeń między lokalnym środowiskiem Windows 11 a chmurą Azure AD/Microsoft Entra ID to duże ułatwienie dla użytkowników i administratorów, ale też okazja dla cyberprzestępców:

- Ataki na urządzenia końcowe: Przechwycenie poświadczeń na komputerze z Windows 11 może pozwolić na dostęp do chmurowych zasobów.

- Luki w protokołach synchronizacji: Błędy lub niedoskonałości w protokołach komunikacji mogą umożliwiać podsłuchiwanie lub manipulację danymi.

- Zarządzanie tożsamością: Atakujący mogą próbować wykorzystać błędnie skonfigurowane role i uprawnienia, by zwiększyć zakres dostępu.

🔧 Jak się bronić?

1. Stosuj wielowarstwową ochronę

- Włącz MFA dla wszystkich użytkowników.

- Korzystaj z narzędzi do monitorowania anomalii i natychmiast reaguj na podejrzane zdarzenia.

2. Regularnie aktualizuj system i usługi

- System Windows 11, Azure AD i Microsoft Entra ID muszą być na bieżąco aktualizowane, by wykorzystywać najnowsze poprawki bezpieczeństwa.

3. Szkolenia dla użytkowników

- Edukuj użytkowników o zagrożeniach phishingowych i metodach rozpoznawania prób wyłudzenia danych.

- Uświadamiaj konieczność ostrożnego korzystania z linków i załączników.

4. Ogranicz dostęp i uprawnienia

- Zasada najmniejszych uprawnień powinna być ściśle przestrzegana.

- Regularne audyty kont i uprawnień pomagają zidentyfikować ryzyka.

📌 Podsumowanie

Ataki na poświadczenia w chmurze, zwłaszcza w kontekście synchronizacji z Azure AD i Microsoft Entra ID w Windows 11, stanowią poważne zagrożenie dla bezpieczeństwa IT. Przejęcie chmurowych tokenów lub haseł może otworzyć drzwi do szerokiego zakresu zasobów i danych. Dlatego kluczowe jest stosowanie wielowarstwowych zabezpieczeń, ciągłe monitorowanie i edukacja użytkowników, aby minimalizować ryzyko skutecznych ataków.