Artefakty systemowe po logowaniu – co system „pamięta” nawet po wylogowaniu użytkownika

Artefakty systemowe po logowaniu – co system „pamięta” nawet po wylogowaniu użytkownika

Wielu użytkowników zakłada, że wylogowanie = brak śladów aktywności. To jeden z najbardziej niebezpiecznych mitów w obszarze prywatności i bezpieczeństwa. W rzeczywistości systemy operacyjne intensywnie zapisują artefakty aktywności użytkownika, które pozostają w systemie długo po wylogowaniu, a często nawet po usunięciu konta.

To fundament:

- informatyki śledczej (forensics)

- analizy incydentów bezpieczeństwa

- OSINT i dochodzeń wewnętrznych

Czy system zapisuje dane po wylogowaniu użytkownika?

Tak. I to bardzo dużo.

Wylogowanie:

- ❌ nie czyści artefaktów

- ❌ nie usuwa historii aktywności

- ❌ nie resetuje kontekstu użytkownika

System zapisuje dane w trakcie pracy, a nie „na koniec sesji”.

Windows – artefakty aktywności użytkownika

🧩 UserAssist (Rejestr)

Jedno z najcenniejszych źródeł forensycznych.

Zawiera:

- listę uruchamianych aplikacji

- liczbę uruchomień

- znaczniki czasu

- ścieżki plików

Cechy:

- zapisywany automatycznie

- kodowany (ROT13)

- pozostaje po wylogowaniu i restarcie

👉 Idealne do rekonstrukcji zachowania użytkownika.

⚙️ Prefetch

Mechanizm optymalizacji Windows.

Zapisuje:

- nazwę uruchomionego pliku

.exe - ścieżkę

- zależności DLL

- czas uruchomienia

W praktyce:

- pokazuje co i kiedy było uruchamiane

- często wykorzystywany w analizie malware

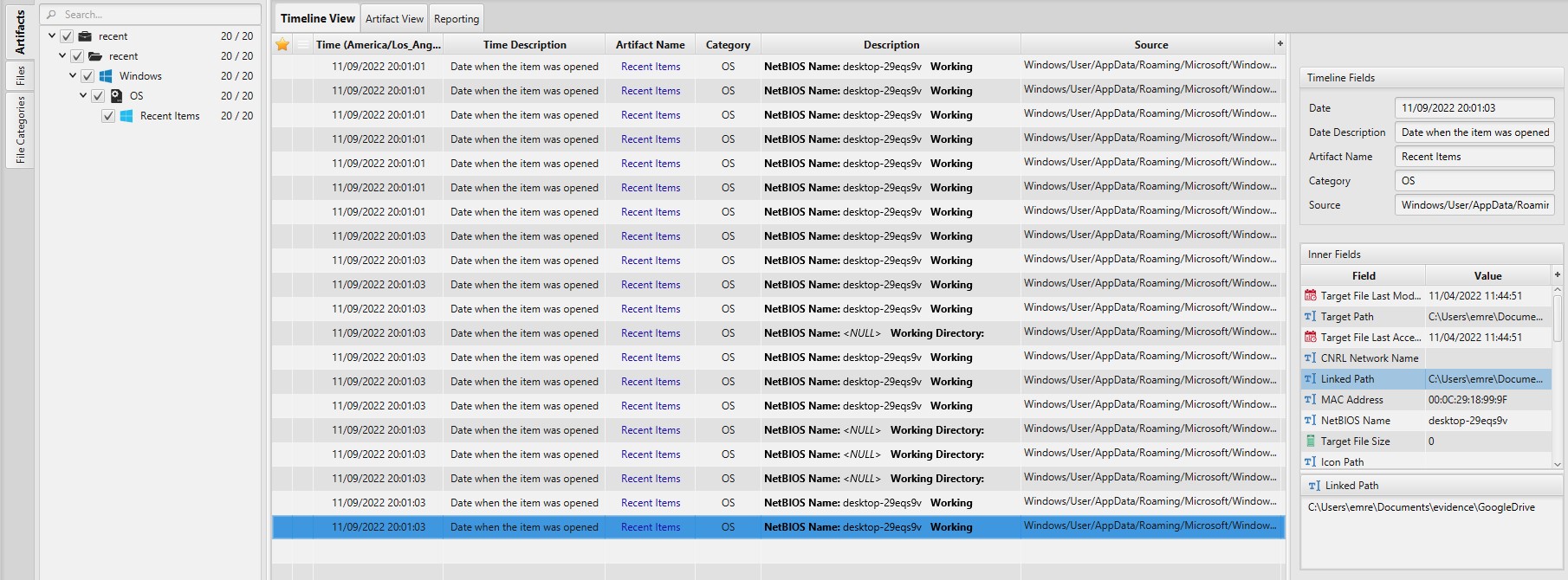

📂 Recent Files

Lista ostatnio używanych plików:

- dokumenty

- obrazy

- archiwa

- lokalne i sieciowe lokalizacje

Ryzyko:

nawet jeśli plik został usunięty – ślad pozostaje.

📌 Jump Lists

Listy kontekstowe aplikacji (prawy klik na ikonę).

Zawierają:

- ostatnie pliki

- często używane lokalizacje

- sekwencję pracy użytkownika

To gotowy timeline aktywności.

Linux – artefakty po wylogowaniu użytkownika

🐚 .bash_history

Historia poleceń powłoki:

- pełne komendy

- kolejność działań

- czas (jeśli skonfigurowany)

Co istotne:

- zapisywana przy wyjściu z sesji

- wylogowanie = zapis historii

- brak czyszczenia = pełna rekonstrukcja działań

📜 auth.log / secure

Logi uwierzytelniania:

- logowania i wylogowania

- sudo / su

- błędne hasła

- sesje SSH

To dowód formalny aktywności użytkownika.

🗃️ Cache użytkownika

System przechowuje:

- cache aplikacji

- dane tymczasowe

- miniatury

- konfiguracje runtime

Często:

- nie są czyszczone automatycznie

- pozostają nawet po usunięciu konta

Jakie ślady zostawia użytkownik w systemie?

Po jednej sesji użytkownika system „pamięta” m.in.:

- co było uruchamiane

- jak często

- w jakiej kolejności

- z jakiej lokalizacji

- z jakimi plikami

- z jakimi uprawnieniami

I to:

- bez zgody użytkownika

- bez widocznych komunikatów

- bez łatwego sposobu cofnięcia

Realne ryzyka prywatności i forensyki

🔎 Analiza powłamaniowa

- odtworzenie działań atakującego

- wykrycie ruchu lateralnego

- identyfikacja dropperów i payloadów

👤 Ryzyka prywatności

- dane po byłym pracowniku

- ślady po użytkowniku współdzielonego komputera

- ujawnienie aktywności osobistej

⚖️ Konsekwencje prawne

- artefakty jako dowody

- brak anonimizacji danych

- naruszenia RODO

- spory pracownicze

Dlaczego te artefakty są tak cenne (i niebezpieczne)

Bo:

- są trwałe

- są automatyczne

- są precyzyjne

- są trudne do całkowitego usunięcia

To dlatego korzystają z nich:

- zespoły DFIR

- SOC

- CERT

- organy ścigania

- audytorzy bezpieczeństwa

Jak ograniczać ryzyko (jeśli to konieczne)

⚠️ Całkowite „ukrycie się” w systemie ogólnego przeznaczenia jest praktycznie niemożliwe.

Można jednak:

- stosować konta tymczasowe

- używać maszyn wirtualnych

- izolować sesje użytkowników

- regularnie czyścić profile

- stosować polityki retencji logów

- oddzielać środowiska prywatne od służbowych

Podsumowanie

Wylogowanie:

- ❌ nie kończy śladu

- ❌ nie czyści historii

- ❌ nie oznacza prywatności

System operacyjny pamięta więcej, niż użytkownik zakłada – i znacznie dłużej.

To, co dla administratora jest telemetrią i bezpieczeństwem,

dla użytkownika bywa cichym rejestrem aktywności.

Świadomość istnienia artefaktów systemowych to podstawa nowoczesnego bezpieczeństwa, prywatności i forensyki.