🌍 Analiza podatności w przeglądarkach internetowych: Chrome, Firefox, Edge

Współczesne przeglądarki internetowe to nie tylko narzędzia do surfowania po sieci. To potężne platformy obsługujące skrypty, rozszerzenia, multimedia, logowanie użytkownika, a nawet komunikację w czasie rzeczywistym. Z tego powodu stają się też celem ataków hackingowych, a każda wykryta podatność może prowadzić do przejęcia danych, infekcji złośliwym kodem lub całkowitej kompromitacji systemu.

🧠 Dlaczego przeglądarki są atrakcyjnym celem?

- 📊 Ogromna liczba użytkowników – miliardy ludzi na całym świecie

- 🧩 Złożona architektura – silniki renderujące, skrypty JS, wtyczki

- 🔐 Dostęp do danych logowania, cookies, historii

- 📡 Możliwość zdalnej eksploatacji poprzez strony internetowe

🔍 Przegląd podatności – Chrome, Firefox, Edge

🌐 Google Chrome

💣 Przykłady podatności:

- CVE-2023-2033 – typ confusion w V8, umożliwiający zdalne wykonanie kodu

- CVE-2022-1096 – błąd typu zero-day w silniku JavaScript

🎯 Jak są wykorzystywane?

- W połączeniu z exploitami sandbox escape do przejęcia całego systemu

- W kampaniach phishingowych lub przez zainfekowane reklamy

🦊 Mozilla Firefox

💣 Przykłady podatności:

- CVE-2022-26485 – use-after-free w XSLT

- CVE-2023-29535 – luka umożliwiająca zdalne wykonanie kodu przy otwarciu spreparowanej strony

🎯 Jak są wykorzystywane?

- Ataki drive-by download

- Ataki przez złośliwe rozszerzenia lub nieaktualne wersje

🪟 Microsoft Edge

💣 Przykłady podatności:

- CVE-2022-23270 – luka w integracji Edge z Windows Defender SmartScreen

- CVE-2023-21775 – zdalne wykonanie kodu przez silnik Chromium

🎯 Jak są wykorzystywane?

- Integracja z Windows może umożliwić bardziej rozbudowane ataki systemowe

- Słabo zabezpieczone API Edge WebView2 – wektor ataku na aplikacje desktopowe

🔧 Najczęstsze techniki ataku przez przeglądarki

| Technika | Opis | Przykład działania |

|---|---|---|

| XSS (Cross-Site Scripting) | Wstrzyknięcie kodu JS do strony | Kradzież cookies lub tokenów |

| Drive-by download | Automatyczne pobranie i uruchomienie pliku | Malware bez interakcji użytkownika |

| Exploitowanie silnika JS | Wykorzystanie błędów typu UAF, out-of-bounds, RCE | Przejmowanie przeglądarki z poziomu strony |

| Złośliwe rozszerzenia | Rozszerzenia wykonujące złośliwe akcje lub szpiegostwo | Keylogger lub zdalna sesja przeglądarki |

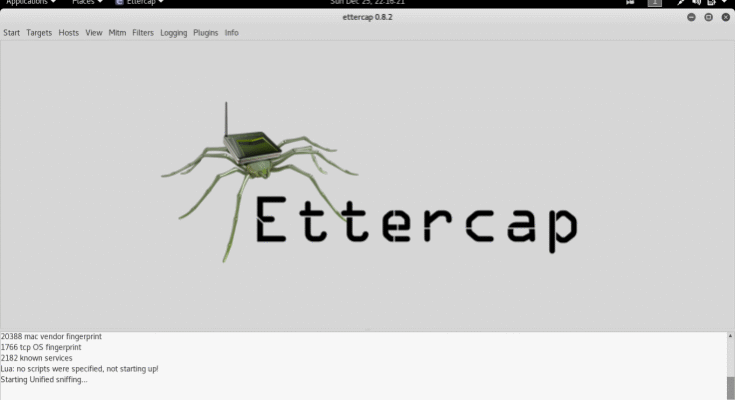

🛠️ Narzędzia do analizy i testowania podatności

| Narzędzie | Zastosowanie |

|---|---|

| Burp Suite | Przechwytywanie i manipulacja żądań |

| Puppeteer | Automatyzacja interakcji z Chrome |

| OWASP ZAP | Skany aplikacji webowych |

| Exploit DB | Baza gotowych exploitów |

| Chrome DevTools | Debugowanie i analiza bezpieczeństwa |

🧪 Przykładowe scenariusze ataku

🎯 Atak przez spreparowaną reklamę (malvertising)

- Użytkownik wchodzi na legalną stronę z załadowaną reklamą

- Reklama uruchamia exploit zero-day na silnik V8 w Chrome

- Złośliwy kod przejmuje kontrolę nad przeglądarką

- Zostaje pobrane złośliwe oprogramowanie

🎯 Atak przez złośliwe rozszerzenie

- Użytkownik instaluje „przydatne” rozszerzenie z nieoficjalnego źródła

- Rozszerzenie posiada dostęp do kart i danych logowania

- Dane są przesyłane do serwera atakującego

🛡️ Jak chronić się przed atakami przez przeglądarki?

✅ Zawsze aktualizuj przeglądarkę do najnowszej wersji

🔐 Używaj rozszerzeń tylko z oficjalnych sklepów (Chrome Web Store, AMO)

🧪 Korzystaj z antywirusów i systemów EDR monitorujących zachowanie przeglądarek

🚫 Wyłącz JavaScript na nieznanych stronach (np. przez NoScript)

🧱 Izoluj przeglądarkę w sandboxie lub w maszynie wirtualnej przy analizie podejrzanych treści

🔄 Trendy i przyszłość bezpieczeństwa przeglądarek

- ✅ Sandboxing i site isolation coraz skuteczniej ograniczają skalę ataku

- 📦 WebAssembly i nowe API to także nowe pola podatności

- 🔁 Wzrasta automatyzacja aktualizacji, co skraca okno dla exploita

- 🧠 Coraz większy udział AI i machine learningu w wykrywaniu exploitów

🧾 Podsumowanie

Hacking przeglądarek internetowych to jedno z najbardziej dynamicznych pól cyberbezpieczeństwa. Choć nowoczesne silniki takie jak Blink, Gecko czy Quantum oferują zaawansowane mechanizmy ochrony, to każda luka może być początkiem pełnoskalowego ataku. Użytkownicy, administratorzy i deweloperzy muszą rozumieć, że bezpieczeństwo przeglądarki to bezpieczeństwo całego systemu – zarówno prywatnego, jak i firmowego.