Analiza podatności w popularnych frameworkach programistycznych (np. biblioteki JavaScript) – Jak hakerzy wykorzystują luki w kodzie

🔐 Analiza podatności w popularnych frameworkach programistycznych (np. biblioteki JavaScript) – Jak hakerzy wykorzystują luki w kodzie

Frameworki programistyczne, takie jak biblioteki JavaScript czy inne popularne rozwiązania, stanowią fundament współczesnego rozwoju aplikacji webowych i mobilnych. Chociaż frameworki te oferują ogromne możliwości i przyspieszają tworzenie nowoczesnych aplikacji, niosą również ze sobą ryzyko wystąpienia podatności bezpieczeństwa, które mogą być wykorzystane przez hakerów. W tym artykule przedstawimy, jak hakerzy wykorzystują luki w frameworkach programistycznych i jakie środki ostrożności można podjąć, aby zminimalizować ryzyko związane z tymi zagrożeniami.

🧑💻 Czym są frameworki programistyczne i dlaczego są używane?

1. Frameworki w rozwoju oprogramowania

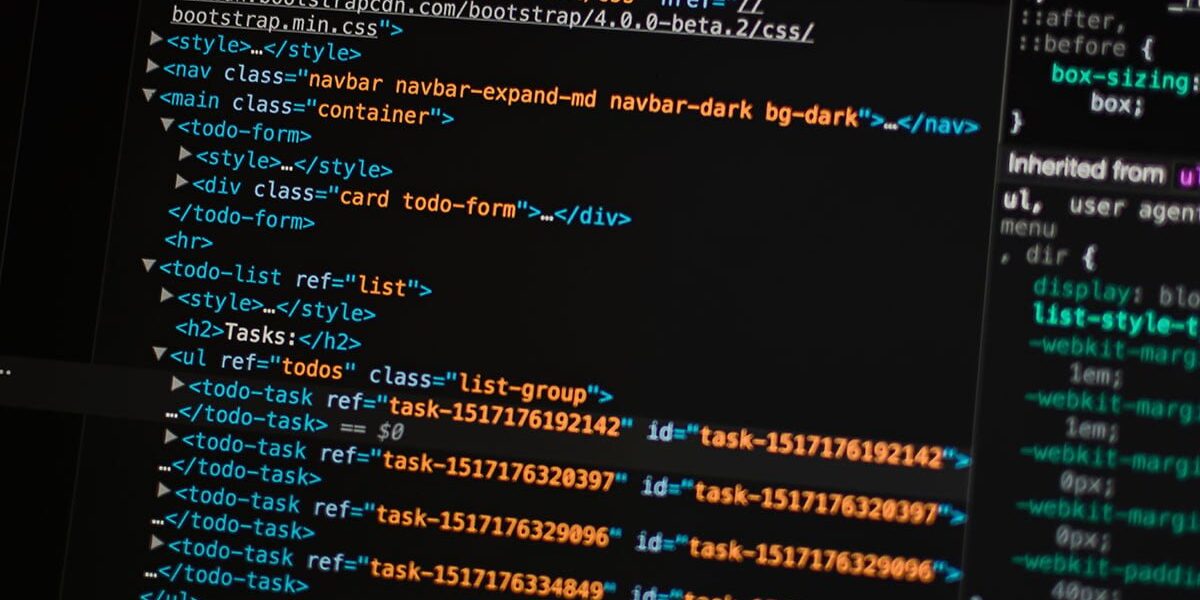

Frameworki programistyczne to zestawy narzędzi i bibliotek, które pozwalają na szybkie tworzenie aplikacji. Dają programistom gotową strukturę kodu, co umożliwia szybszy rozwój oprogramowania. W świecie aplikacji webowych popularne są m.in. frameworki JavaScriptowe, takie jak React, Angular, Vue.js, a także backendowe frameworki jak Django czy Ruby on Rails.

2. JavaScript i jego biblioteki

JavaScript to język programowania, który umożliwia interaktywność na stronach internetowych. Dzięki bibliotekam takim jak React, jQuery, Angular czy Vue.js, programiści mogą szybko tworzyć aplikacje, które działają płynnie na stronach internetowych. Jednak każda z tych technologii może zawierać podatności, które, jeśli zostaną wykorzystane przez cyberprzestępców, prowadzą do poważnych zagrożeń bezpieczeństwa.

🐱💻 Rodzaje podatności w popularnych frameworkach

1. Cross-Site Scripting (XSS)

Cross-Site Scripting (XSS) to jedna z najczęstszych luk bezpieczeństwa w aplikacjach webowych. Hakerzy mogą wykorzystać XSS, aby wstrzyknąć złośliwy kod JavaScript do aplikacji, co może prowadzić do kradzieży sesji użytkowników, przejęcia kont lub wykradania wrażliwych informacji. Frameworki JavaScriptowe, takie jak React czy Angular, nie zawsze domyślnie zabezpieczają aplikacje przed tym rodzajem ataku, co może stworzyć podatność.

- Przykład ataku: Haker wstrzykuje złośliwy kod JavaScript do formularza logowania, który przechwytuje dane logowania użytkowników.

- Rozwiązanie: Frameworki takie jak React czy Vue.js automatycznie implementują mechanizmy ochrony przed XSS, ale ważne jest, aby programiści stosowali techniki takie jak escaping output oraz weryfikację danych wejściowych.

2. Cross-Site Request Forgery (CSRF)

Cross-Site Request Forgery (CSRF) to atak, który wymusza na użytkowniku wykonanie niepożądanej akcji w aplikacji webowej, którą już odwiedził, bez jego wiedzy lub zgody. W przypadku wykorzystania frameworków frontendowych, takich jak Angular czy React, może dojść do sytuacji, w której aplikacja jest narażona na manipulację, jeśli odpowiednie mechanizmy ochrony nie zostały wdrożone.

- Przykład ataku: Haker wysyła złośliwy link, który, gdy zostanie kliknięty przez ofiarę, powoduje wykonanie nieautoryzowanej operacji, takiej jak zmiana hasła.

- Rozwiązanie: Aby uniknąć tego ataku, należy stosować tokeny CSRF w każdym żądaniu wysyłanym z aplikacji oraz zapewnić, aby żądania były autoryzowane odpowiednimi nagłówkami.

3. Insecure Direct Object References (IDOR)

Insecure Direct Object References (IDOR) to atak, w którym haker wykorzystuje nieprawidłowe odwołania do obiektów w aplikacji (np. plików, zasobów, danych użytkowników) bez odpowiednich mechanizmów kontroli dostępu. Frameworki takie jak Laravel w PHP, czy Django w Pythonie, oferują zabezpieczenia, ale wciąż mogą wystąpić przypadki, gdzie nieprawidłowe referencje prowadzą do ujawnienia lub zmiany danych użytkowników.

- Przykład ataku: Haker modyfikuje identyfikator w URL, aby uzyskać dostęp do danych innych użytkowników.

- Rozwiązanie: Dobre praktyki programistyczne nakładają obowiązek weryfikacji uprawnień użytkowników przed udzieleniem dostępu do wrażliwych zasobów.

4. Błędy w konfiguracji i zarządzaniu zależnościami

Wiele frameworków, szczególnie w JavaScript, korzysta z zewnętrznych zależności, które mogą zawierać luki bezpieczeństwa. Niewłaściwie zarządzane biblioteki oraz brak aktualizacji mogą prowadzić do poważnych podatności w aplikacji. npm i Yarn to najczęściej używane menedżery pakietów w JavaScript, które pozwalają programistom na zarządzanie bibliotekami, ale również niosą ze sobą ryzyko.

- Przykład ataku: Atakujący może zainstalować złośliwy pakiet do aplikacji JavaScriptowej, który zawiera kod szpiegujący lub przechwytujący dane użytkowników.

- Rozwiązanie: Regularne aktualizowanie zależności oraz korzystanie z narzędzi takich jak npm audit czy Snyk, które automatycznie wykrywają luki w bibliotekach.

🛡️ Jak zabezpieczyć aplikacje oparte na frameworkach?

1. Aktualizacje frameworków i bibliotek

Zawsze upewnij się, że frameworki, biblioteki i zależności są na bieżąco aktualizowane. Twórcy frameworków regularnie publikują łatki bezpieczeństwa, które eliminują wykryte luki. Korzystanie z menedżerów pakietów oraz narzędzi audytujących pomoże w zarządzaniu aktualizacjami.

2. Bezpieczne praktyki kodowania

Ważne jest, aby stosować bezpieczne praktyki kodowania, takie jak:

- Sanityzacja danych wejściowych — wszystkie dane dostarczane przez użytkowników powinny być odpowiednio walidowane i oczyszczane.

- Zasada najmniejszych uprawnień — dostęp do zasobów aplikacji powinien być ściśle kontrolowany na podstawie ról użytkowników.

- Ciągła edukacja programistów — programiści powinni być na bieżąco z najlepszymi praktykami bezpieczeństwa oraz stosować odpowiednie środki zapobiegawcze.

3. Testowanie aplikacji pod kątem podatności

Aplikacje webowe oparte na popularnych frameworkach powinny być regularnie testowane pod kątem podatności. Narzędzia do testowania penetracyjnego (np. OWASP ZAP czy Burp Suite) mogą pomóc w identyfikacji luk w aplikacji, takich jak XSS, CSRF czy SQL Injection.

4. Zabezpieczenie komunikacji

Wszystkie dane przesyłane przez aplikację powinny być szyfrowane za pomocą SSL/TLS, co zapobiega przechwytywaniu wrażliwych informacji przez atakujących.

🚨 Podsumowanie

Hacking frameworków programistycznych, szczególnie popularnych bibliotek JavaScriptowych, stanowi poważne zagrożenie dla bezpieczeństwa aplikacji webowych. XSS, CSRF, IDOR oraz błędy w konfiguracji zależności to tylko niektóre z podatności, które mogą zostać wykorzystane przez cyberprzestępców. Aby zapobiec takim atakom, należy regularnie aktualizować zależności, stosować bezpieczne praktyki kodowania i przeprowadzać testy penetracyjne. Dzięki odpowiednim środkom ostrożności można minimalizować ryzyko związane z używaniem popularnych frameworków programistycznych.