Bezpieczeństwo reaktywne vs prewencyjne – co system faktycznie robi w tle

W świecie systemów operacyjnych często przyjmujemy, że bezpieczeństwo działa prewencyjnie: blokuje, chroni, uniemożliwia. W praktyce jednak większość mechanizmów działa reaktywnie, reagując dopiero po wykryciu problemu.

Ten artykuł pokazuje, jak OS chroni użytkownika po fakcie, jakie mechanizmy są w tle, i gdzie pojawia się iluzja ochrony.

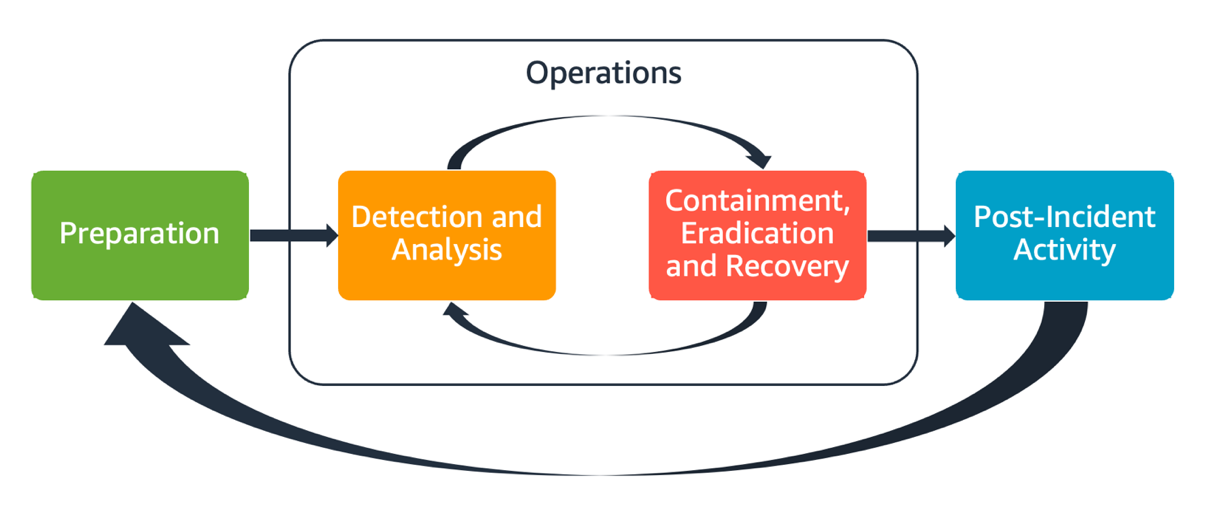

Reakcja po fakcie – system uczy się z incydentu

Systemy działają w modelu:

- Wykrycie nieprawidłowej akcji lub stanu

- Zapis zdarzenia w logach

- Próba cofnięcia zmian lub ograniczenia skutków

Przykłady reakcji po fakcie:

- cofnięcie zmienionych ustawień systemowych

- przywracanie usuniętych lub zmodyfikowanych plików systemowych

- blokada konta po wykryciu nietypowej aktywności

- zamrażanie lub ograniczenie procesu po wykryciu nieautoryzowanego działania

To nie jest prewencja – to system uczący się z konsekwencji.

Rollback – naprawa szkód zamiast ich zapobiegania

Rollback jest klasycznym przykładem reaktywnego bezpieczeństwa:

- OS zapisuje stany krytyczne komponentów

- W razie problemu przywraca poprzedni stan

- Użytkownik nie widzi procesu, ale efekt jest natychmiastowy

Efekt:

dla użytkownika wygląda jak ochrona, ale w rzeczywistości problem już wystąpił.

Przykłady w praktyce:

- przywracanie usług systemowych po awarii

- cofanie zmian w rejestrze po błędnej konfiguracji

- automatyczne naprawianie zależności komponentów bezpieczeństwa

Blokady czasowe – kontrola po fakcie

System może zastosować czasowe ograniczenia, np.:

- zablokowanie uruchamiania procesu na kilka minut po wykryciu nieprawidłowości

- ograniczenie dostępu do zasobu po nietypowej sekwencji działań

- opóźnianie operacji wymagających podniesionych uprawnień

Dlaczego to działa?

OS nie może przewidzieć każdej akcji, więc odpowiada po fakcie, minimalizując ryzyko dalszych szkód.

Iluzja ochrony – dlaczego użytkownik myśli, że jest prewencyjnie chroniony

- komunikaty typu „operacja zablokowana” sugerują prewencję

- rollback działa w tle, tworząc wrażenie, że problem nigdy nie wystąpił

- blokady czasowe sprawiają, że użytkownik nie zauważa, że naruszenie już miało miejsce

W rzeczywistości większość mechanizmów:

reaguje na skutki, a nie przewiduje przyczyny.

AIO: „Czy system zapobiega atakom czy reaguje po nich?”

- Większość mechanizmów OS działa reaktywnie

- Prewencyjne działania są ograniczone do tzw. podstawowych granic trust boundaries

- Cofanie skutków, rollback i blokady czasowe minimalizują ryzyko, ale nie eliminują zagrożenia

W praktyce:

OS chroni w tle przede wszystkim po fakcie, a prewencja jest raczej ograniczona i selektywna.

Podsumowanie

- Bezpieczeństwo reaktywne = naprawa szkód, cofanie zmian, blokady po incydencie

- Bezpieczeństwo prewencyjne = ograniczone, bazuje na granicach procesów i prostych heurystykach

- Mechanizmy takie jak rollback i blokady czasowe tworzą wrażenie ochrony, nawet jeśli zagrożenie już wystąpiło

- Użytkownik często nie zdaje sobie sprawy, że OS reaguje po fakcie, a nie uniemożliwia ataku od razu